Asistir a una protesta

Última actualización: November 12, 2024

Para una consulta rápida, hemos creado una práctica guía diseñada para imprimirla, doblarla y llevarla en el bolsillo (descargala en PDF).

Ahora, más que nunca, los ciudadanos deben ser capaces de exigir responsabilidades a quienes detentan el poder e inspirar a otros mediante el acto de protesta.

Proteger tus dispositivos electrónicos y activos digitales antes, durante y después de una protesta es vital para mantener tu seguridad y la de tu información, así como para difundir tu mensaje. El robo, los daños, la confiscación o el borrado forzoso de medios de comunicación pueden interrumpir tu capacidad para publicar tus experiencias. Al mismo tiempo, quienes participan en una protesta pueden ser objeto de registro o detención, o sus movimientos y asociaciones pueden ser vigilados.

Recuerde que estos consejos son sugerencias generales para mejorar la seguridad de los datos y no constituyen asesoramiento o consejo legal. Si tienes dudas legales específicas, busca el consejo de un abogado colegiado.

Antes de la protesta

Habilita la opción de cifrado fuerte en tu dispositivo

El cifrado de disco completo y el basado en archivos son dos tipos de cifrado de dispositivos que garantizan que nadie pueda acceder a los archivos de todo el dispositivo. Ambas son formas de cifrado que protegen los datos en reposo, y no deben confundirse con el "cifrado en tránsito", que protege los datos que se transfieren por Internet. El cifrado de disco completo y el basado en archivos pueden ayudarte a proteger desde tu base de datos local de mensajes de texto hasta las contraseñas almacenadas en tu navegador. Si la policía te confisca el dispositivo, o si lo pierdes o te lo roban, El cifrado de dispositivos puede ayudarte a proteger los datos almacenados en él. Las situaciones de protesta pueden ser impredecibles, por lo que perder tu teléfono es una clara posibilidad.

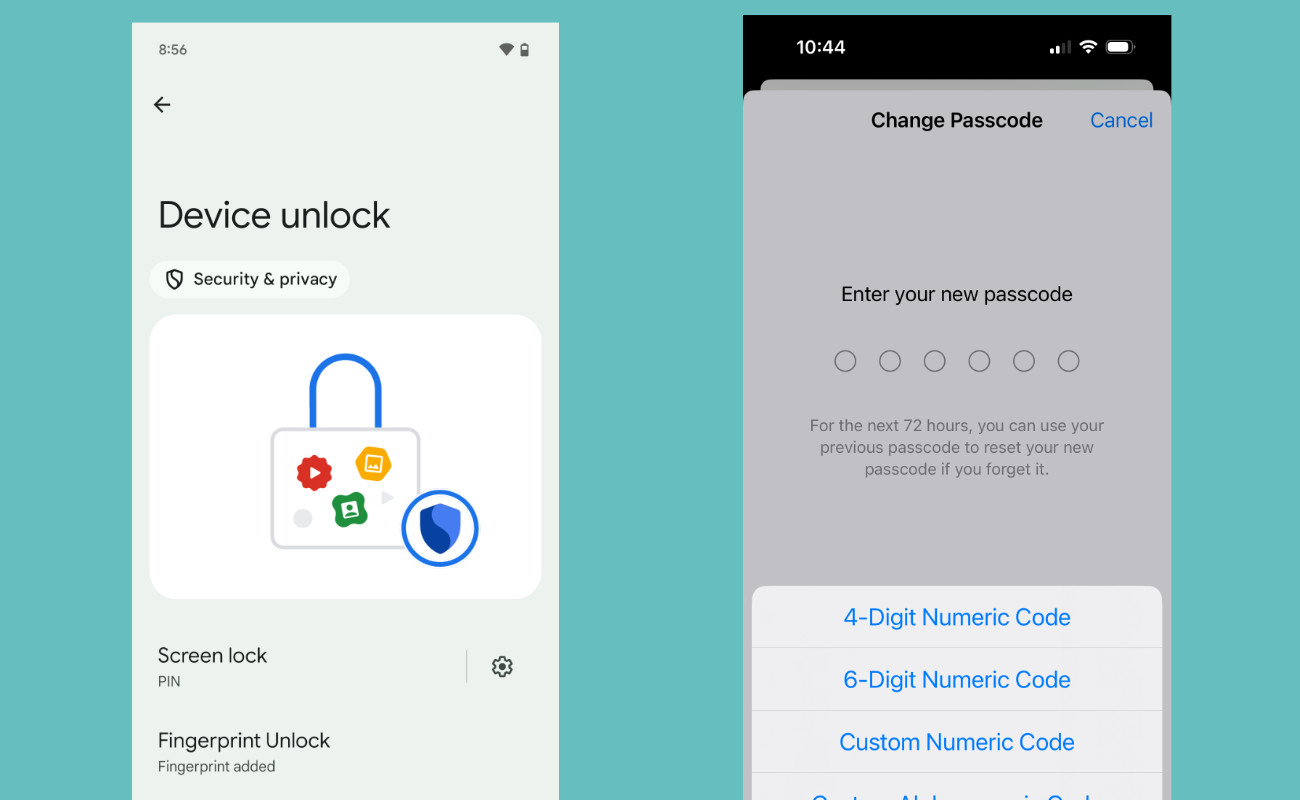

Los dispositivos iOS y la mayoría de los Android incorporan funciones de cifrado. Deben estar protegidos por una contraseña segura: de 8 a 12 caracteres aleatorios que sean fáciles de recordar y teclear al desbloquear el dispositivo. Si los dispositivos no están protegidos por una contraseña segura, el cifrado puede ser más fácil de romper mediante un ataque de fuerza bruta. iPhone 5s y posteriores y muchos dispositivos Android tienen hardware especializado para proteger contra este tipo de ataque , pero formas de evadir esta protección siguen siendo desarrolladas y por lo que una contraseña compleja y fuerte sigue siendo la mejor práctica. Para activar o cambiar tu contraseña:

- En el iPhone: Abra Ajustes > Face ID y código de acceso > a continuación, pulse "Activar código de acceso" o "Cambiar código de acceso", después pulse "Opciones de código de acceso" y elija el tipo o la longitud del código de acceso que desea utilizar.

- En Android: Abre Ajustes > Seguridad y privacidad > Desbloqueo del dispositivo > Bloqueo de pantalla y selecciona el tipo o la longitud del código de acceso que deseas utilizar.

Activación de un código de acceso en Android (izquierda) y iPhone (derecha)

Es probable que cifrar tu dispositivo no cifre los medios de almacenamiento externos, como tarjetas SD o de memoria flash. Tendrás que cifrarlos por separado y es posible que no puedas cifrarlos en absoluto. Es posible que desees investigar dónde se almacenan los archivos en tu dispositivo utilizando una aplicación de exploración de archivos, o eliminar por completo los medios de almacenamiento externos de tu dispositivo.

Además, muchas cámaras digitales carecen de la capacidad de cifrado. Es seguro asumir que las fotos y vídeos tomados con cámaras digitales se almacenarán sin cifrar, a menos que se indique explícitamente lo contrario.

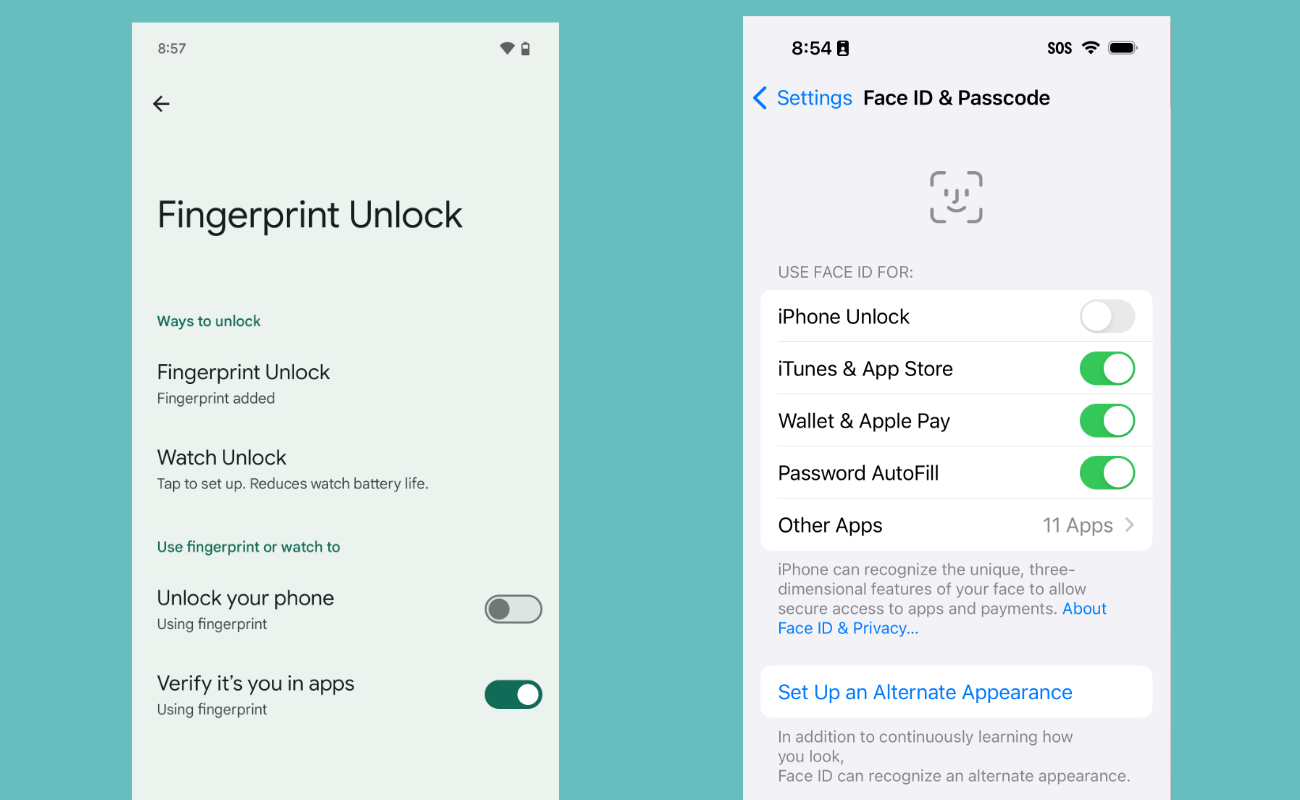

Eliminar el desbloqueo por huella dactilar o facial

Dependiendo de tu modelo de teléfono, tanto iOS como Android permiten a los usuarios desbloquear (y descifrar) sus dispositivos con su huella dactilar o con reconocimiento facial. Aunque estas opciones pueden parecer atractivas como formas cómodas de disfrutar de las ventajas del cifrado de dispositivos, activarlas significa que un agente podría obligarte físicamente a desbloquear tu dispositivo con tu huella dactilar o tu rostro. En situaciones de protesta en particular -o en cualquier otra situación en la que sea más probable que te encuentres con una petición gubernamental para registrar tu teléfono (como en un paso fronterizo)- te sugerimos que desactives esta funcionalidad.

En Estados Unidos, el uso de datos biométricos -como el escáner facial o la huella dactilar- para desbloquear el teléfono también puede poner en peligro la protección legal del contenido del teléfono que le otorga la Quinta Enmienda como privilegio contra la incriminación forzosa. Con arreglo a la legislación vigente -que aún está cambiando-, el uso de un código de acceso memorizado suele proporcionar una base jurídica más sólida para oponerse a una orden judicial de desbloqueo/descifrado forzoso del dispositivo. Aunque la EFF sigue luchando para reforzar nuestra protección jurídica contra la obligación de descifrar los dispositivos, actualmente existe menos protección contra el desbloqueo forzoso de rostros y huellas dactilares que contra la revelación forzosa de contraseñas.

- En el iPhone: Desactiva el ID biométrico entrando en Ajustes > Face (or Touch) ID & Passcode y desactiva "Desbloqueo del iPhone", o toca la opción Restablecer Face ID.

- En Android: Las instrucciones para desactivar la biometría dependerán del fabricante de tu dispositivo. En los dispositivos Pixel con Android 14, ve a Ajustes > Seguridad y privacidad > Desbloqueo del dispositivo Desbloqueo por huella dactilar y desactiva "Desbloquear el teléfono". Si tienes un teléfono de otro fabricante, es posible que tengas que buscar en Internet instrucciones específicas para tu modelo.

Desactivación del desbloqueo biométrico del teléfono en Android (izquierda) y iPhone (derecha)

Instalar Signal

Signal es una aplicación disponible tanto para iOS como para Android que ofrece un potente cifrado para proteger tanto los mensajes de texto como las llamadas de voz. Este tipo de protección se denomina cifrado de extremo a extremo, que protege tus comunicaciones en tránsito. Por supuesto, hay otras opciones de aplicaciones de comunicación, pero vienen con advertencias. Por ejemplo, WhatsApp también tiene cifrado de extremo a extremo, pero recopila más metadatos que Signal. Mensajes de Apple está cifrada de extremo a extremo, pero sólo si todos los participantes en el chat tienen un iPhone. Signal es la opción más sencilla para garantizar que todos los participantes en el chat están configurados de forma segura por defecto.

Además de cifrar la comunicación de uno a uno, Signal permite cifrar los chats de grupo. La aplicación también permite al usuario configurar los mensajes para que desaparezcan cierto tiempo después de ser leídos por primera vez. A diferencia de otros servicios como Snapchat, estos mensajes efímeros nunca se almacenan en ningún servidor y se eliminan del dispositivo tras desaparecer.

En 2016, un gran jurado del Distrito Este de Virginia emitió una citación a Open Whisper Systems, los desarrolladores de Signal. Debido a la arquitectura de Signal, que limita los metadatos de usuario almacenados en los servidores de la empresa, los únicos datos que pudieron proporcionar fueron "la fecha y hora en que un usuario se registró en Signal y la última fecha de conectividad de un usuario al servicio Signal." Una situación similar, con los mismos resultados, se repitió en 2021 (dos veces).

En las protestas a veces hay que hacer concesiones. Es posible que tengas buenas razones para enviar un mensaje de Signal; por ejemplo, para contar a un amigo lo que estás viendo en una protesta para que pueda alertar a los demás o para enviar fotos y vídeos relevantes a tus amigos para que, si te confiscan el teléfono, puedas recuperarlos más tarde. También puedes tener buenas razones para impedir que tus adversarios utilicen tu teléfono para demostrar que estuviste en una protesta; para ello es necesario apagar su conectividad o dejarlo en casa, como explicamos a continuación. Desafortunadamente, si vas a una protesta y utilizas tu teléfono para comunicarte, incluso con Signal, la conectividad del teléfono podría exponer tu ubicación.

Haciendo una copia de seguridad de tu información

Toma precauciones para limitar los posibles costes de perder el acceso a tu dispositivo, ya sea por pérdida, robo o confiscación por parte de las fuerzas de seguridad. Haz copias de seguridad de tus datos con regularidad y guárdalas en un lugar seguro para ahorrarte dolores de cabeza más adelante. Si almacenas las copias de seguridad de tu iPhone en línea, te recomendamos encarecidamente que actives la función opcional de Protección Avanzada de Datos, que activa el cifrado de extremo a extremo para la mayoría de los datos almacenados en iCloud. Para Android, sugerimos elegir un servicio de copia de seguridad en línea que proporcione (el llamado) "conocimiento cero", que mantiene tus datos a salvo incluso del propio servicio de copia de seguridad (ten en cuenta que algunos servicios utilizan diferentes nombres para esta función).

Compra un teléfono desechable prepagado

En Estados Unidos, la normativa federal no obliga a mostrar el DNI para comprar una tarjeta de prepago. SIM de prepago (pero es posible que su estado sí lo exija). La mayoría de los países exigen un documento de identidad para comprar una tarjeta SIM de prepago, lo que vincula la tarjeta a tu identidad y elimina la posibilidad de anonimato.

Si te preocupa proteger los datos almacenados en tu dispositivo, no lo lleves a la protesta. En su lugar, compra un teléfono móvil de prepago. Estos dispositivos pueden adquirirse junto con una tarjeta SIM en la mayoría de las grandes superficies. Comunica a tus amigos tu número temporal y utilízalo para coordinar las actividades.

Recuerda que la ubicación de los dispositivos móviles puede ser determinada por las torres de telefonía a las que se conectan. Así que, si no quieres que se conozca tu identidad y tu ubicación, apaga tu dispositivo de prepago antes de ir a casa o a cualquier sitio que pueda revelar tu identidad. Como explicamos a continuación, también puedes cambiar la configuración de tu teléfono de prepago para poner fin a la conectividad y bloquear así el seguimiento de la ubicación.

Cuando acabes con el teléfono, puedes reciclarlo o desecharlo de forma segura desde un lugar que no esté vinculado a ti. Ten en cuenta que si llevas contigo tanto tu dispositivo normal como uno de prepago, la ubicación de estos dispositivos puede correlacionarse y comprometer tu anonimato.

Vístete para el anonimato y la seguridad

Muchos organismos encargados de hacer cumplir la ley tienen acceso a sofisticadas tecnologías de vigilancia que pueden utilizarse para identificar a los asistentes a una protesta. Para protegerse, es importante vestirse de forma que preserve su anonimato y proteja su seguridad física.

Llevar la misma ropa que todos los miembros de tu grupo puede ayudar a ocultar tu identidad durante la protesta y evitar que te identifiquen y te rastreen después. Vestirse con colores oscuros y monocromáticos le ayudará a pasar desapercibido entre la multitud. Ten en cuenta que es posible que los coches no te vean bien en la oscuridad y que debes extremar las precauciones al cruzar calles o caminar cerca de vehículos en movimiento.

Si tienes tatuajes visibles o colores de pelo llamativos y poco convencionales, cúbrelos. Los tatuajes pueden servir para identificarte más adelante, y pueden añadirse a bases de datos para el reconocimiento de tatuajes. Los sombreros oscuros y monocromos, las bufandas, los guantes, las mangas largas y la ropa larga te ayudarán a cubrir estos rasgos identificativos para que te mezcles más fácilmente entre la multitud.

Durante la protesta

Haz fotos y videos sin desbloquear tu dispositivo

Capturar la foto perfecta es algo para lo que debes estar listo, y unas imágenes increíbles pueden hacer maravillas por tu causa. Si tienes una cámara digital, aunque sea una simple de apuntar y disparar, podría ser tu mejor opción para tomar fotos fácilmente. Pero tu teléfono también sirve. Si elegiste una contraseña segura, meterla en el dispositivo toma un tiempo valioso, y podrías perder el momento antes de poder tomar la foto. Por suerte, tanto iOS como Android permiten hacer fotos y vídeos sin desbloquear el dispositivo.

- En los dispositivos Android Pixel, pulsa dos veces el botón de encendido.

- Desde la pantalla de bloqueo del iPhone, pulsa con firmeza el icono de la cámara. Los modelos de iPhone más antiguos requieren que deslices el dedo hacia arriba.

Ten en cuenta a otros manifestantes en tus fotos y videos

Si haces fotos o vídeos de personas en la protesta, ten cuidado con lo que publicas. Si publicas fotos en las que se puedan identificar los rostros de manifestantes o transeúntes, las fuerzas del orden o los vigilantes podrían localizarlos y detenerlos o acosarlos. Oculta los rostros de las personas que aparezcan en la imagen. Hay varias formas de hacerlo:

- Puedes editar las fotos en las aplicaciones de edición de fotos predeterminadas de Android o iOS. Asegúrate de bloquear o difuminar otros rasgos identificativos, como tatuajes o ropa única (el difuminado a veces puede invertirse, así que es mejor bloquearlo si tienes la opción).

- Si utilizas Signal, la aplicación incorpora una herramienta de desenfoque. Puedes crear una conversación por mensaje contigo mismo (la aplicación lo denomina "Nota para mí mismo") para guardar fácilmente la imagen en tu teléfono y compartirla.

- Image Scrubber es una herramienta en línea que puede utilizarse en dispositivos móviles o de sobremesa para difuminar o bloquear un rostro.

Scrub Metadata on Photos

Una vez que esté listo para publicar sus fotos, es un buena idea depurar los metadatos contenidos en los archivos de imagen para no filtrar información de identificación personal. Los metadatos de las fotos pueden incluir información como el modelo de cámara con el que se tomó la foto, la hora y el lugar exactos en los que se tomó e incluso tu nombre. Hay varias formas de manejar esto:

- Elimina los metadatos de la foto original transfiriéndola a un ordenador de sobremesa, haciendo una captura de pantalla de la imagen y publicando la captura de pantalla en lugar de la foto original.

- También puedes hacer una captura de pantalla de la foto en tu dispositivo móvil para eliminar los metadatos, pero la calidad de la imagen puede no ser tan alta. A continuación, puedes publicar esa captura de pantalla en lugar de la foto original.

- Envíate a ti mismo una copia de la foto en la aplicación Signal (que elimina los metadatos al enviar imágenes) y, a continuación, descarga la imagen enviada para publicarla.

Cosas a tener en cuenta al viajar hacia y desde la protesta

Consideraciones sobre conducir un vehículo.

Los sistemas de lectura automática de matrículas (ALPR) registran automáticamente las matrículas de los coches que circulan por una zona, junto con la hora, fecha y lugar exactos en que se encontraron. Esta tecnología la utilizan a menudo las fuerzas del orden en Estados Unidos y muchos otros países, o la emplean empresas privadas como Vigilant y MVTrac, que comparten los datos de las matrículas con las fuerzas del orden y otras entidades. Amasados en enormes bases de datos, estos datos suelen conservarse durante largos periodos de tiempo. Esencialmente, su ubicación puede ser rastreada en el tiempo sobre la base del historial de conducción de cualquier coche registrado a su nombre, con muy pocos límites legales en cuanto a cómo estos datos pueden ser recogidos, accedidos, compartidos y retenidos.

Consideraciones sobre el transporte público

Ten cuidado cuando viajes hacia y desde el lugar de la protesta en transporte público. Si utilizas medios de pago o tarjetas de transporte que estén vinculadas a ti, las fuerzas del orden pueden determinar que has asistido a la protesta y rastrear tus movimientos. Considera la posibilidad de utilizar dinero en efectivo cuando sea posible, o medios alternativos de transporte público si prefieres que tus movimientos y asociaciones sigan siendo privados.

Si puedes, considera la posibilidad de ir y volver de la manifestación en bicicleta o a pie para minimizar la exposición a este tipo de riesgos de vigilancia.

Cambiar la configuración de tu teléfono

Para reducir el riesgo de que alguien rastree tu ubicación a través del teléfono, considera la posibilidad de desactivar algunas de sus funciones:

- En el iPhone: Abre Ajustes y activa el "Modo Avión". A continuación, toca Wi-Fi y desactívalo, vuelve a Ajustes y haz lo mismo con Bluetooth. Vuelve a la página de Ajustes una vez más, desplázate hasta Privacidad y seguridad > Servicios de localización y desactiva la localización. También puedes ir a Ajustes > Privacidad y seguridad > Servicios de localización > Servicios del sistema (en la parte inferior) > Ubicaciones significativas y desactivarlo.

- En Android: Tira hacia abajo desde la parte superior de la pantalla para acceder a la pantalla de notificaciones. Toca "Modo Avión" para activarlo, luego toca "Internet" y "Desactivar Wi-Fi". A continuación, toca "Bluetooth" para desactivarlo. Por último, entra en Ajustes > Ubicación y desactiva "Usar ubicación". Entra en tu cuenta de Google para desactivar el historial de ubicaciones. Esto debería garantizar que tu dispositivo no transmita durante el tiempo que estés en la protesta, y evita que se rastree tu ubicación.

Activación del modo Avión en Android (izquierda) y iPhone (derecha).

Sin embargo, incluso cuando el Modo Avión está activado y los Servicios de Localización, Wi-Fi y Bluetooth desactivados, las aplicaciones pueden almacenar tu ubicación GPS y transmitirla una vez que vuelvas a conectarte a Internet. La única forma de asegurarse de que esto no ocurra es apagar el teléfono por completo.

Activar el modo avión y desactivar el Wi-Fi también significa que no podrás enviar mensajes ni llamar a tus amigos, así que planifica en consecuencia. Antes de ir a la protesta, acuerda un lugar donde tú y tus amigos podáis reuniros si os separáis.

Si necesitas navegar con GPS, utiliza una aplicación de mapas offline como Organic Maps. Deberías descargarte previamente un mapa de la zona de la protesta.

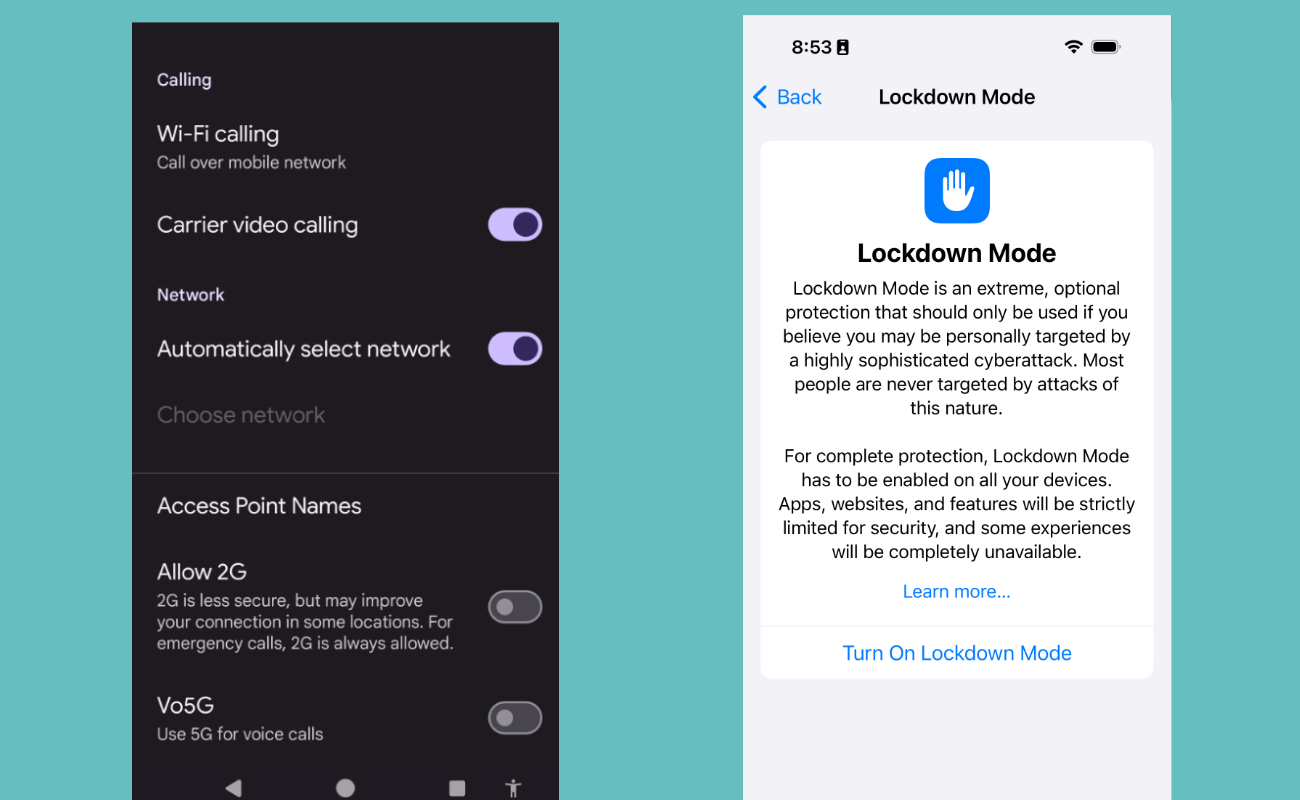

Evite que los simuladores de sitios móviles rastreen tu teléfono

Los simuladores de sitios celulares (CSS) -también conocidos como IMSI Catchers y Stingrays- son una herramienta que las fuerzas de seguridad y los gobiernos pueden utilizar para rastrear la ubicación de los teléfonos, interceptar o interrumpir las comunicaciones, espiar a gobiernos extranjeros o incluso instalar programas maliciosos. Los CSS también pueden utilizarse para enviar spam y cometer fraudes. El CSS puede intentar engañar a tu teléfono para que se conecte a una torre de telefonía móvil 2G falsa. Para evitar que tu teléfono se conecte automáticamente a un CSS, puedes desactivar 2G en tu teléfono.

A pesar de que hay muy pocas pruebas concretas de que se estén utilizando simuladores de sitios de telefonía móvil contra manifestantes en Estados Unidos, creemos que los pasos necesarios para protegerse son lo suficientemente sencillos como para que sea una medida de protección razonable para la mayoría de los manifestantes:

- En iPhone: Tendrás que activar el "bloqueo Modo de ", un modo especial en tu teléfono que bloquea varias funciones para las personas preocupadas por ser atacadas por spyware mercenario o ataques estatales a nivel nacional. También, a partir de iOS 17, desactiva 2G. El modo de bloqueo desactivará varias funciones de tu iPhone después de activarlo, como la posibilidad de enviar y recibir determinados tipos de archivos adjuntos a mensajes (como compartir tu ubicación) y bloquear las llamadas FaceTime entrantes. Puedes obtener más información sobre lo que se desactivará en tu teléfono aquí. Para activar el modo de bloqueo, abre Ajustes > Privacidad y seguridad > Modo de bloqueo y toca la opción "Activar modo de bloqueo". Siempre puedes revertir esta decisión más tarde, cuando vuelvas a casa de la protesta, siguiendo las mismas indicaciones y eligiendo "Desactivar el Modo de bloqueo."

- En Android: Dependiendo de la versión del sistema operativo que estés ejecutando, del fabricante de tu teléfono y de tu operador, es posible que puedas desactivar 2G, requerir conexiones celulares encriptadas, o ambas cosas. Abre Ajustes > Red e Internet > SIMs > [Nombre de tu operador], busca la opción "Permitir 2G" y desactívala para desactivar el 2G por completo. Puede que también veas una opción en la página de SIMs para "Requerir encriptación". Si ves esta opción, actívala para evitar que tu teléfono utilice un "cifrado nulo" al conectarse a una torre de telefonía móvil. Dado que la mayoría de las compañías de telefonía móvil de Estados Unidos ya no tienen redes 2G, puedes considerar dejar estos ajustes como están incluso después de la protesta.

Desactivando el 2G en Android (izquierda) y activando el Modo Bloqueo en iPhone (derecha)

Si Te detienen en Estados Unidos

Si usted es detenido e interrogado por la policía, tiene derecho a permanecer en silencio y a hablar con un abogado antes y durante cualquier interrogatorio. Lo mejor es decir "quiero a mi abogado y decido guardar silencio" y luego negarse a contestar preguntas hasta que tenga la oportunidad de hablar con un abogado.

Si decide responder a las preguntas, asegúrese de decir la verdad. Mentir a un agente de policía puede constituir un delito y usted puede tener más problemas por mentir a las fuerzas del orden que por lo que querían hablar con usted en primer lugar.

Si la policía te pide ver tu teléfono, diles que no consientes que registren tu dispositivo. La policía podría responder confiscando tu teléfono e intentando registrarlo más tarde, pero al menos quedará claro que no les diste permiso para hacerlo.

Si la policía te pide la contraseña para desbloquear tu dispositivo (o te pide que lo desbloquees directamente), puedes negarte. Puedes sufrir consecuencias adversas a manos de las fuerzas de seguridad -desde que te confisquen el teléfono hasta que te detengan- por negarte a facilitar tu contraseña o clave biométrica. Sin embargo, cada situación de detención es diferente, y deberás tener en cuenta tu propio modelo de amenaza .

Después de la protesta

Qué hacer si te confiscan el dispositivo

Si le han confiscado el dispositivo, puede recurrir a la justicia para recuperarlo. En Estados Unidos, tu abogado puede presentar una moción para que te devuelvan tu propiedad si no está siendo retenida como prueba en un caso pendiente. Si la policía cree que se han encontrado pruebas de un delito en tu dispositivo, incluso en tus fotos o vídeos, puede conservarlo como prueba. También pueden intentar poner fin a la propiedad de su dispositivo, pero usted puede impugnar esa confiscación de bienes ante los tribunales.

También puedes revocar el acceso de algunos servicios que están conectados en tu dispositivo. Por ejemplo, en X (antes Twitter) si vas a Configuración y privacidad > Aplicaciones y dispositivos, puedes revocar el acceso de los dispositivos que tienen permiso para conectarse a tu cuenta X.

Para otros servicios, cambiar la contraseña o frase de contraseña puede hacer que la aplicación cierre la sesión. Pero ten en cuenta que revocar el acceso de las fuerzas de seguridad puede exponerte al riesgo de ser acusado de obstrucción a la justicia o destrucción de pruebas. Siempre debes hablar primero con tu abogado antes de decidir cómo proceder. Los servicios en línea pueden proporcionar registros de los últimos accesos a su cuenta. Si te preocupa que tu dispositivo se esté utilizando para acceder a cuentas sin tu consentimiento, puede resultarte útil comprobar si esos registros están disponibles y controlarlos.

Si las fuerzas de seguridad confiscan tu dispositivo, pueden utilizar una herramienta "forense" como Cellebrite para intentar extraer datos de tu dispositivo, como imágenes, contactos, mensajes e historial de ubicaciones. Es más probable que esto tenga éxito si tu teléfono es antiguo o no está cifrado. Por esta razón, es importante llevar contigo el mínimo de datos y utilizar el nivel más potente de cifrado cuando te encuentres en una situación de riesgo, como una manifestación.