فهم الرقابة على الشبكات والتحايل عليها

آخر تحديث: February 01, 2024

هذه نظرة عامة على الرقابة على الشبكات، ولكنها ليست شاملة.

تستخدم الحكومات والشركات والمدارس ومقدمو/ات خدمات الإنترنت أحيانًا برامج لمنع مستخدميها/اتها من الوصول إلى مواقع إلكترونية وخدمات معينة متاحة على الانترنت المفتوح. وهذا ما يسمى تصفية أو حظر الإنترنت، وهو شكل من أشكال الرقابة. التصفية تأتي في أشكال مختلفة. حتى مع التشفير، يمكن للرقابة حظر مواقع إلكترونية بأكملها، أو مقدمي/ات خدمات الاستضافة، أو تقنيات الإنترنت. في بعض الأحيان، يتم حظر المحتوى بناءً على الكلمات الرئيسية التي يحتوي عليها. عندما لا تكون المواقع مشفرة، يمكن للرقابة أيضًا حظر الصفحات الإلكترونية الفردية.

هناك طرق مختلفة للتغلب على الرقابة على الإنترنت. بعضها يحميك من المراقبة، لكن الكثير منها لا يفعل ذلك. عندما يقوم شخص ما يتحكم في اتصالك بالإنترنت بتصفية موقع ما أو حظره، يمكنك دائمًا استخدام أداة التحايل للوصول إلى المعلومات التي تحتاجها.

ملاحظة: أدوات التحايل التي تعد بالخصوصية والأمان ليست دائمًا خاصة أو آمنة. والأدوات التي تستخدم مصطلحات مثل "anonymizer" لا تحافظ دائمًا على سرية هويتك تمامًا.

تعتمد أداة التحايل الأفضل بالنسبة لك على خطة الأمان الخاصة بك. إذا لم تكن/وني متأكدًا/ة من كيفية إنشاء خطة أمنية، فابدأ/ي هنا. أثناء إنشاء خطة أمنية، انتبه إلى أن الشخص الذي يتحكم في اتصالك بالإنترنت قد يلاحظ أنك تستخدم/ين أداة أو تقنية معينة للتحايل، ويتخذ إجراءً ضدك أو ضد الآخرين/ الأخريات.

في هذا الدليل، سنتحدث عن فهم الرقابة على الإنترنت، ومن يمكنه/ا تنفيذها، وكيف تحدث، قبل الانتقال إلى ما يمكنك فعله للالتفاف حولها.

- فهم الرقابة والمراقبة على الإنترنت

- الرقابة والمراقبة: وجهان لعملة واحدة

- تكلفة المراقبة

- أين وكيف تتم الرقابة والمراقبة على الانترنت

- أين يحدث الحجب؟

- كيف يحدث ذلك؟

- تقنيات التحايل

- تغيير موفر نظام اسم المجال الخاص بك للوصول إلى المواقع أو الخدمات المحظورة

- استخدام شبكة افتراضية خاصة (VPN ) أو وكيل انترنت مشفر للوصول إلى المواقع أو الخدمات المحظورة.

- استخدام متصفح Tor للوصول إلى موقع محظور أو لحماية هويتك.

فهم الرقابة والمراقبة على الإنترنت

يحتوي الإنترنت على الكثير من العمليات التي يجب أن تعمل جميعها معًا بشكل صحيح لنقل اتصالاتك من مكان إلى آخر. إذا حاول شخص ما حظر أجزاء من الإنترنت، أو أنشطة معينة، فقد يستهدف العديد من الأجزاء المختلفة من النظام. قد تعتمد الأساليب التي يستخدمونها على التكنولوجيا والأجهزة التي يسيطرون عليها، ومعرفتهم/ن، ومواردهم/ن، وما إذا كانوا/ن في موقع السلطة لإخبار الآخرين/ الأخريات بما يجب عليهم/ن فعله.

المراقبة والرقابة: وجهان لعملة واحدة

مراقبة الإنترنت والرقابة تسيران جنبا إلى جنب. الرقابة على الإنترنت هي عملية من خطوتين:

1. اكتشاف النشاط "غير المقبول".

2. حظر النشاط "غير المقبول".

اكتشاف النشاط "غير المقبول" هو نفسه مراقبة الإنترنت. إذا كان بإمكان مسؤولي/ات الشبكة رؤية موقعك على الإنترنت، فيمكنهم/ن أن يقرروا/ن ما إذا كانوا/ن يريدون حظره أم لا. من خلال الدفاع عن أدوات وتقنيات خصوصية الإنترنت والبيانات، يمكننا أيضًا أن نجعل تصفية الإنترنت وحظره أكثر صعوبة.

تتمتع العديد من تقنيات التحايل بفائدة إضافية تتمثل في حماية معلوماتك من المتنصتين/ات على الشبكة عند اتصالك بالإنترنت.

تكلفة المراقبة

إن حظر حركة المرور على الإنترنت له تكلفة، ويمكن أن يكون للحظر الزائد تكلفة أكبر. ومن الأمثلة الشائعة على ذلك أن الحكومة الصينية لا تفرض رقابة على موقع GitHub، على الرغم من استضافة العديد من النشرات الإخبارية المناهضة للحكومة على الموقع. يحتاج مطورو/ات البرامج إلى الوصول إلى GitHub لأداء عمل مفيد للاقتصاد الصيني. في الوقت الحالي، قرر المراقبون/ات أن حجب GitHub سيكلفهم/ن أكثر مما سيكسبونه من خلال حجبه.

لن يتخذ جميع المراقبين/ات نفس القرار. على سبيل المثال، أصبح انقطاع الإنترنت المؤقت شائعا على نحو متزايد، على الرغم من أن هذه التدابير يمكن أن تلحق ضررا بالغا بالاقتصادات المحلية.

أين وكيف تحدث الرقابة والمراقبة؟

أين يحدث الحجب؟

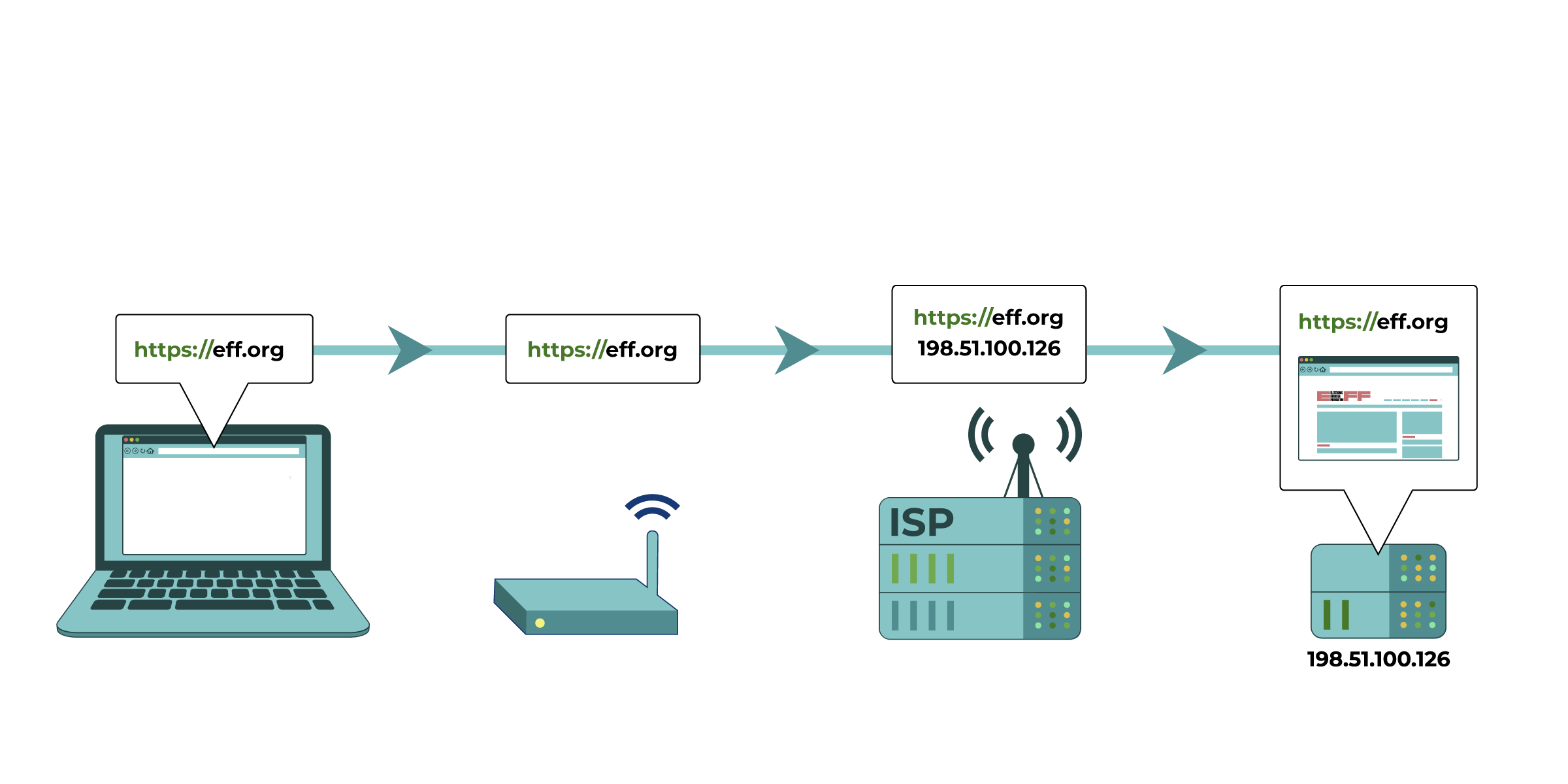

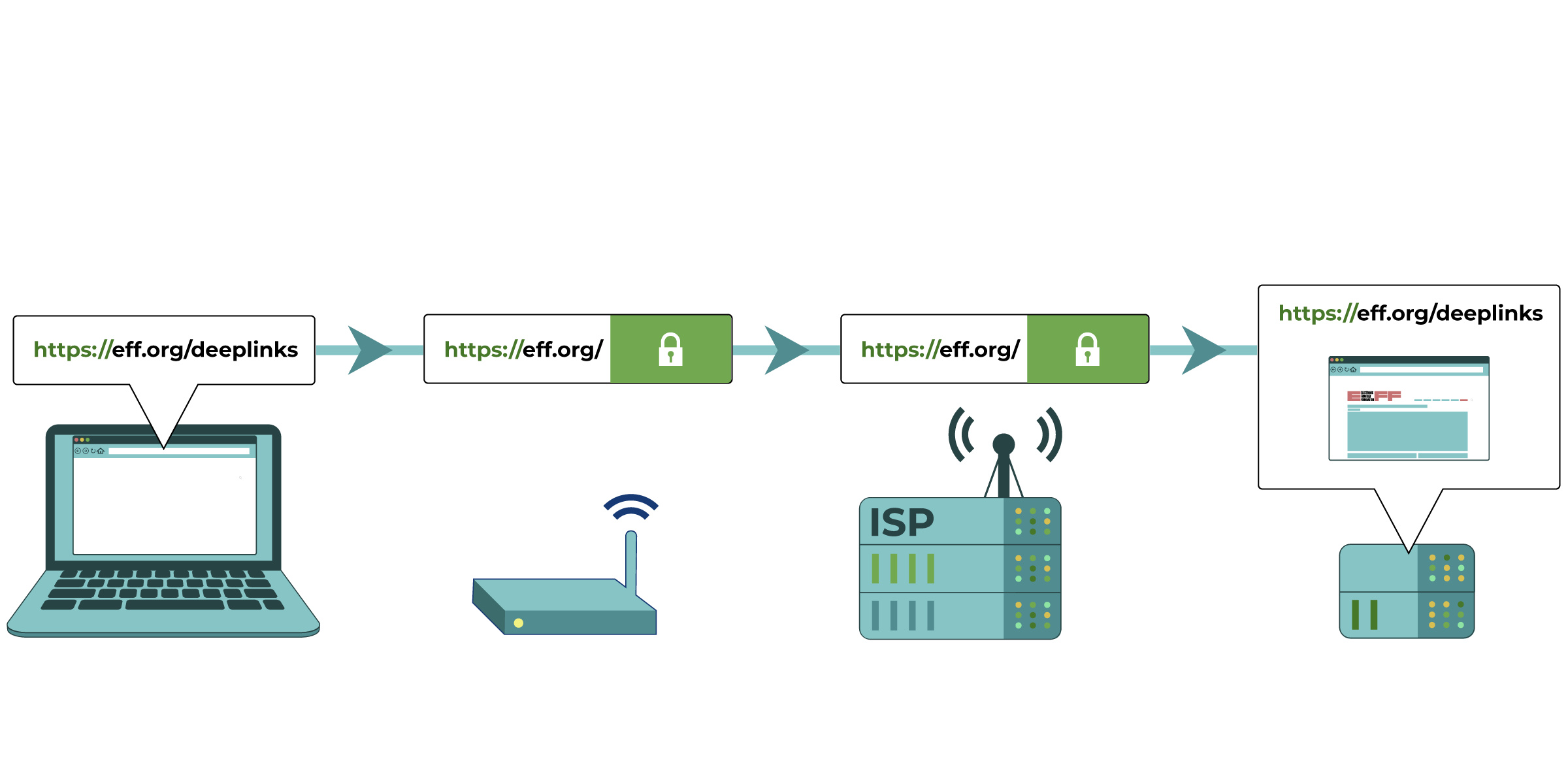

يحاول جهاز الكمبيوتر الخاص بك الاتصال بـ https://eff.org ، الموجود على عنوان IP مدرج (التسلسل الرقمي بجانب الخادم المرتبط بموقع EFF الإلكتروني). يتم تقديم طلب الموقع الإلكتروني هذا وتمريره إلى أجهزة مختلفة، مثل جهاز توجيه الشبكة المنزلية لديك ومزود خدمة الإنترنت (ISP)، قبل الوصول إلى عنوان IP المقصود https://eff.org . يتم تحميل الموقع الإلكتروني بنجاح على جهاز الكمبيوتر الخاص بك.

-

الحظر أو التصفية على أجهزتك. وهذا شائع بشكل خاص في المدارس وأماكن العمل. يمكن لأي شخص يقوم بإعداد أجهزة الكمبيوتر والهواتف الخاصة بك أو إدارتها أن يضع برامج عليها مما يحد من كيفية استخدامها. يغير البرنامج طريقة عمل الجهاز ويمكن أن يجعله غير قادر على الوصول إلى مواقع معينة، أو الاتصال عبر الإنترنت بطرق معينة. يمكن أن تعمل برامج التجسس بطريقة مشابهة جدًا.

-

تصفية الشبكة المحلية. وهذا أمر شائع أيضًا في المدارس وأماكن العمل. يفرض شخص يدير شبكتك المحلية (مثل شبكة WiFi) بعض القيود على نشاطك على الإنترنت، مثل مراقبة مكان اتصالك بالإنترنت أو التحكم فيه أو عند البحث عن كلمات رئيسية معينة.

- الحظر أو التصفية بواسطة مزودي خدمة الإنترنت (ISPs). يمكن لمزود خدمة الإنترنت الخاص بك بشكل عام إجراء نفس نوع التصفية الذي يقوم به مسؤول شبكتك المحلية. يُجبر مقدمو/ات خدمات الإنترنت في العديد من البلدان من قبل حكوماتهم/ن على إجراء تصفية ورقابة منتظمة على الإنترنت. يمكن لمزودي/ات خدمة الإنترنت التجاريين/ات إجراء التصفية كخدمة للأسر أو أصحاب/ صاحبات العمل. يجوز لمقدمي/ات خدمات الإنترنت السكنية المحددة تسويق الاتصالات المفلترة مباشرة للعملاء/ العميلات كخيار، وتطبيق أساليب رقابة محددة تلقائيًا (مثل تلك الموضحة أدناه) على جميع الاتصالات الموجودة على مزودي/ات خدمة الإنترنت الخاصين/ات بهم/ن. وقد يفعلون ذلك حتى لو لم تطلب الحكومة ذلك، لأن بعض عملائهم/ن يريدون ذلك.

كيف يحدث الحظر؟

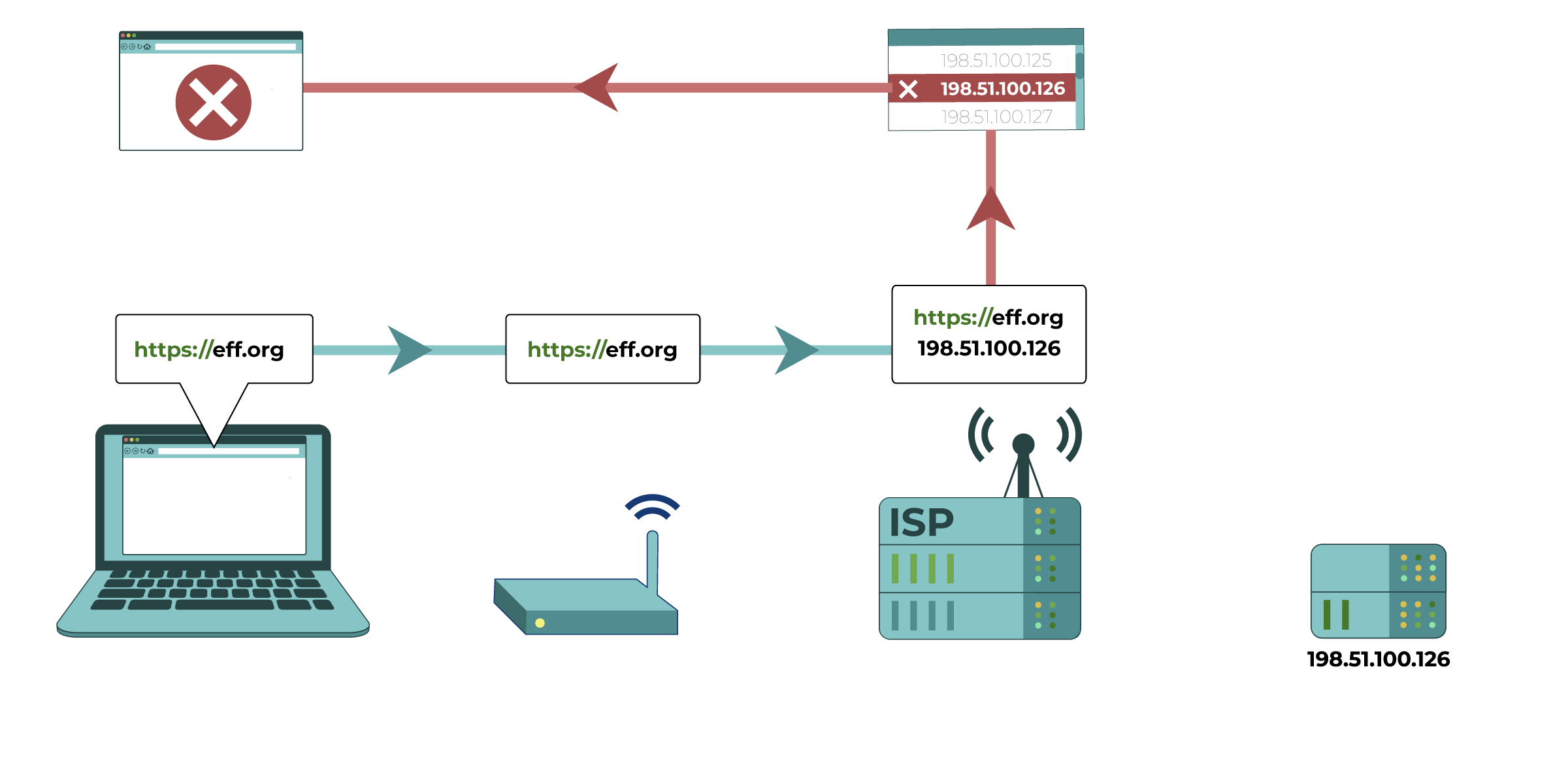

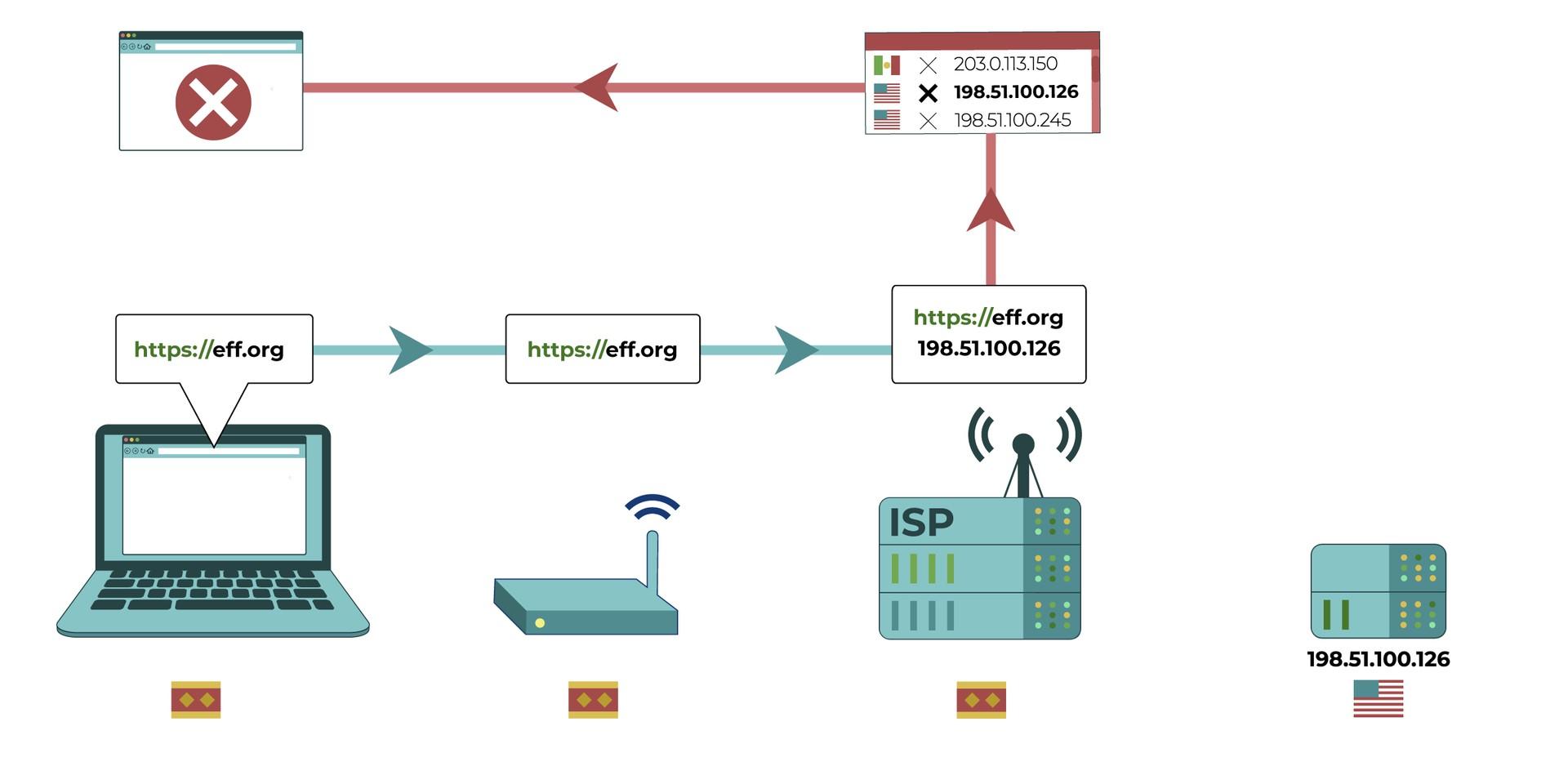

حظر عنوان IP: "عناوين IP" هي مواقع أجهزة الكمبيوتر على الإنترنت. كل جزء من المعلومات التي يتم إرسالها عبر الإنترنت لها عنوان "إلى" وعنوان "من". يمكن لمزودي/ات خدمة الإنترنت أو مسؤولي/ات الشبكة إنشاء قوائم بالمواقع التي تتوافق مع الخدمات التي يريدون حظرها. يمكنهم/ن بعد ذلك حظر أي أجزاء من المعلومات على الشبكة التي يتم تسليمها إلى تلك المواقع أو منها.

يمكن أن يؤدي هذا إلى الحجب الزائد، حيث يمكن استضافة العديد من الخدمات في نفس الموقع، أو عنوان IP نفسه. وبالمثل، ينتهي الأمر بالعديد من الأشخاص إلى مشاركة أي عنوان IP محدد للوصول إلى الإنترنت.

في هذا الرسم البياني، يقوم مزود/ة خدمة الإنترنت بالتحقق من عنوان IP المطلوب مقابل قائمة عناوين IP المحظورة. ويحدد أن عنوان IP الخاص بـ eff.org يطابق عنوان IP المحظور، ويحظر الطلب إلى الموقع الإلكتروني.

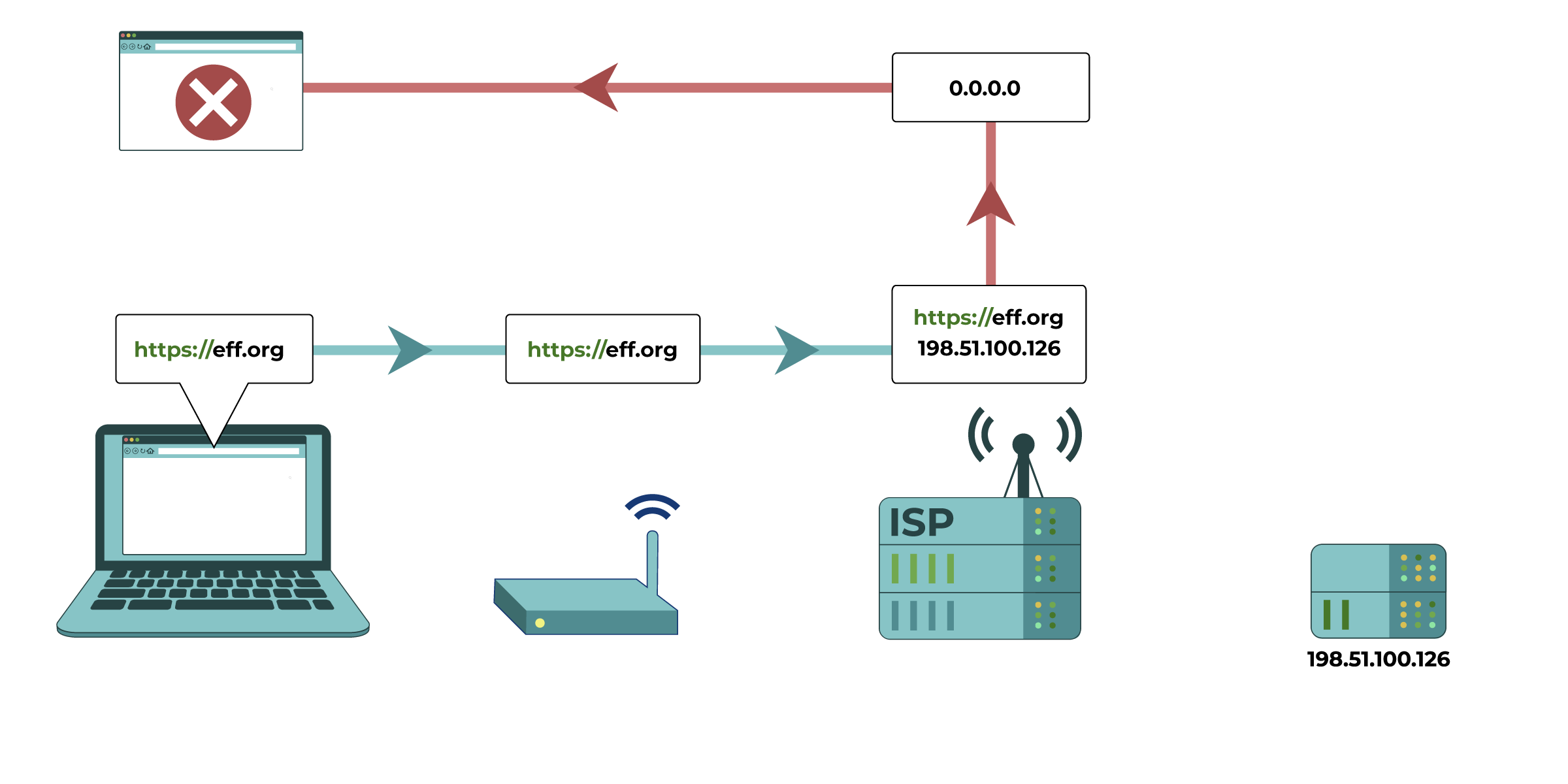

حظر نظام اسم المجال DNS: يسأل جهازك أجهزة الكمبيوتر التي تسمى "محللات DNS" عن مكان تواجد المواقع. عندما تتصل بالإنترنت، فإن محلل DNS الافتراضي الذي يستخدمه جهازك ينتمي عادةً إلى مزود خدمة الإنترنت الخاص بك. يمكن لمزود خدمة الإنترنت برمجة محلل DNS الخاص به لإعطاء إجابة غير صحيحة، أو عدم الإجابة، عندما يحاول المستخدم/ة البحث عن موقع خدمة أو موقع محظور. إذا قمت بتغيير محلل DNS الخاص بك، ولكن اتصال DNS الخاص بك غير مشفر، فلا يزال بإمكان موفر/ة خدمة الإنترنت الخاص بك حظر الإجابات أو تغييرها بشكل انتقائي للخدمات المحظورة.

في هذا الرسم البياني، يتم تعديل طلب عنوان IP الخاص بـ eff.org على مستوى مزود/ة خدمة الإنترنت. يتداخل مزود/ة خدمة الإنترنت مع محلل DNS، وتتم إعادة توجيه عنوان IP لإعطاء إجابة غير صحيحة أو عدم الإجابة.

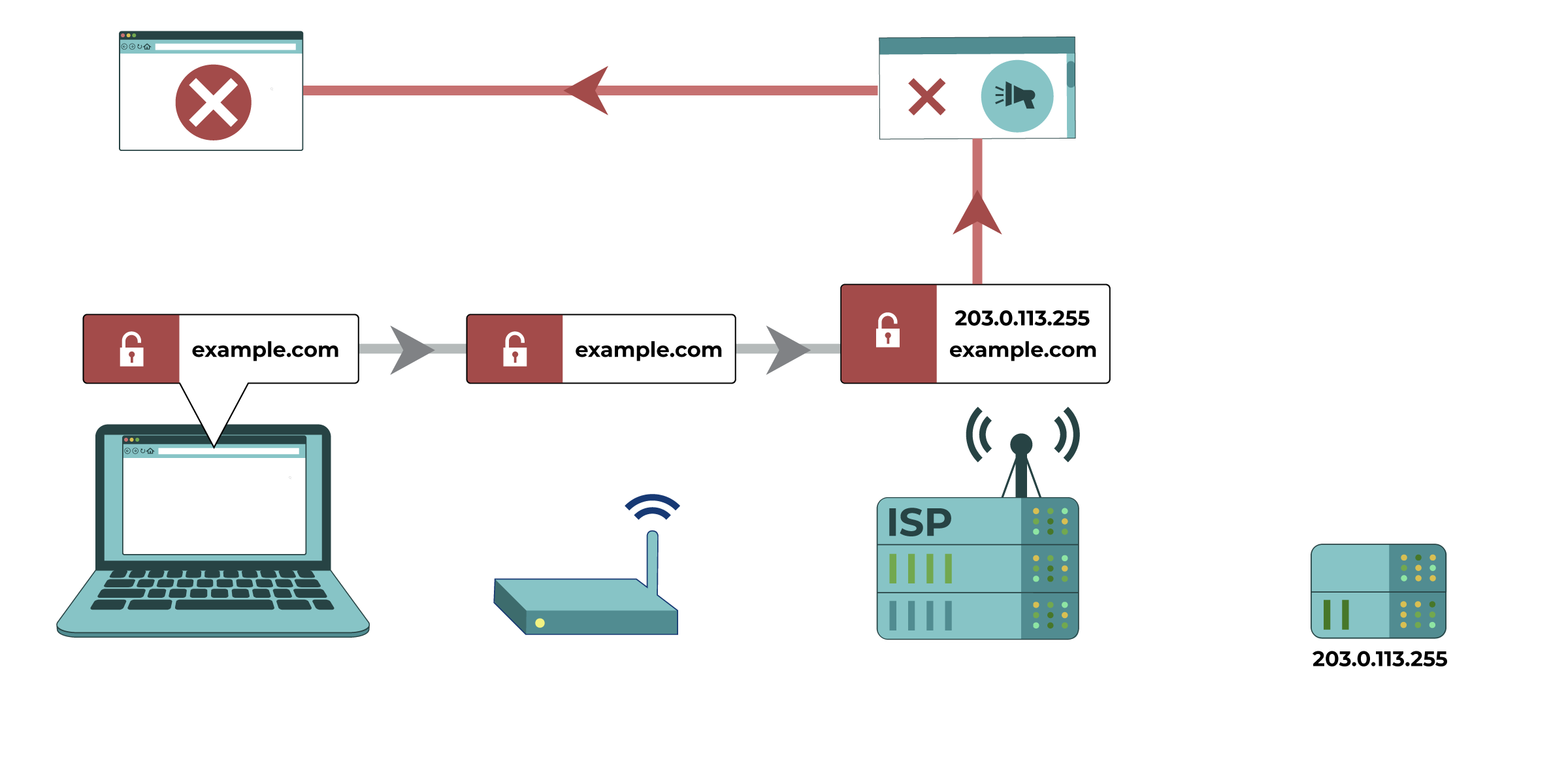

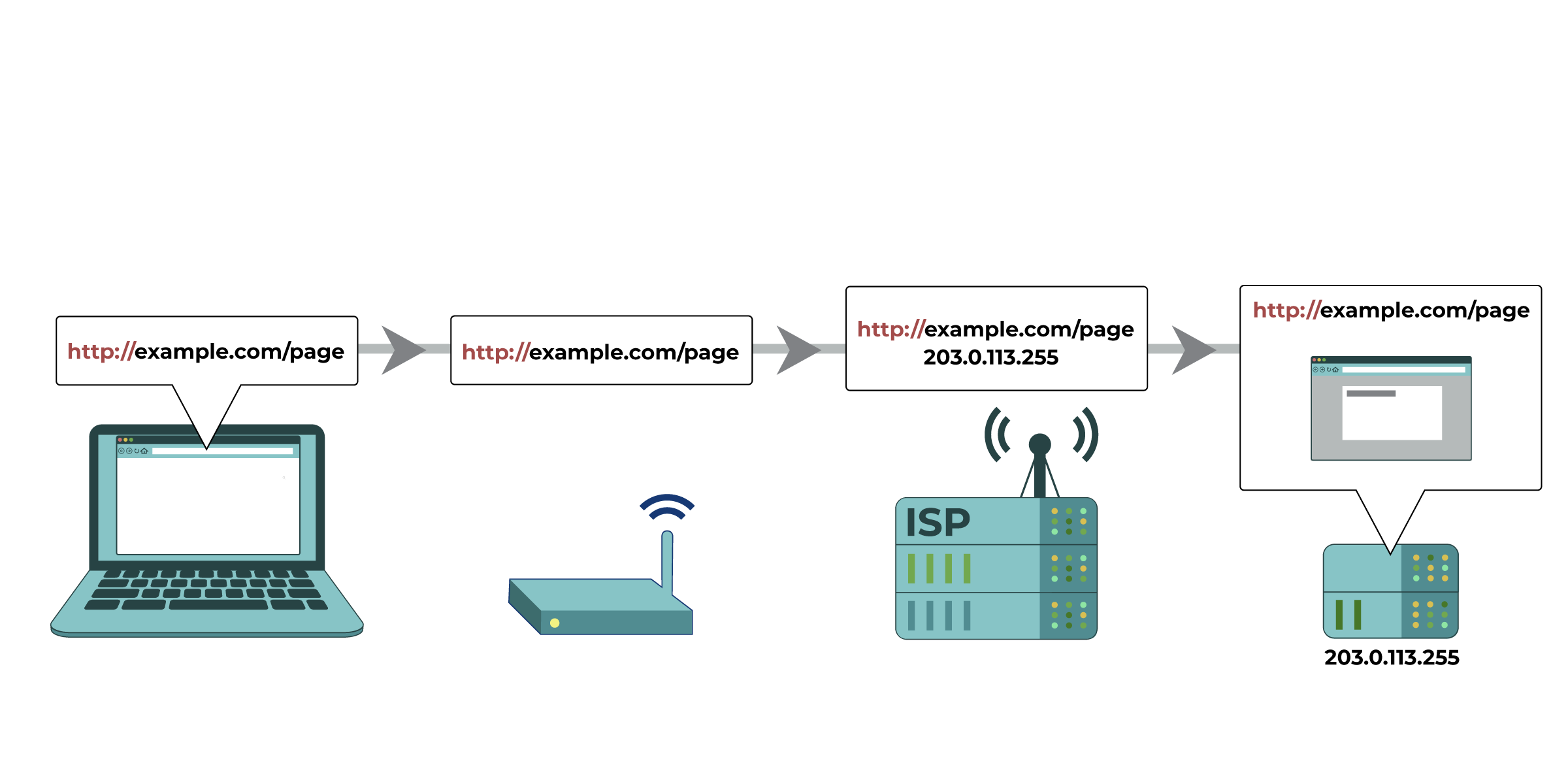

تصفية الكلمات الرئيسية: إذا كانت حركة المرور غير مشفرة، فيمكن لمزودي/ات خدمة الإنترنت حظر الصفحات الإلكترونية بناءً على محتوياتها. ومع الزيادة العامة في المواقع المشفرة، أصبح هذا النوع من التصفية أقل شعبية.

أحد التحذيرات هو أنه يمكن للمسؤولين/ات فك تشفير النشاط المشفر إذا قام المستخدمون/ات بتثبيت "شهادة CA" موثوقة مقدمة من مسؤولي/ات أجهزتهم/ن. نظرًا لأنه يجب على مستخدم/ة الجهاز تثبيت الشهادة، تعد هذه ممارسة أكثر شيوعًا للشبكات المحلية في أماكن العمل والمدارس، ولكنها أقل شيوعًا على مستوى مزود/ة خدمة الإنترنت.

عند اتصال موقع إلكتروني غير مشفر، يستطيع موفر/ة خدمة الإنترنت التحقق من محتوى الموقع مقابل أنواع المحتوى المحظورة الخاصة به. في هذا المثال، يؤدي ذكر حرية التعبير إلى الحظر التلقائي للموقع الإلكتروني.

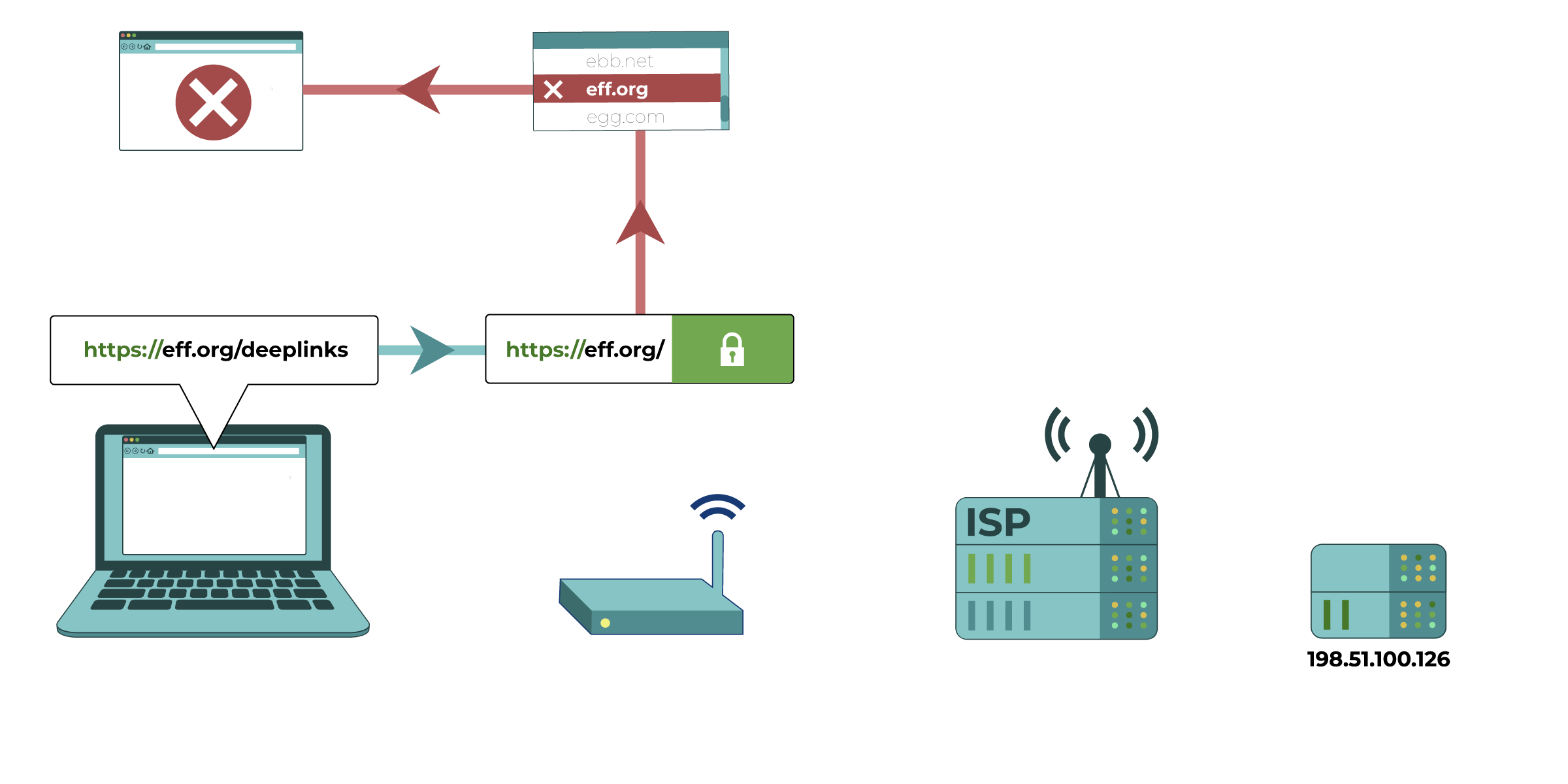

تصفية موقع HTTPS : عند الوصول إلى المواقع عبر HTTPS، يتم تشفير كل المحتوى باستثناء اسم الموقع. نظرًا لأنه لا يزال بإمكانهم/ن رؤية اسم الموقع، يمكن لمزودي/ات خدمة الإنترنت أو مسؤولي/ات الشبكة المحلية تحديد المواقع التي سيتم حظر الوصول إليها.

في هذا الرسم البياني، يحاول الكمبيوتر الوصول إلى eff.org/deeplinks. يستطيع مسؤول/ة الشبكة (الذي يمثله جهاز توجيه) رؤية المجال (eff.org) ولكن ليس عنوان الموقع الإلكتروني الكامل بعد الشرطة المائلة. يمكن لمسؤول/ة الشبكة أن يقرر المجالات التي سيتم حظر الوصول إليها.

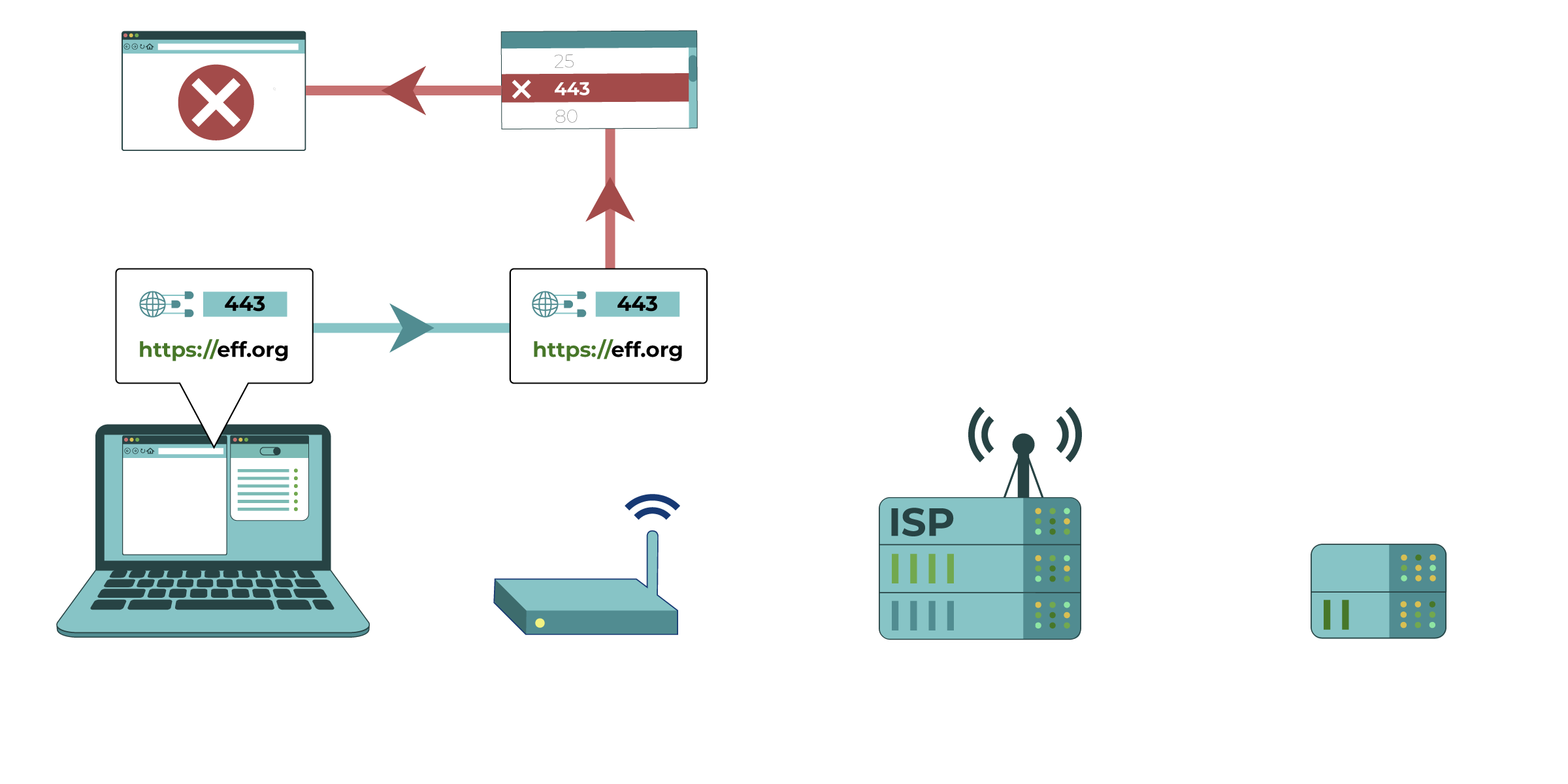

حظر البروتوكول والمنافذ: قد يحاول جدار الحماية أو جهاز التوجيه تحديد نوع تقنية الإنترنت التي يستخدمها شخص ما للتواصل، ثم يقوم بحظر تقنيات معينة من خلال التعرف على التفاصيل الفنية لكيفية الاتصال (تعد البروتوكولات وأرقام المنافذ أمثلة على المعلومات التي يمكن استخدامها تحديد التكنولوجيا المستخدمة). إذا تمكن جدار الحماية من التعرف بشكل صحيح على نوع الاتصال الذي يحدث أو التكنولوجيا المستخدمة، فيمكن تكوينه بحيث لا يمرر هذا الاتصال. على سبيل المثال، قد تقوم بعض الشبكات بحظر التقنيات المستخدمة بواسطة بعض برامج VoIP (مكالمة هاتفية عبر الإنترنت)، أو برامج مشاركة الملفات من نظير إلى نظير، أو تطبيقات VPN.

في هذا الرسم التخطيطي، يتعرف جهاز التوجيه على جهاز كمبيوتر يحاول الاتصال بموقع HTTPS ، والذي يستخدم المنفذ 443. يوجد المنفذ 443 في قائمة البروتوكولات المحظورة الخاصة بجهاز التوجيه هذا.

أنواع أخرى من الحظر

عادةً ما يتم استخدام الحظر والتصفية لمنع الأشخاص من الوصول إلى مواقع أو خدمات معينة. ومع ذلك، أصبحت الأنواع المختلفة من الحظر أكثر شيوعًا أيضًا.

إيقاف تشغيل الشبكة: يمكن أن يتضمن إيقاف تشغيل الشبكة فصل البنية التحتية للشبكة فعليًا، مثل أجهزة التوجيه أو كابلات الشبكة أو الأبراج الخلوية، بحيث يتم منع الاتصالات فعليًا أو تكون سيئة للغاية لدرجة أنها غير قابلة للاستخدام.

يمكن أن تكون هذه حالة خاصة من حظر عنوان IP، حيث يتم حظر جميع عناوين IP أو معظمها. نظرًا لأنه من الممكن غالبًا معرفة البلد الذي يتم استخدام عنوان IP فيه، فقد جربت بعض البلدان أيضًا الحظر المؤقت لجميع عناوين IP الأجنبية أو معظمها، مما يسمح ببعض الاتصالات داخل البلد ولكن مع حظر معظم الاتصالات خارج البلد.

يحاول الكمبيوتر الاتصال بعنوان IP الخاص بـ eff.org الموجود في الولايات المتحدة. على مستوى مزود/ة خدمة الإنترنت، يتم التحقق من الطلب: يتم فحص عنوان IP الخاص بـ eff.org مقابل قائمة عناوين IP الدولية المحظورة، ويتم حظره.

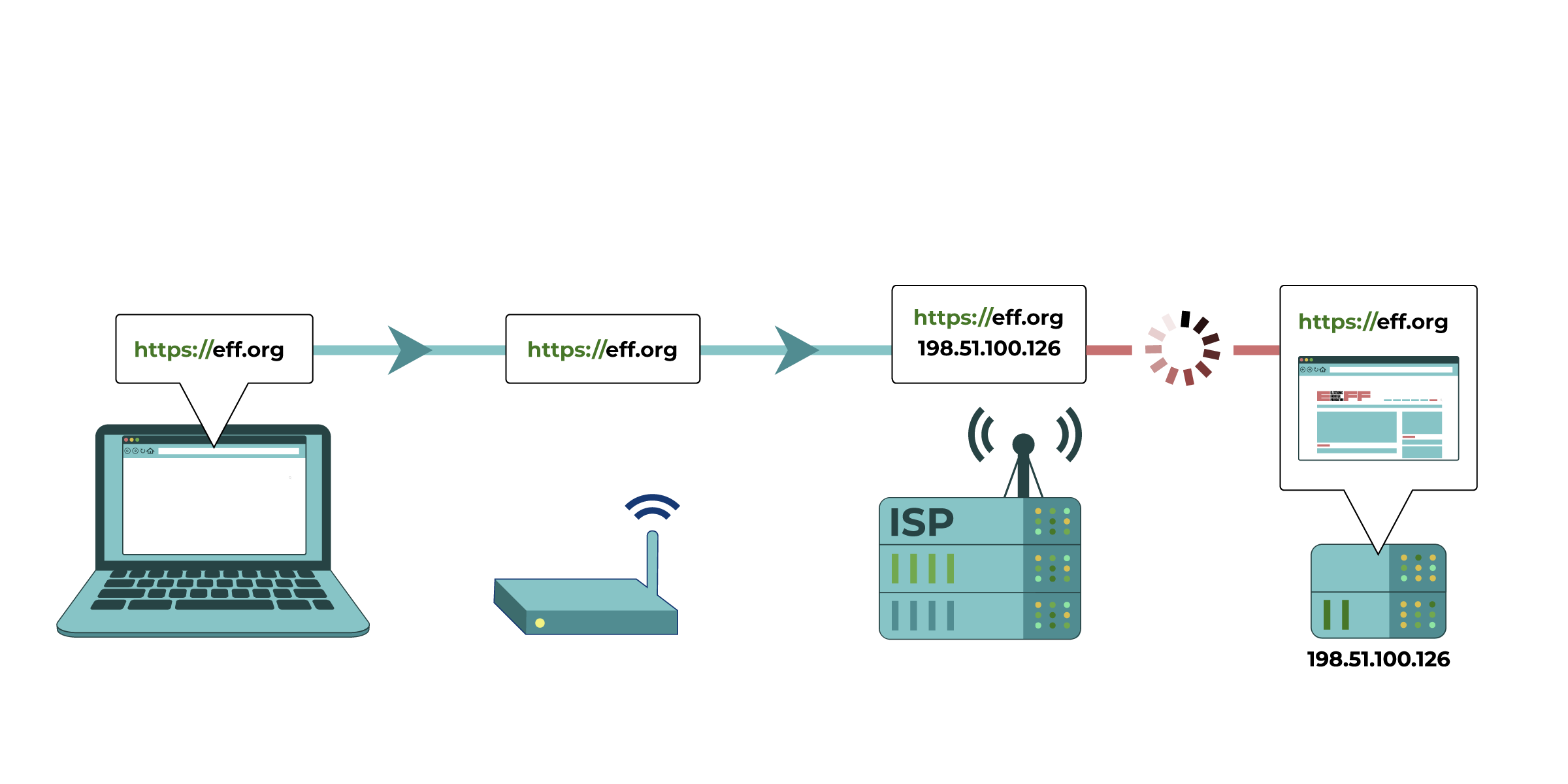

الخنق: يمكن لمزودي خدمات الإنترنت خنق (إبطاء) أنواع مختلفة من حركة المرور بشكل انتقائي. تعمل العديد من الجهات الرقابية الحكومية على إبطاء الاتصالات بمواقع معينة بدلاً من حظرها تمامًا. يصعب التعرف على هذا النوع من الحظر، ويسمح لمزود خدمة الإنترنت بإنكار قيامه بتقييد الوصول. قد يعتقد الأشخاص أن اتصالهم/ن بالإنترنت بطيء، أو أن الخدمة التي يتصلون بها لا تعمل.

يحاول الكمبيوتر الاتصال بـ eff.org. يقوم مزود/ة خدمة الإنترنت الخاص بهم/ن بإبطاء اتصالهم/ن.

تقنيات التحايل

تساعد عوامل مثل موقعك ونوع الرقابة على الشبكة التي تواجهها في تحديد أسلوب التحايل الذي يناسبك بشكل أفضل. إذا لم تكن متأكدًا من نوع الحظر الذي تتعامل معه، فيمكن لأداة مثل OONI Probe أن تساعدك في تحديد أنواع الحظر التي تواجهها/يها. ولكن كن/وني حذرًا/ة من أن تشغيل الأداة يمكن أن يعرضك للخطر لأن كل من يدير شبكتك سيعرف أنك تقوم بتشغيل البرنامج، وقد تقوم بعض البلدان بحظر الأداة بالكامل.

كلما قلت المعلومات حول نشاطك على الإنترنت، أصبح من الصعب على مزود/ة خدمة الإنترنت أو مسؤول/ة الشبكة حظر أنواع معينة من الأنشطة بشكل انتقائي. ولهذا السبب فإن استخدام معايير التشفير على مستوى الإنترنت، مثل HTTPS وDNS المشفر، يمكن أن يساعد في بعض الحالات.

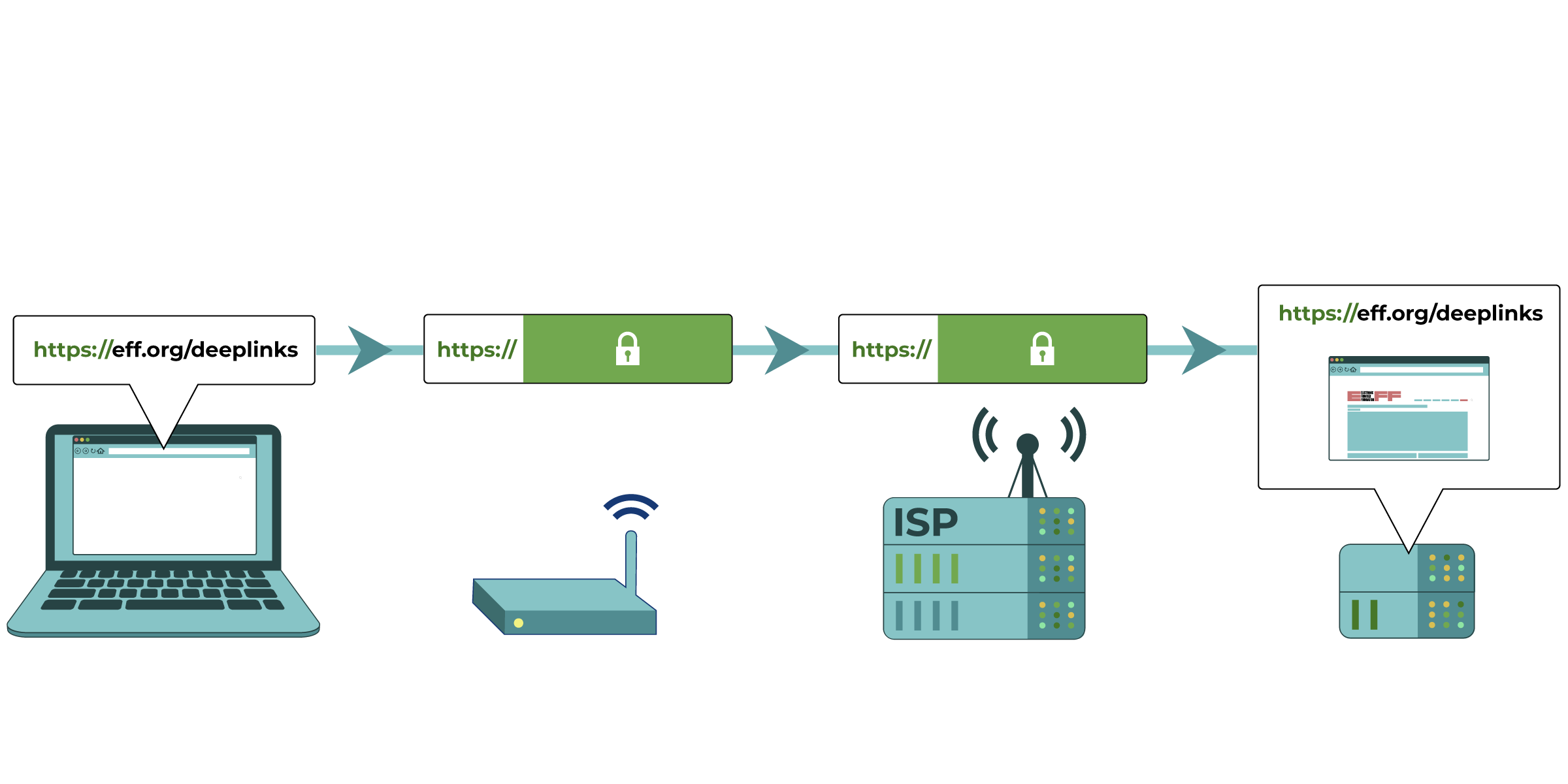

يحمي HTTP القليل من معلومات التصفح الخاصة بك...

...HTTPS يحمي أكثر من ذلك بكثير...

…سيعمل DNS المشفر والبروتوكولات الأخرى على حماية اسم الموقع أيضًا.

قم بتغيير موفر DNS الخاص بك واستخدم/ي DNS المشفر

إذا كان مزودو/ات خدمات الإنترنت يعتمدون فقط على حظر DNS، فإن تغيير موفر/ة DNS الخاص بك واستخدام DNS المشفر قد يؤدي إلى استعادة وصولك.

تغيير مزود DNS الخاص بك: يمكن القيام بذلك في "إعدادات الشبكة" بجهازك (الهاتف أو الكمبيوتر). لاحظ/ي أن موفر DNS الجديد الخاص بك سيحصل على معلومات حول نشاط التصفح الخاص بك الذي كان لدى موفر/ة خدمة الإنترنت الخاص بك من قبل، والذي يمكن أن يكون مصدر قلق يتعلق بالخصوصية اعتمادًا على نموذج التهديد الخاص بك. تقوم Mozilla بتجميع قائمة بموفري DNS الذين/ اللواتي لديهم/ن سياسات خصوصية والتزامات قوية بعدم مشاركة بيانات التصفح الخاصة بك.

استخدم DNS المشفر: تمنع تقنيات DNS المشفرة أي جهة فاعلة في الشبكة من رؤية (وتصفية) حركة مرور DNS الخاصة بك. ولكن وفقًا لتقرير صدر عام 2022، قامت بعض الحكومات بحظر نقاط النهاية المعروفة لنظام DNS عبر HTTPS وDNS عبر TLS. إذا كنت تستخدم/ين أيًا من خدمات DNS المشفرة الشائعة مثل 1.1.1.1 أو 8.8.8.8، فاعلم أن الحكومات يمكنها استهداف نقاط النهاية هذه وحظرها أيضًا.

يمكنك تكوين DNS-over-HTTPS على Firefox. يدعم كل من Chrome وMicrosoft Edge DNS-over-HTTPS، على الرغم من أنهما يشيران إليه باسم "Secure DNS". يمكنك أيضًا إعداد DNS عبر TLS على نظام أندرويد. يدعم كل من iOS وmacOS أيضًا DNS-over-HTTPS، على الرغم من أنهما يطلبان منك تثبيت ملفات تعريف الطرف الثالث ولا يتم تمكينهما افتراضيًا.

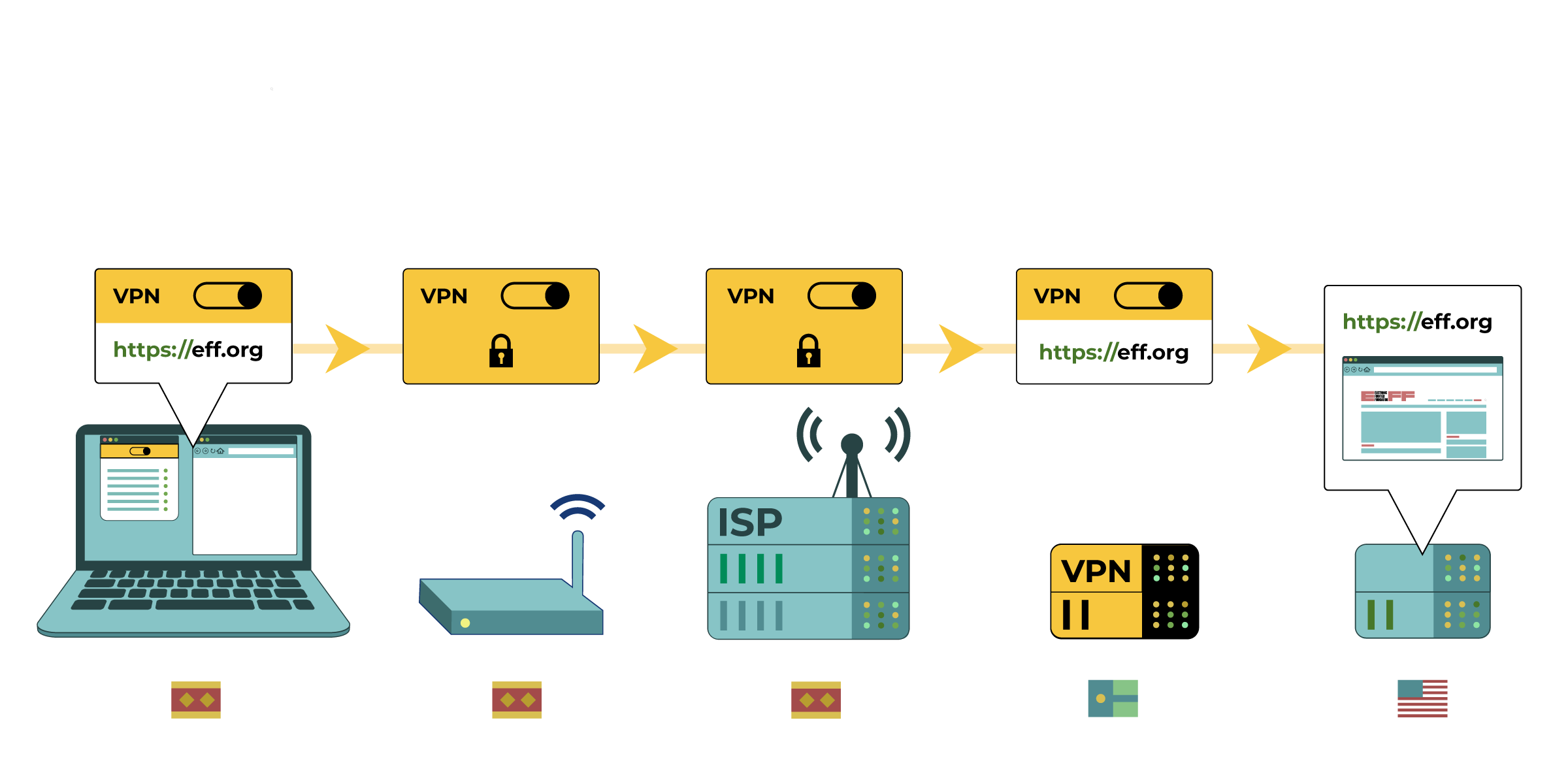

استخدم/ي VPN

في هذا الرسم البياني، يستخدم الكمبيوتر شبكة VPN، والتي تقوم بتشفير حركة المرور الخاصة به والاتصال بـ eff.org. قد يرى جهاز توجيه الشبكة وموفر خدمة الإنترنت أن الكمبيوتر يستخدم VPN، ولكن البيانات مشفرة. يقوم مزود/ة خدمة الإنترنت بتوجيه الاتصال بخادم VPN في بلد آخر. تتصل شبكة VPN هذه بعد ذلك بموقع eff.org.

إذا واجهت أنواعًا معينة من حظر عناوين IP المحلية أو الإقليمية، فقد تكون شبكة VPN مفيدة في التحايل على هذه التقنيات، على الرغم من أنها تأتي مع تحذيرات الاستخدام الخاصة بها، وقد لا تعمل على الإطلاق.

تقوم الشبكة الافتراضية الخاصة (VPN) بتشفير وإرسال جميع بيانات الإنترنت من جهاز الكمبيوتر الخاص بك عبر خادم (كمبيوتر آخر)، والذي يمكن أن يكون اختياريًا في بلد آخر. في بعض الحالات، يمكن أن يساعدك هذا في الوصول إلى المواقع الإلكترونية غير المتوفرة في المقاطعة التي تتواجد فيها. قد ينتمي هذا الكمبيوتر إلى خدمة VPN تجارية أو غير ربحية، أو شركتك، أو جهة اتصال موثوقة. بمجرد تكوين خدمة VPN بشكل صحيح، يمكنك استخدامها للوصول إلى الصفحات الإلكترونية والبريد الإلكتروني والمراسلة الفورية وVoIP وأي خدمة إنترنت أخرى. تحمي شبكة VPN حركة المرور الخاصة بك من التجسس عليها محليًا، ولكن لا يزال بإمكان مزود VPN الخاص بك الاحتفاظ بسجلات (المعروفة أيضًا باسم السجلات) للمواقع الإلكترونية التي تصل إليها، أو حتى السماح لطرف ثالث بالاطلاع مباشرة على تصفح الانترنت الخاص بك. اعتمادًا على نموذج التهديد الخاص بك، قد تشكل احتمالية تنصت الحكومة على اتصال VPN الخاص بك أو الوصول إلى سجلات VPN الخاصة بك خطرًا كبيرًا. بالنسبة لبعض المستخدمين/ات، قد يفوق هذا الفوائد قصيرة المدى لاستخدام VPN.

راجع دليلنا حول اختيار خدمات VPN محددة.

استخدم متصفح تور

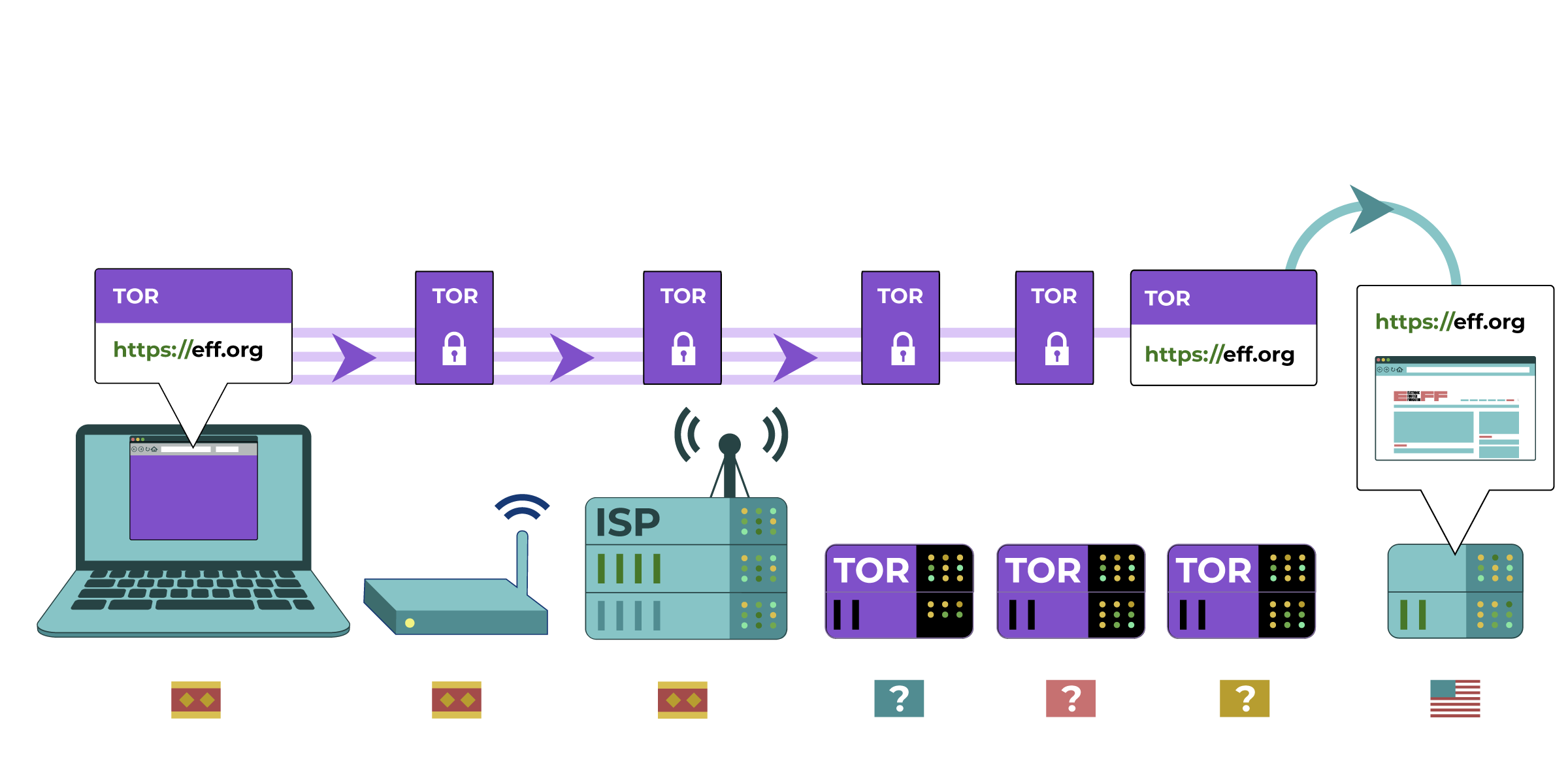

إذا واجهت حظرًا للبروتوكول أو المنفذ، أو حظر عنوان IP، أو حظر DNS، أو إذا كانت شبكة VPN لا تساعدك في التحايل على الرقابة، فقد يساعدك متصفح Tor. لدى Tor العديد من الخيارات للالتفاف حول مجموعة متنوعة من أنواع الرقابة المختلفة، لكن لاحظ/ي أن أي شخص يمكنه رؤية نشاط شبكتك سيعلم أنك تستخدم Tor.

Tor هو برنامج مفتوح المصدر مصمم ليمنحك إخفاء الهوية على الانترنت. متصفح Tor هو متصفح انترنت مبني على شبكة Tor المجهولة. نظرًا لكيفية قيام Tor بتوجيه حركة تصفح الانترنت الخاصة بك، فإنه يسمح لك أيضًا بالتحايل على الرقابة.

يستخدم الكمبيوتر Tor للاتصال بـ eff.org. يقوم Tor بتوجيه الاتصال من خلال العديد من "المرحلات"، والتي يمكن تشغيلها بواسطة أفراد أو منظمات مختلفة في جميع أنحاء العالم. يتصل "مرحل الخروج" النهائي بـ eff.org. يمكن لمزود/ة خدمة الإنترنت أن يرى أنك تستخدم/ين Tor، لكن لا يمكنه/ا بسهولة رؤية الموقع الذي تزوره/ينه. وبالمثل، يمكن لمالك/ة eff.org معرفة أن شخصًا ما يستخدم Tor قد اتصل بموقعه، لكنه لا يعرف من أين يأتي هذ/ةا المستخدم/ة.

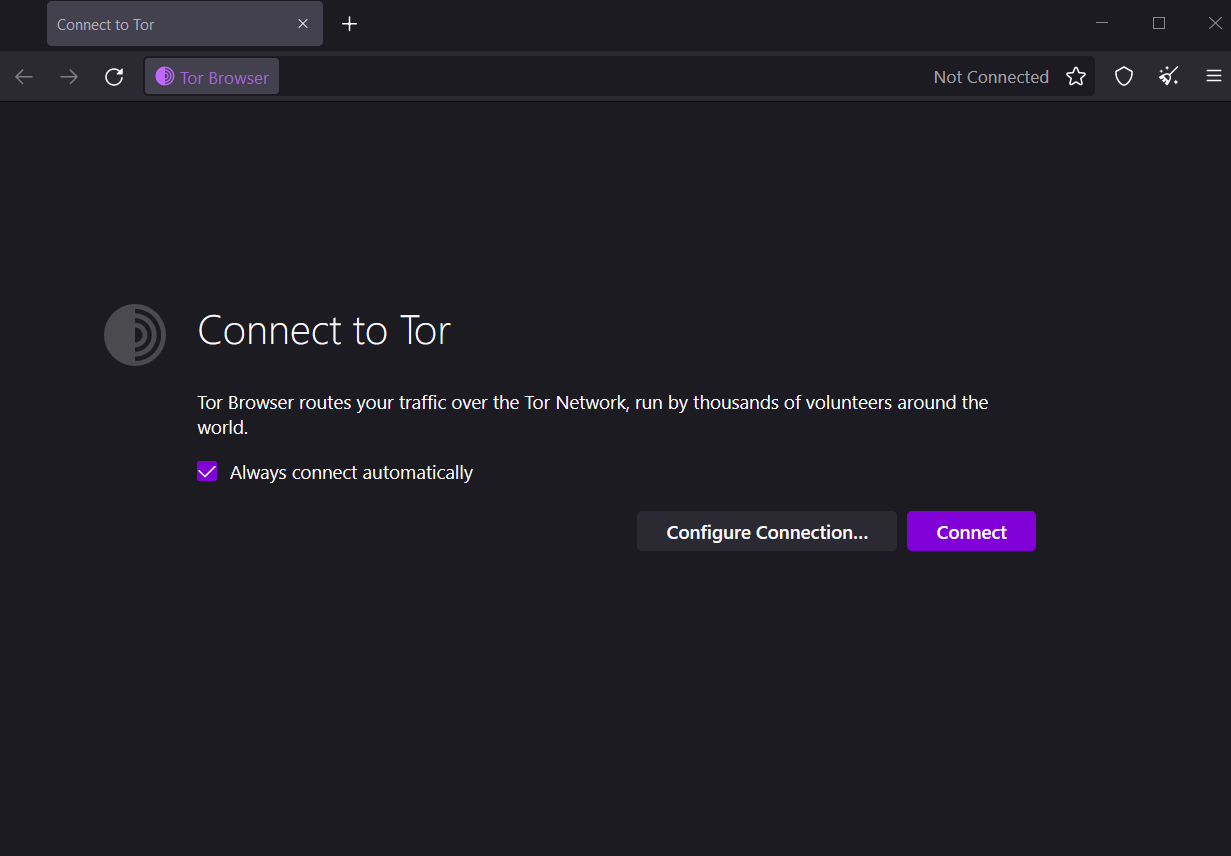

عند تشغيل متصفح Tor لأول مرة، انقر فوق الزر "تكوين الاتصال..." لتخصيص إعدادات الاتصال يدويًا، أو فقط انقر فوق "اتصال" للبدء:

لن يتجاوز Tor بعض الرقابة الوطنية فحسب، بل يمكنه أيضًا حماية هويتك من التنصت على شبكات بلدك إذا تم تكوينه بشكل صحيح. ومع ذلك، قد يكون بطيئًا وصعب الاستخدام، وأي شخص يمكنه رؤية نشاط شبكتك قد يلاحظ أنك تستخدم/ين Tor.

إذا تم حظر Tor بالنسبة لك لأي سبب من الأسباب. يمكن أن تساعدك ميزة "مساعدة الاتصال" في اختيار "جسر" لك باستخدام موقعك.

تعرف على كيفية استخدام Tor لأنظمة التشغيل Linux ،macOS، وWindows وعلى الهواتف الذكية.

استخدام الخوادم الوكيلة لتطبيقات المراسلة

إذا لم تتمكن/ين من الوصول إلى تطبيقات المراسلة الآمنة مثل WhatsApp أو Signal في منطقتك، فقد تتمكن/ين من استخدام خادم وكيل للالتفاف على بعض أنواع الرقابة. يمكن أن يؤدي ذلك إلى تمكينك من التواصل مع الآخرين/ الأخريات عند حظر التطبيق. يتم تشغيل هذه الخوادم الوكيلة بواسطة متطوعين/ات، ولكن اتصالاتك ستظل مشفرة من طرف إلى طرف، مما يضمن عدم تمكن أي شخص، بما في ذلك أولئك الذين/ اللواتي يقومون بتشغيل الخادم الوكيل، من عرض محتويات الرسالة. ومع ذلك، سيتمكن موفر/ة الوكيل من رؤية عنوان IP الخاص بك.

تعرف على كيفية استخدام الخوادم الوكيلة على كل من Signal وWhatsApp.