المفاهيم الأساسية في التشفير

آخر تحديث: January 01, 2025

في بعض الحالات، قد يكون التشفير تلقائيًا وبسيطًا إلى حد ما. ولكن هناك طرق قد يخطئ فيها التشفير. كلما فهمته/يه أكثر، كلما كنت أكثر أمانًا ضد مثل هذه المواقف. قبل الخوض في هذا الموضوع، نوصي بقراءة دليل "ما الذي يجب أن أعرفه عن التشفير؟" أولًا، إذا لم تكن/وني قد فعلت ذلك بالفعل.

في هذا الدليل، سنتناول خمسة مفاهيم مهمة لفهم التشفير أثناء النقل:

● التشفير والمفاتيح

● التشفير المتماثل وغير المتماثل

● المفاتيح الخاصة والعامة

● التحقق من هوية الأشخاص (بصمات المفاتيح العامة)

● التحقق من هوية المواقع الالكترونية (شهادات الأمان)

التشفير والمفاتيح

أولاً، لنبدأ ببعض المصطلحات التي سنستخدمها:

التشفير عملية رياضية تُستخدم لتشفير المعلومات، بحيث لا يمكن حل رموزها، أو "فك تشفيرها"، إلا بمعرفة خاصة. تتضمن العملية شفرة ومفتاحًا.

الشيفرة هي مجموعة من القواعد (خوارزمية) يتبعها الحاسوب عند تشفير البيانات وفك تشفيرها. يجب اتباع نفس الخطوات والقواعد المستخدمة في تشفير البيانات بدقة لفك تشفيرها.

المفتاح هو معلومة تُرشد الشفرة إلى كيفية التشفير وفك التشفير. تُعد المفاتيح أحد أهم المفاهيم لفهم التشفير.

مفتاح واحد أم مفاتيح متعددة؟

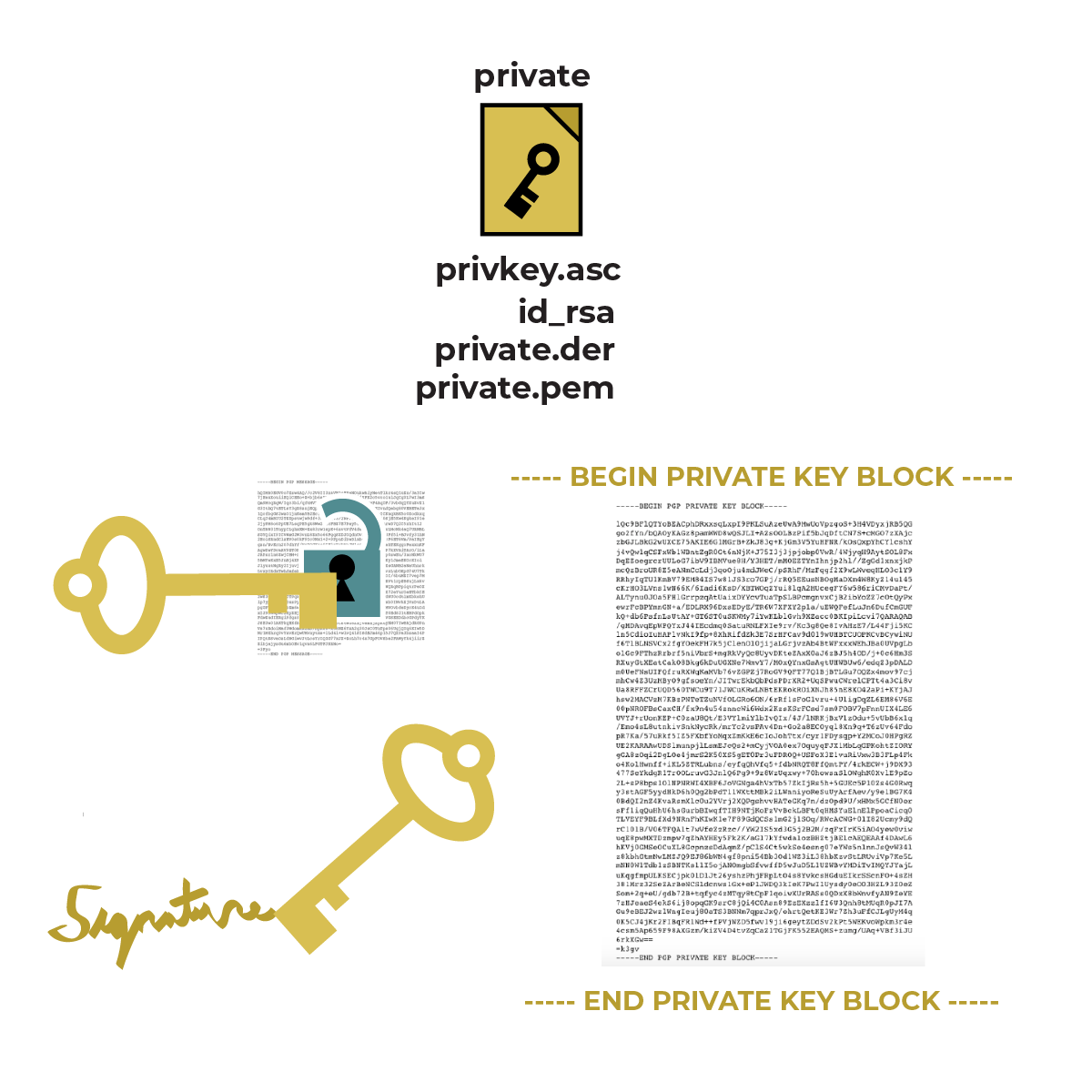

في التشفير المتماثل، يُستخدم مفتاح واحد لتشفير المعلومات وفك تشفيرها.

|

|

|

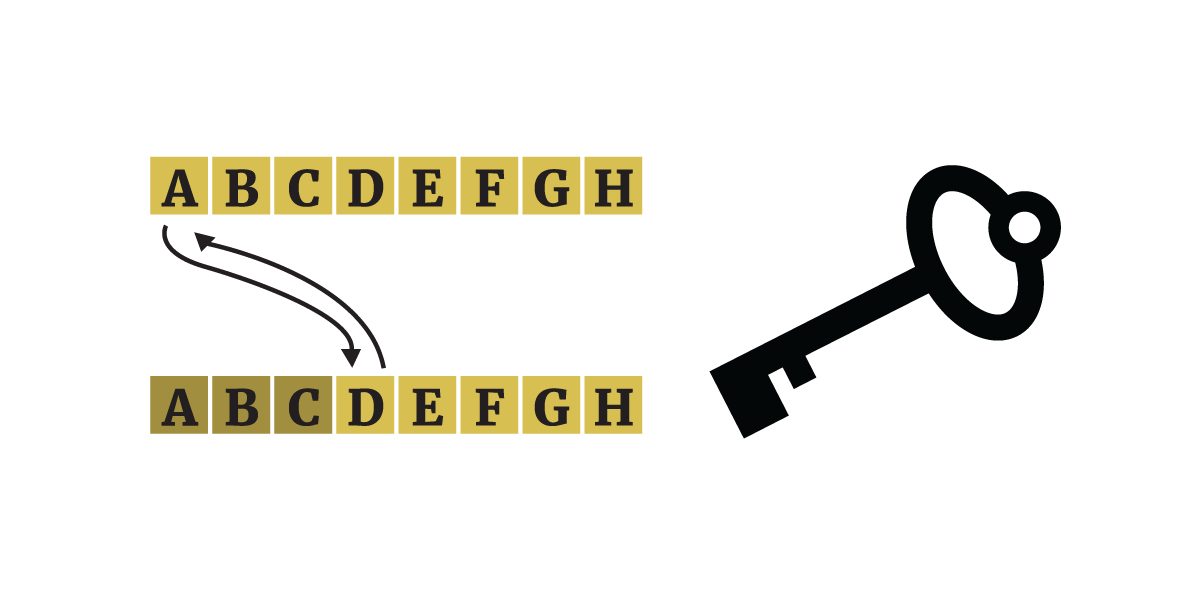

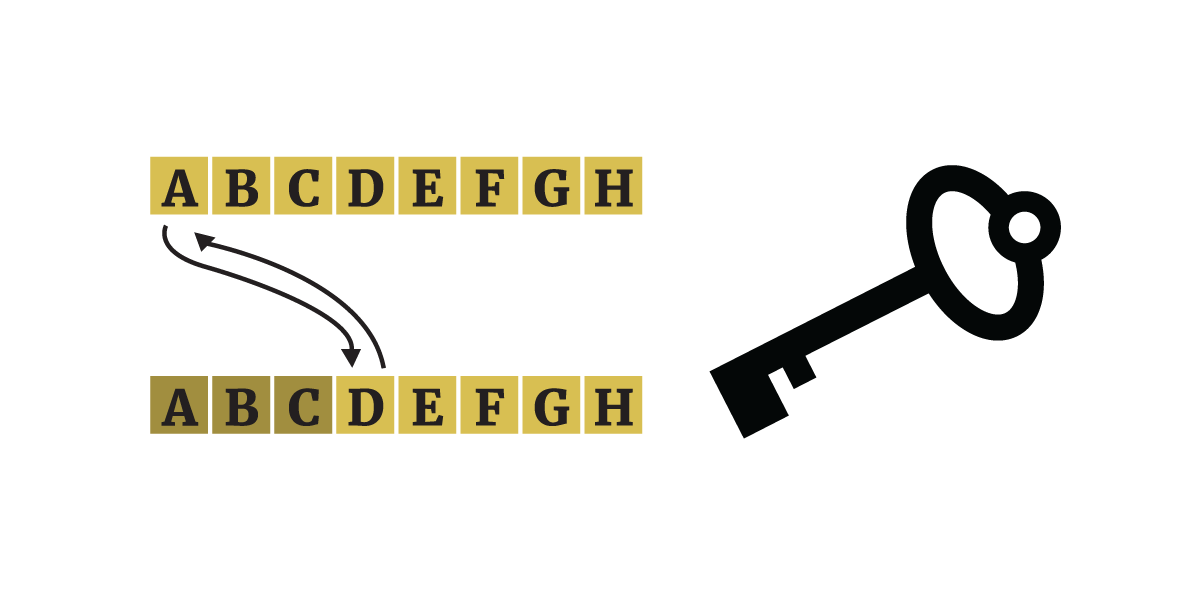

كانت أشكال التشفير القديمة متماثلة. في "شيفرة قيصر" التي استخدمها يوليوس قيصر، كان مفتاح تشفير الرسالة وفك تشفيرها إزاحة ثلاثة. على سبيل المثال، يُستبدل الحرف "A" بالحرف "D". باستخدام المفتاح ثلاثة، تُشفّر الرسالة "التشفير رائع" إلى "HQFUBSWLRQ LV FRRO". ويُستخدم هذا المفتاح نفسه لفك تشفيرها وإعادتها إلى الرسالة الأصلية. |

لا يزال التشفير المتماثل مستخدمًا حتى اليوم، وغالبًا ما يأتي على شكل "شفرات التدفق" و"شفرات الكتلة"، والتي تعتمد على عمليات رياضية معقدة تجعل تشفيرها صعب الاختراق. يتضمن التشفير حاليًا العديد من خطوات تشفير البيانات، مما يجعل من الصعب الكشف عن المحتوى الأصلي بدون المفتاح الصحيح. تتميز خوارزميات التشفير المتماثل الحديثة، مثل خوارزمية معيار التشفير المتقدم (AES) ، بالقوة والسرعة.

يستخدم التشفير المتماثل على نطاق واسع من قِبل أجهزة الكمبيوتر لمهام مثل تشفير الملفات، وتشفير أقسام على الكمبيوتر، وتشفير الأجهزة وأجهزة الكمبيوتر بالكامل باستخدام تشفير كامل للقرص، وتشفير قواعد البيانات مثل قواعد بيانات برامج إدارة كلمات المرور. لفك تشفير هذه المعلومات المشفرة بشكل متماثل، غالبًا ما يُطلب منك إدخال كلمة مرور. لهذا السبب نوصي باستخدام كلمات مرور قوية.

قد يكون امتلاك مفتاح واحد أمرًا رائعًا إذا كنت الشخص الوحيد الذي يحتاج إلى الوصول إلى تلك المعلومات. ولكن هناك مشكلة في امتلاك مفتاح واحد: ماذا لو أردت مشاركة معلومات مشفرة مع صديق بعيد؟ ماذا لو لم تتمكن من مقابلة صديقك شخصيًا لمشاركة المفتاح؟ كيف يمكنك مشاركة المفتاح معه بأمان عبر اتصال إنترنت مفتوح؟

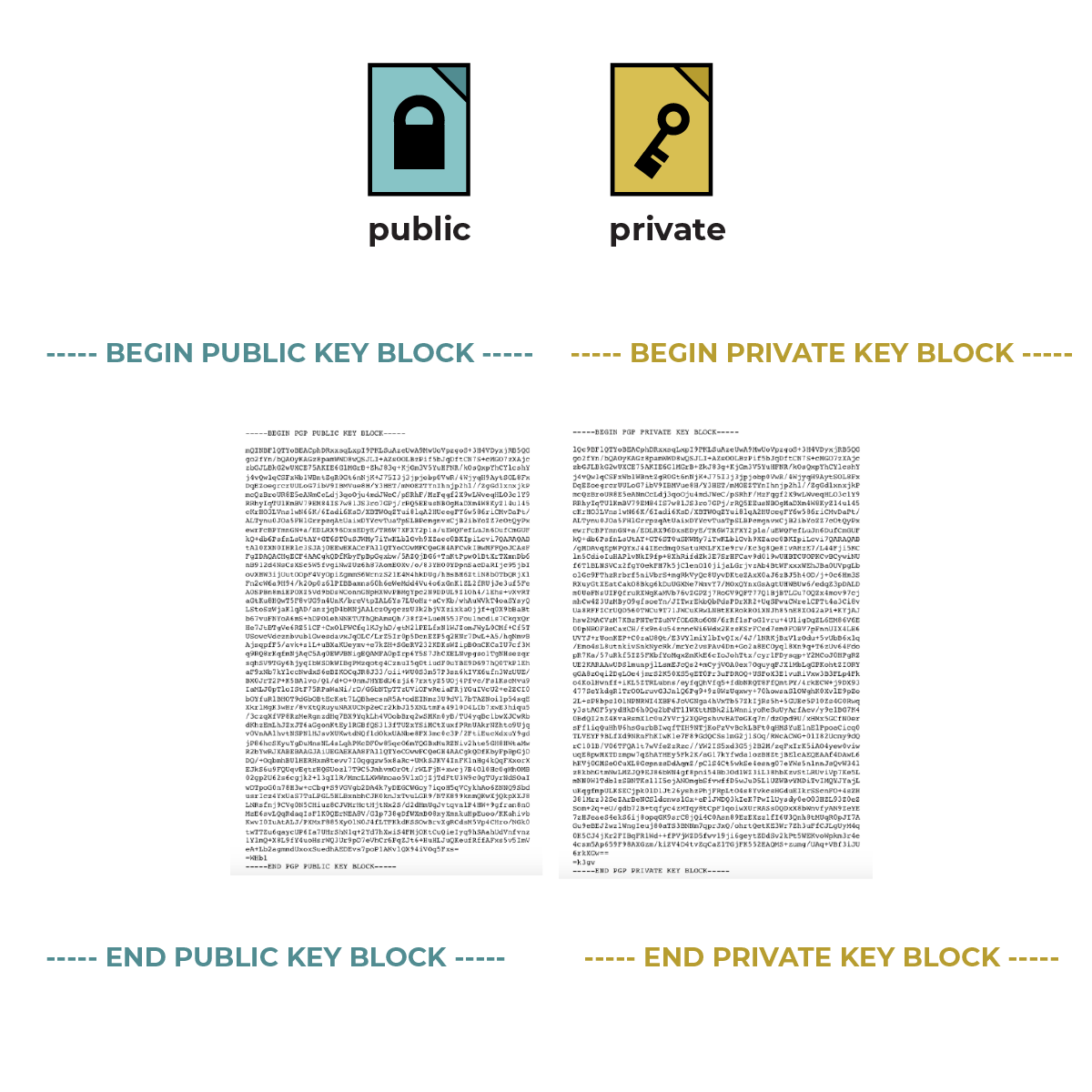

التشفير غير المتماثل، المعروف أيضًا باسم تشفير المفتاح العام، يعالج هذه المشكلات. يتضمن التشفير غير المتماثل مفتاحين: مفتاح خاص (لفك التشفير) ومفتاح عام (للتشفير).

|

التشفير المتماثل |

التشفير غير المتماثل |

|

|

|

|

|

|

|

|

|

|

|

● لا يمكن استخدامه للتحقق من الهويات (المصادقة).

|

● يمكن استخدامه للتحقق من الهوية (المصادقة). |

غالبًا ما يُستخدم التشفير المتماثل وغير المتماثل معًا لتشفير البيانات أثناء نقلها.

التشفير غير المتماثل: المفاتيح الخاصة والعامة

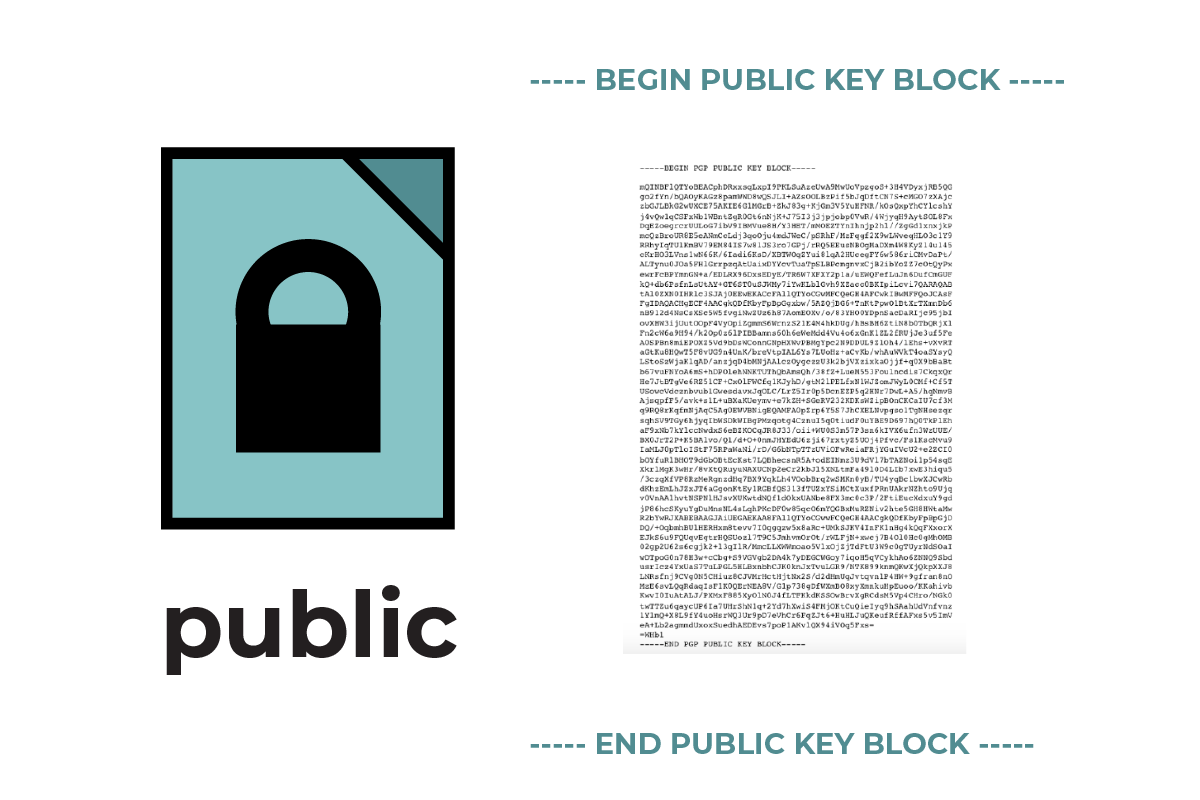

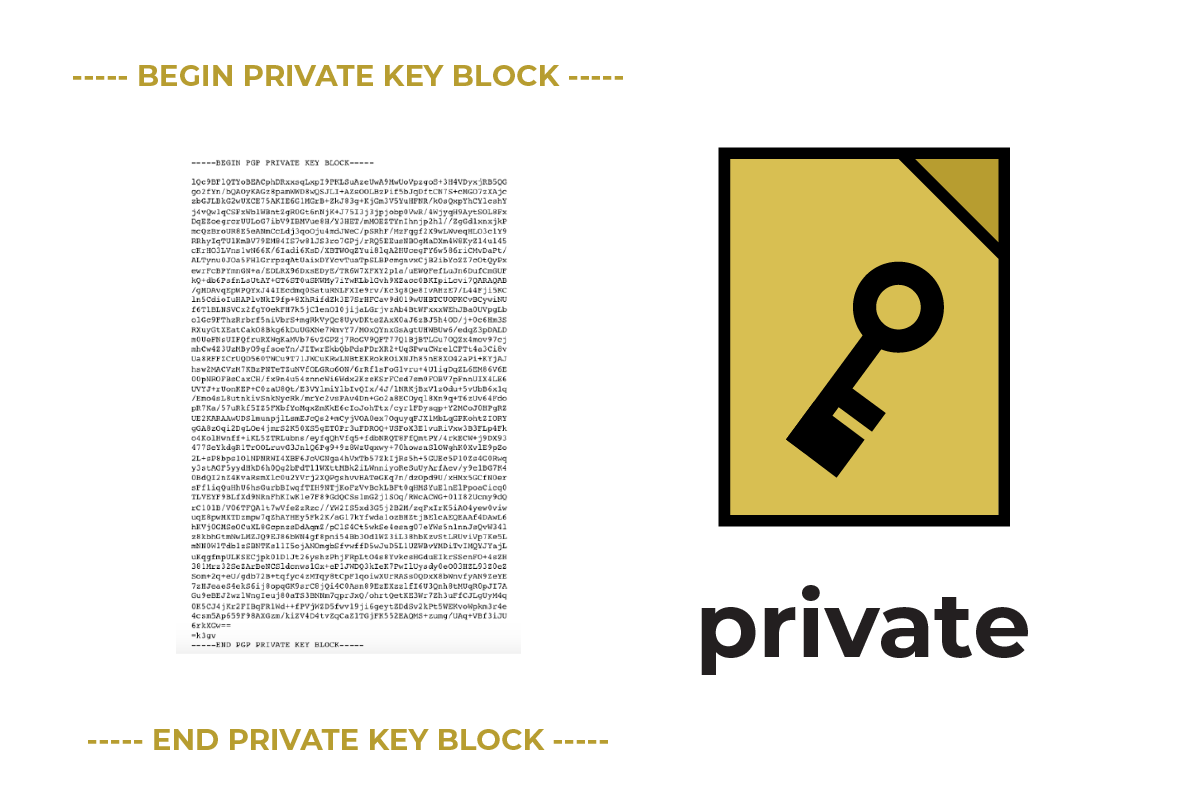

تأتي المفاتيح الخاصة والعامة في أزواج متطابقة، لأن المفتاح الخاص والمفتاح العام مرتبطان رياضيًا. يمكنك تخيل الأمر كصخرة منقسمة إلى نصفين. عند ضمّهما معًا، يُشكّل النصفان الكل. لا يُجدي أي نصف صخرة آخر نفعًا. ملفات المفتاح العام والمفتاح الخاص متشابهة إلى حد كبير، ولكنها في النهاية تتكون من تمثيلات قابلة للقراءة حاسوبيًا لأعداد كبيرة جدًا.

على الرغم من تسميته "مفتاحًا عامًا"، إلا أنه لا يؤدي وظيفة المفتاح الفعلي لفتح البيانات. بل يمكن اعتباره قفلًا للبيانات. لمزيد من المعلومات المتعمقة حول المفاتيح العامة والخاصة، راجع/ي بحثنا المتعمق في تشفير المفاتيح العامة.

|

|

|

المفتاح العام هو ملف يمكنك منحه لأي شخص أو نشره علنًا. عندما يريد شخص ما إرسال رسالة مشفرة من البداية إلى النهاية إليك، سيحتاج إلى مفتاحك العام للقيام بذلك. حاليًا، يحدث هذا تلقائيًا مع معظم برامج الدردشة التي تدعم التشفير من البداية إلى النهاية. |

|

|

|

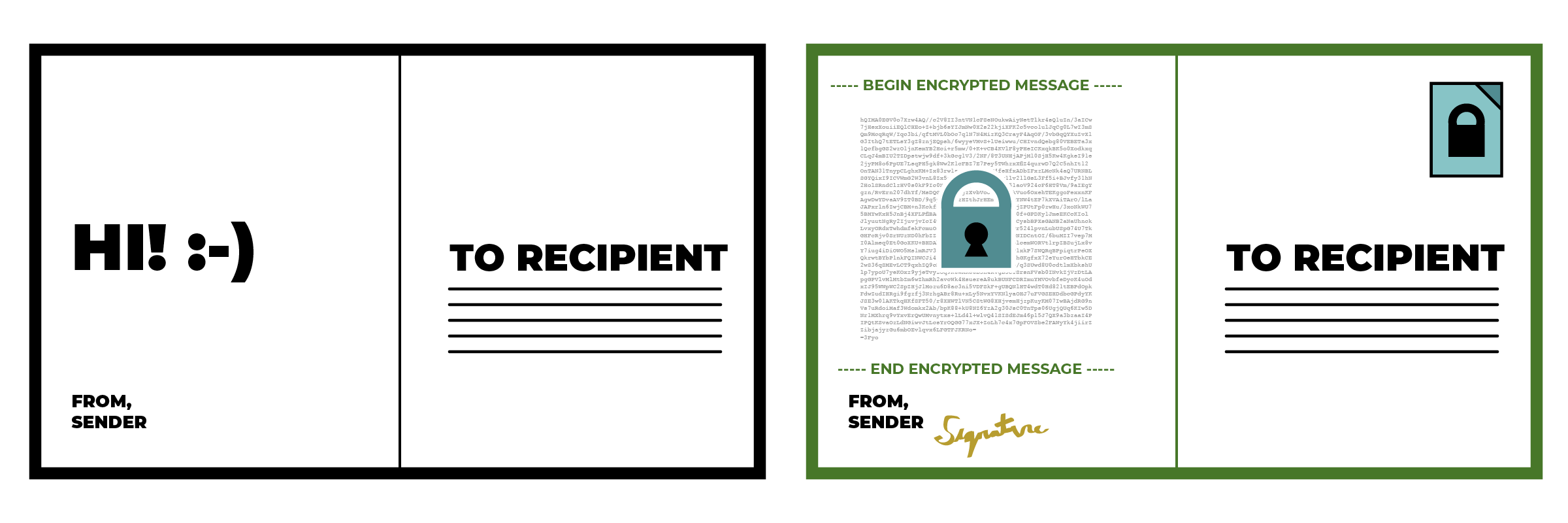

يتيح لك مفتاحك الخاص فك تشفير هذه الرسالة المشفرة. ولأنه يسمح لك بقراءة الرسائل المشفرة، فمن الضروري جدًا حمايته. بالإضافة إلى ذلك، يمكن استخدامه لتوقيع المستندات ليتمكن الآخرون من التحقق من أنها صادرة منك. |

بما أن المفتاح الخاص ملفٌ على جهازك يتطلب الحماية، فننصحك بحماية الأجهزة المُخزَّن عليها المفتاح الخاص بكلمة مرور وتشفيرها. لدينا أدلةٌ لكلمات مرور قوية وتشفير الأجهزة.

|

المفتاح العام |

المفتاح الخاص |

|

|

|

|

|

|

|

|

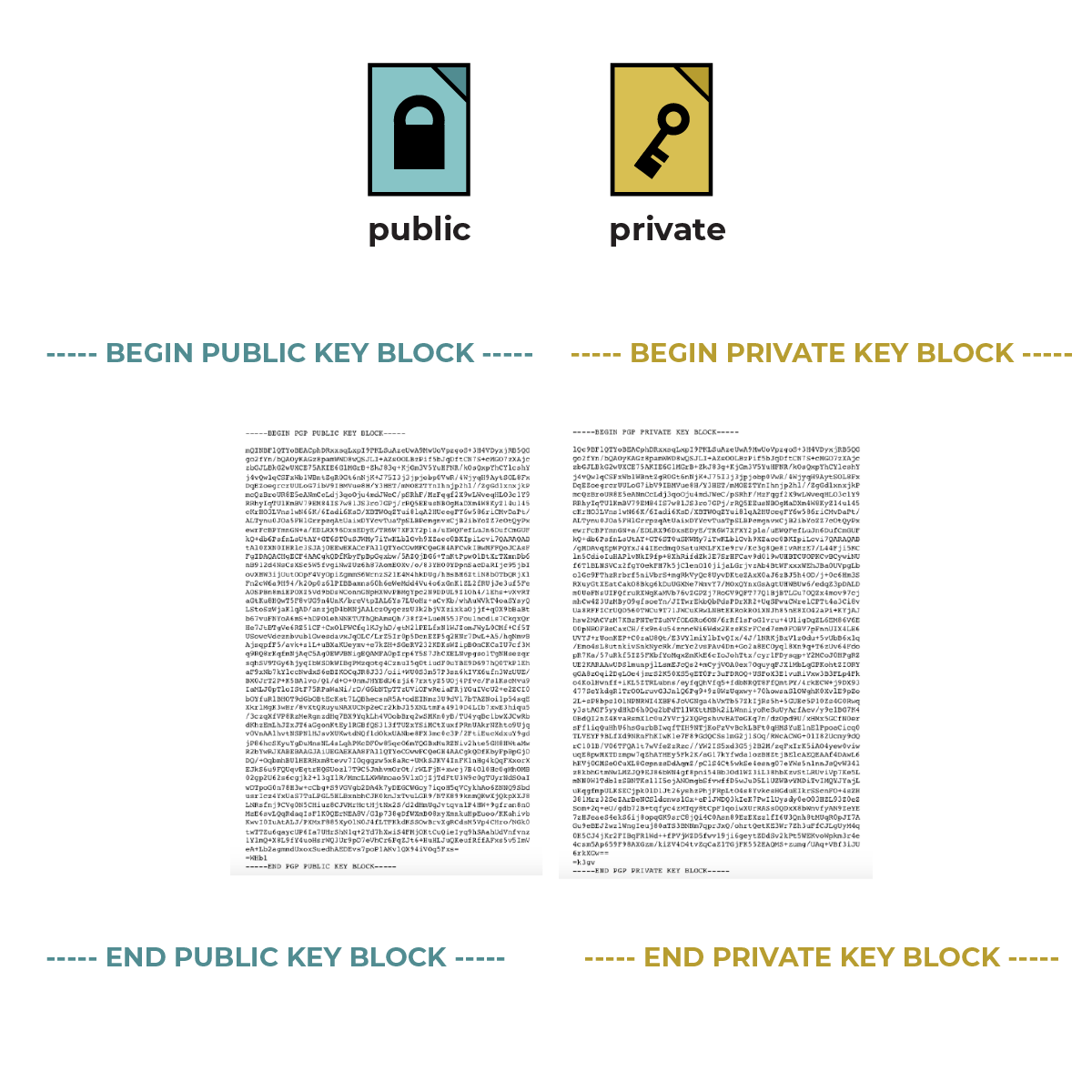

في بعض النواحي، يُمكن تشبيه إرسال المعلومات أثناء النقل بإرسال بطاقة بريدية. في صورة البطاقة البريدية على اليسار (أدناه)، يكتب المُرسِل/ة: "مرحبًا! :-)". يُوجّه المُرسِل/ة الرسالة إلى مُستلِمها/تها. هذه الرسالة أدناه على اليسار غير مُشفّرة، ويمكن لأي شخص يُمررها قراءتها.

على اليمين، البطاقة البريدية نفسها، والرسالة مُشفّرة بين المُرسِل والمُستقبِل. لا تزال الرسالة تحمل رسالة "مرحبًا! :-)"، لكنها تبدو الآن ككتلٍ من الهراء المُشفّر.

كيف يتم ذلك؟ عثر/ت المُرسِل/ة على المفتاح العام للمُستقبِل. يُوجّه المُرسِل/ة الرسالة إلى المفتاح العام للمُستقبِل/ة، الذي يُشفّرها. كما أرفق المُرسِل/ة توقيعه لإثبات أن الرسالة المُشفّرة هي منه/ا بالفعل.

لاحظ/ي أن البيانات الوصفية - الخاصة بمن يرسل الرسالة ومن يستقبلها، بالإضافة إلى معلومات إضافية مثل وقت الإرسال والاستلام، ومكان مرورها، وما إلى ذلك - لا تزال مرئية. يمكننا أن نرى أن المرسل/ة والمستقبل/ة يستخدمان التشفير، ويمكننا معرفة أنهما يتواصلان، ولكن لا يمكننا قراءة محتوى رسالتهما.

إلى من تُشفّر؟ هل هم من يدّعون أنهم/ن كذلك حقًا؟

قد تتساءل/ين: "أفهم أن مفتاحي العام يسمح لشخص ما بإرسال رسالة مشفرة إليّ، وأن مفتاحي الخاص يسمح لي بقراءة تلك الرسالة المشفرة. ولكن ماذا لو انتحل شخص ما هويتي؟ ماذا لو أنشأ مفتاحًا عامًا ومفتاحًا خاصًا جديدًا، وانتحل شخصيتي؟"

هنا تكمن فائدة تشفير المفتاح العام بشكل خاص: فهو يتيح لك التحقق من هويتك وهوية المستلم/ة. دعونا نلقي نظرة عن كثب على إمكانيات المفتاح الخاص.

بالإضافة إلى تمكينك من قراءة الرسائل المشفرة المُرسَلة إلى مفتاحك العام، يُتيح لك مفتاحك الخاص وضع توقيعات رقمية غير قابلة للتزوير على الرسائل التي تُرسلها إلى الآخرين/ الأخريات، كما لو كنت تقول/ين: "نعم، أنا من يكتب هذا".

سيرى المُستلِم/ة توقيعك الرقمي مع رسالتك، وسيُقارنه بالمعلومات المُدرجة في مفتاحك العام.

لنلقِ نظرة على كيفية عمل ذلك عمليًا.

التحقق من هوية الأشخاص: بصمات المفتاح العام

عندما نرسل أي نوع من الرسائل، نعتمد على حسن نية الناس المشاركة. على سبيل المثال، لا نتوقع من موزّع/ة البريد أن يعبث بمحتويات بريدنا. كما لا نتوقع أن يعترض أحدهم/ن رسالة صديق/ة لنا، ويفتحها ويعدّلها، ثم يرسلها إلينا كما لو لم يُغيّر شيء. ولكن هناك خطر حدوث ذلك.

الرسائل المشفرة تحمل نفس خطر التعديل. ومع ذلك، يتيح لنا تشفير المفتاح العام طريقة للتحقق مما إذا تم التلاعب بالمعلومات من خلال التحقق من هوية الشخص الرقمية بهويته الحقيقية.

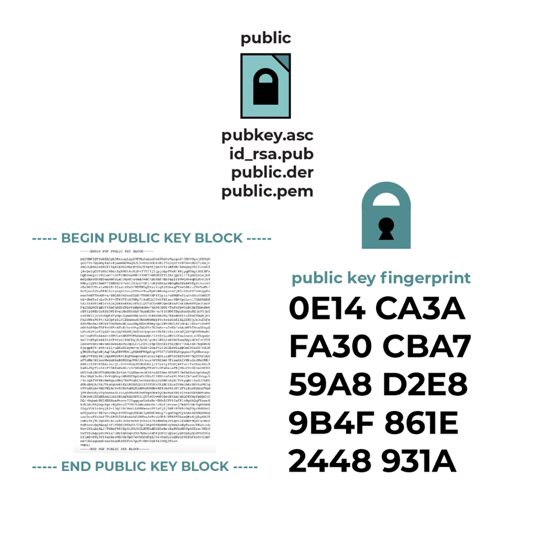

المفتاح العام هو كتلة نصية ضخمة في ملف. ويُمثّل أيضًا اختصارًا قابلًا للقراءة يُسمى بصمة المفتاح .

تعني كلمة "بصمة الإصبع" أشياءً كثيرةً ومختلفةً في مجال أمن الحاسوب.

ومن استخداماتها "بصمة المفتاح"، وهي سلسلة من الأحرف مثل "65834 02604 86283 29728 37069 98932 73120 14774 81777 73663 16574 23234"، والتي من المفترض أن تتيح لك التحقق بشكل فريد وآمن من أن شخصًا ما على الإنترنت يستخدم المفتاح الخاص الصحيح.

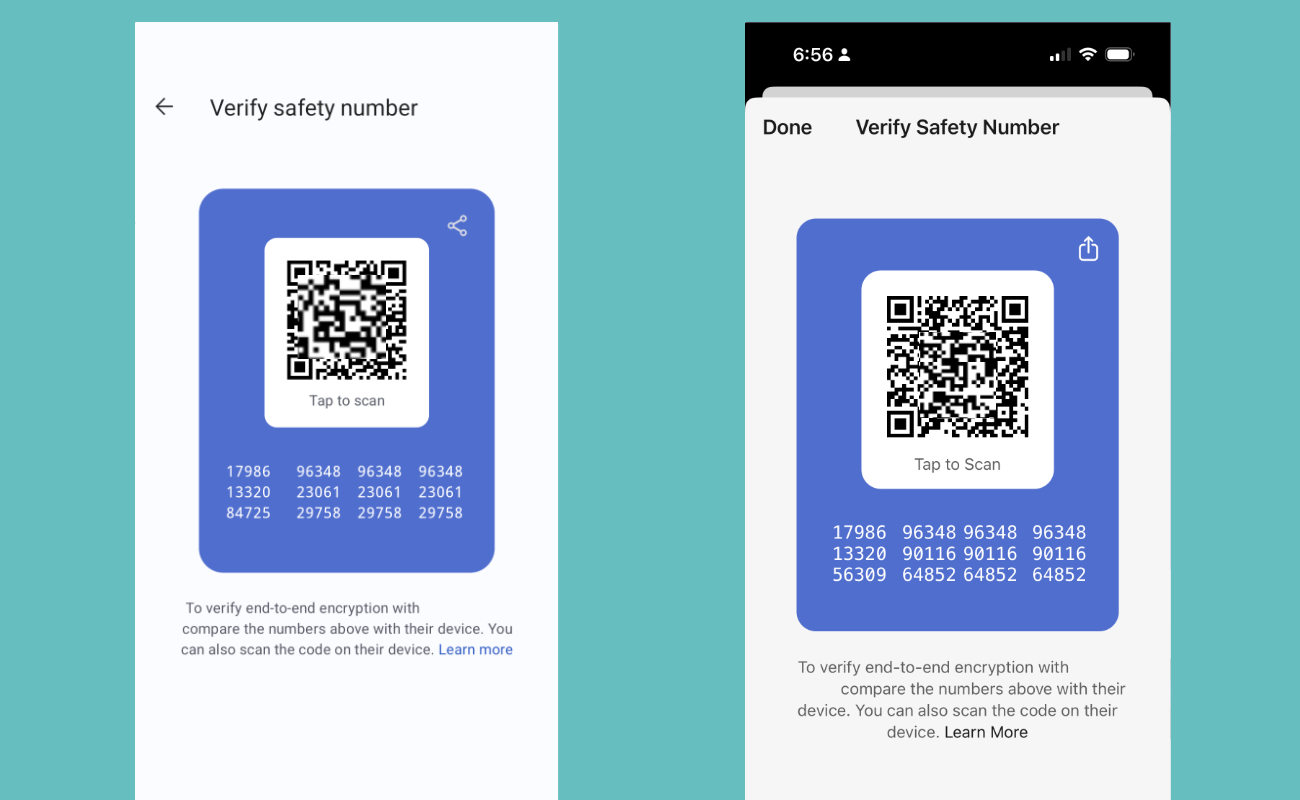

في بعض التطبيقات، يمكن تمثيل هذه المعلومات برمز استجابة سريعة (QR code) تقوم أنت وصديقك/تك بمسحه ضوئيًا من أجهزة بعضكما البعض.

يمكنكما التحقق من تطابق الهوية الرقمية لشخص ما مع هويته من خلال ما يُسمى "التحقق من بصمة الإصبع". لتكوين فكرة عن كيفية عمل ذلك عمليًا، جرّبه/يه في تطبيقي سيغنال وواتساب.

يُفضل التحقق من بصمة الإصبع في الواقع. إذا تمكنت من مقابلة صديقك/تك شخصيًا، فاحرص/ي على توفير بصمة مفتاحك العام، ودع/ي صديقك/تك يتحقق من تطابق كل حرف من بصمة مفتاحك العام مع ما لديه من بصمة مفتاحك العام. يُعد التحقق من سلسلة طويلة من الأحرف مثل "342e 2309 bd20 0912 ff10 6c63 2192 1928" أمرًا شاقًا، ولكنه خطوة أساسية في تأمين اتصالاتكما. إذا لم تتمكنا من اللقاء شخصيًا، يمكنكما توفير بصمة إصبعكما من خلال قناة آمنة أخرى، مثل نظام مراسلة أو دردشة مشفر من طرف إلى طرف. إن التحقق من بصمة مفتاح شخص ما يمنحك درجة أعلى من اليقين بأنه هو حقًا. ولكنه ليس مثاليًا. إذا نُسخت المفاتيح الخاصة أو سُرقت (لنفترض وجود برنامج ضار على جهازك، أو أن شخصًا ما دخل إلى جهازك ونسخ الملف)، فسيتمكن شخص آخر من استخدام نفس البصمة. لهذا السبب، إذا سُرق مفتاح خاص، فستحتاج إلى إنشاء زوج جديد من المفاتيح العامة والخاصة، وإعطاء أصدقائك بصمة مفتاحك العام الجديدة.

ملخص: إمكانيات تشفير المفتاح العام

بشكل عام، يُتيح استخدام تشفير المفتاح العام للمستخدمين/ات ما يلي:

السرية: تُمكّن الرسالة المُشفّرة باستخدام تشفير المفتاح العام المُرسِل/ة من إنشاء رسالة سرية، بحيث لا يستطيع قراءتها إلا المُستقبِل/ة المقصود./ة

الأصالة: يُمكن لمُستقبِل/ة رسالة مُوقّعة باستخدام تشفير المفتاح العام التحقق من صحة صياغة المُرسِل/ة للرسالة إذا كان لديه/ا مفتاحه العام.

النزاهة: لا يُمكن التلاعب بالرسالة المُوقّعة أو المُشفّرة باستخدام تشفير المفتاح العام، بشكل عام. لن يتم فك تشفير الرسالة أو التحقق منها بشكل صحيح. هذا يعني أنه حتى التعطيل غير المُتعمّد للرسالة (مثلاً بسبب مشكلة مؤقتة في الشبكة) سيكون قابلاً للاكتشاف.

التحقق من الهوية للمواقع الالكترونية والخدمات: شهادات الأمان

قد تتساءل/ين: "يمكنني التحقق من بصمات المفاتيح العامة، ولكن ما المقابل على الإنترنت؟ كيف يمكنني التحقق من صحة استخدام الموقع الالكتروني كما يدّعي؟ كيف أتأكد من عدم تدخل أي شخص في اتصالي بخدمة ما؟"

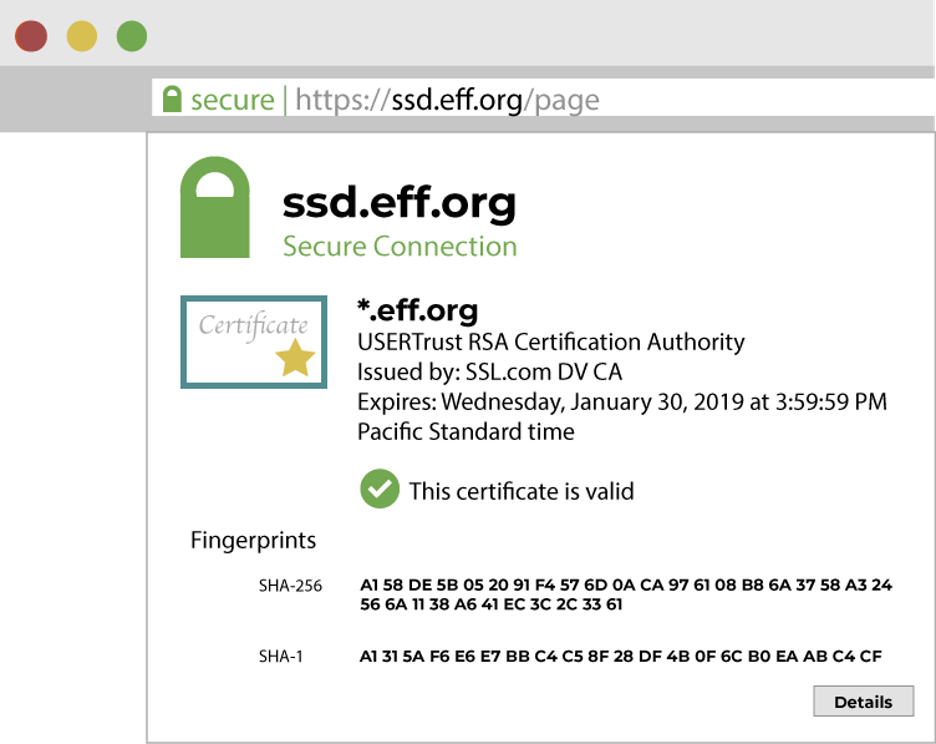

عند استخدام تشفير طبقة النقل، يتحقق جهاز الكمبيوتر تلقائيًا للتأكد من صحة المفتاح العام للخدمة، ومن أنه يُشفّر للخدمة المقصودة. يُسمى هذا "شهادة أمان ".

فيما يلي، يمكنك الاطلاع على مثال لشهادة أمان SSD من متصفح انترنت عام. غالبًا ما يمكن الوصول إلى هذه المعلومات بالنقر على قفل HTTPS أو لوحة الخيارات في متصفح الانترنت، ثم عرض تفاصيل الشهادة.

يمكن لمتصفح الانترنت على جهاز الكمبيوتر الخاص بك إنشاء اتصالات مشفرة بالمواقع باستخدام HTTPS. غالبًا ما تستخدم المواقع الالكترونية شهادات الأمان لإثبات لمتصفحك أن لديك اتصالاً آمنًا بالموقع الحقيقي، وليس بنظام آخر يتلاعب باتصالك. تفحص متصفحات الانترنت الشهادات للتحقق من المفاتيح العامة لأسماء النطاقات - (مثل www.duckduckgo.com أو www.wikipedia.org أو ssd.eff.org). تُعد الشهادات إحدى طرق محاولة تحديد ما إذا كنت تعرف/ين المفتاح العام الصحيح لشخص أو الموقع الالكتروني، حتى تتمكن/ين من التواصل معه بأمان.

ولكن كيف يعرف جهاز الكمبيوتر الخاص بك المفتاح العام الصحيح للمواقع التي تزورها/يها؟

تتضمن المتصفحات وأنظمة التشغيل الحديثة قائمة بجهات إصدار الشهادات الموثوقة (CAs). تكون المفاتيح العامة لهذه الجهات مُضمنة مسبقًا عند تنزيل المتصفح أو شراء جهاز كمبيوتر. تُوقّع جهات إصدار الشهادات المفتاح العام للمواقع الالكترونية بمجرد التحقق من أنها تُشغّل نطاقًا بشكل قانوني (مثل www.example.com). عندما يزور متصفحك موقعًا يستخدم بروتوكول HTTPS، فإنه يتحقق من أن الشهادة التي أرسلها الموقع قد وقّعتها بالفعل جهة اعتماد موثوقة. هذا يعني أن جهة خارجية موثوقة قد تحققت من هوية الموقع.

مجرد توقيع هيئة شهادات لشهادة أمان موقع إلكتروني من قِبلها لا يعني بالضرورة أنه آمن. هناك حدود لما يمكن لهيئة الشهادات التحقق منه، فهي لا تستطيع التحقق من أمان أو موثوقية الموقع الإلكتروني. على سبيل المثال، قد يكون موقع إلكتروني "مؤمّنًا" باستخدام HTTPS، ولكنه لا يزال يستضيف عمليات احتيال وبرامج ضارة. كن/وني يقظًا/ة، وتعرّف/ي على المزيد من خلال قراءة دليلنا حول البرامج الضارة والتصيّد الاحتيالي.

من حين لآخر، قد تظهر لك رسائل خطأ متعلقة بالشهادات على الإنترنت. غالبًا ما يكون ذلك بسبب محاولة شبكة فندق أو مقهى اعتراض اتصالك بموقع إلكتروني لتوجيهك إلى بوابة تسجيل الدخول الخاصة بهم/ن قبل الوصول إلى الإنترنت، أو بسبب خطأ إداري في نظام الشهادات. ولكن في بعض الأحيان، يكون ذلك بسبب اختراق أحد القراصنة أو اللصوص أو أجهزة الشرطة أو التجسس للاتصال المشفر. للأسف، من الصعب للغاية التمييز بين هذه الحالات.

هذا يعني أنه يجب عليك عدم تجاوز تحذير الشهادة أبدًا إذا كان يتعلق بموقع لديك حساب عليه أو إذا كنت تقرأ/ين أي معلومات حساسة.

تجميع كل شيء معًا: المفاتيح المتماثلة، والمفاتيح غير المتماثلة، وبصمات المفاتيح العامة.

مثال على مصافحات أمان طبقة النقل

عند استخدام تشفير طبقة النقل، يستخدم كلٌّ من متصفح جهاز الكمبيوتر الخاص بك وجهاز الموقع الالكتروني الذي تزوره خوارزميات متماثلة وغير متماثلة.

لنتناول مثالًا ملموسًا لكيفية عمل كل هذه الأفكار معًا: عند الاتصال بموقع HTTPS هذا (https://ssd.eff.org/)، ماذا يحدث؟

عندما يستخدم الموقع الالكتروني HTTPS، يكون لدى متصفحك وخادم الموقع الالكتروني مجموعة تفاعلات سريعة جدًا تُسمى "المصافحة". يتصل متصفحك - جوجل كروم، موزيلا فايرفوكس، متصفح تور، وما إلى ذلك - بالخادم الذي يستضيف موقعنا https://ssd.eff.org.

في المصافحة، يُرسل المتصفح والخادم أولاً ملاحظات لبعضهما البعض لمعرفة ما إذا كان لديهما أي تفضيلات مشتركة لخوارزميات التشفير (تُعرف هذه باسم "مجموعات التشفير"). يمكنك تخيل الأمر كمحادثة سريعة بين متصفحك وخادم ssd.eff.org: يسأل كل منهما الآخر عن أساليب التشفير التي يعرفها والتي ينبغي أن يستخدمها للتواصل، بالإضافة إلى أساليب التشفير التي يفضلها.

يبدو الأمر كالتالي: "هل نعرف كلانا كيفية استخدام خوارزمية غير متماثلة مثل RSA مع خوارزمية متماثلة مثل AES؟ نعم، جيد. إذا لم ينجح هذا المزيج من خوارزميات التشفير معنا، فما هي خوارزميات التشفير الأخرى التي نعرفها؟"

بعد ذلك، يستخدم متصفحك التشفير غير المتماثل: يرسل شهادة مفتاح عام إلى ssd.eff.org لإثبات هويتك. يتحقق خادم الموقع من هذه الشهادة مقابل مفتاحك العام. هذا لمنع أي جهاز كمبيوتر ضار من اعتراض اتصالك.

بمجرد تأكيد هويتك، يستخدم خادم الموقع التشفير المتماثل: يُنشئ ملف مفتاح سري متماثل جديد. ثم يُشفّر المفتاح العام لمتصفحك بشكل غير متماثل، ويرسله إلى متصفحك. يستخدم متصفحك مفتاحه الخاص لفك تشفير هذا الملف.

إذا نجح هذا المفتاح المتماثل، فسيستخدمه متصفحك وخادم موقعك لتشفير بقية اتصالاتهما. تُعرف هذه التفاعلات بمصافحة أمان طبقة النقل (TLS). وبالتالي، إذا سارت الأمور على ما يرام في المصافحة، فسيظهر اتصالك بـ ssd.eff.org آمنًا، مع استخدام HTTPS قبل ssd.eff.org.

لمزيد من التفاصيل حول التحقق من المفتاح، اقرأ هذا الدليل.