تتبّع الموقع

آخر تحديث: November 05, 2024

يُمثّل التهديد الأعمق للخصوصية من الهواتف المحمولة - والذي غالبًا ما يكون غير مرئي تمامًا - الطريقة التي تُعلن/ين بها عن مكان وجودك من خلال الإشارات التي تبثها/يها. هناك أربع طرق على الأقل يُمكن للآخرين/ الأخريات من خلالها تتبع موقع هاتف شخص ما:

- تتبع إشارة الهاتف المحمول من الأبراج

- تتبع إشارة الهاتف المحمول من محاكيات مواقع الهواتف المحمولة

- تتبع شبكات الواي فاي والبلوتوث

- تسريب معلومات الموقع من التطبيقات وتصفح الإنترنت

تتبع إشارة الهاتف المحمول - الأبراج

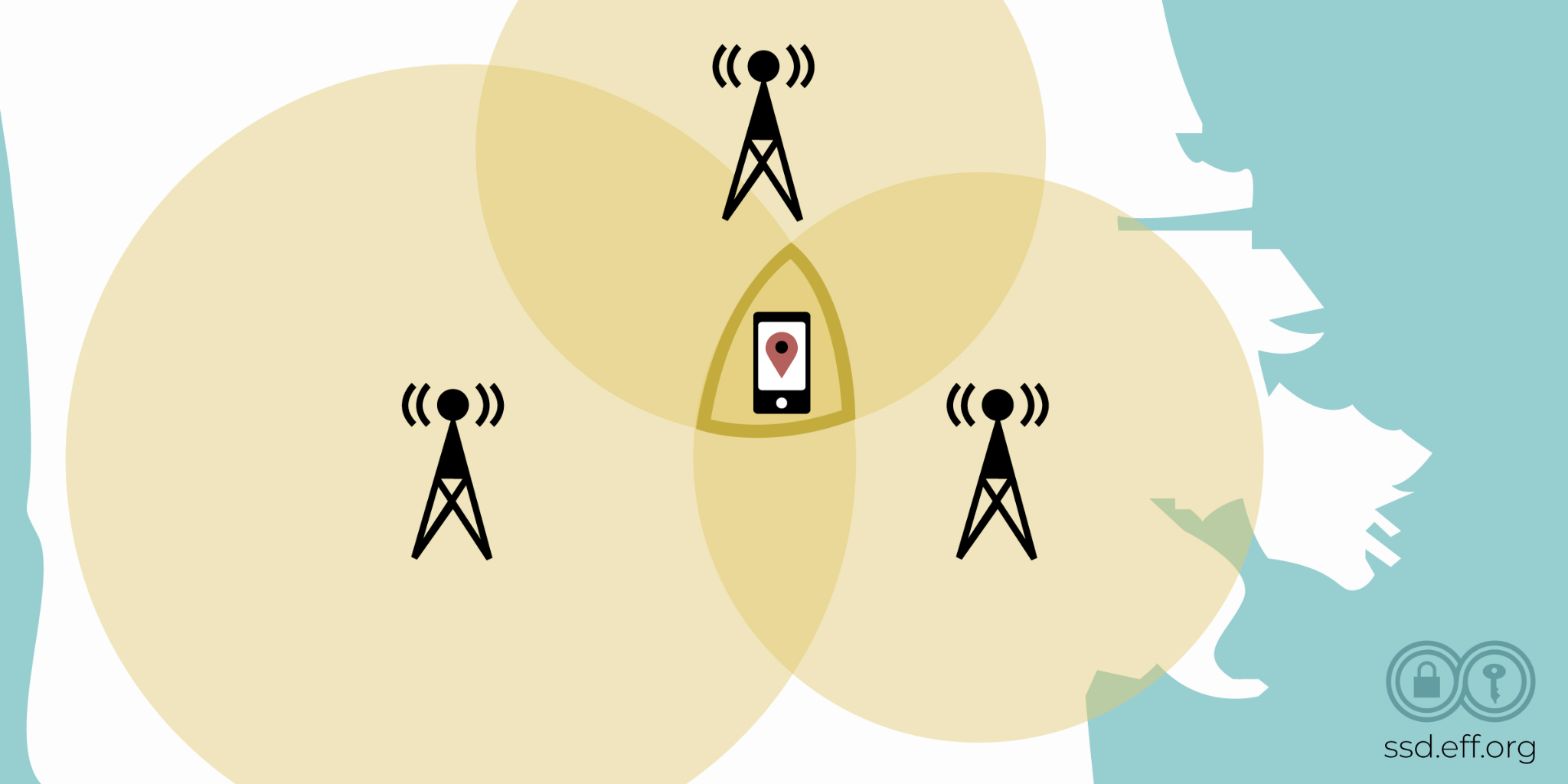

في جميع شبكات الهاتف المحمول الحديثة، يُمكن لمزود الخدمة الخلوية حساب موقع هاتف مشترك معين عند تشغيله وتسجيله في الشبكة. وتنشأ هذه القدرة من طريقة بناء شبكة الهاتف المحمول باستخدام الأبراج الخلوية، ويُطلق عليها عادةً "التثليث". إذا شاهدت فيلم جريمة مثيرًا في العصر الحديث، فربما سمعت عن التثليث.

إحدى الطرق التي تستخدمها شركات الهاتف المحمول للتثليث هي مراقبة قوة الإشارة التي تستقبلها أبراج مختلفة من هاتف مشترك معين، ثم حساب موقعه. يتم ذلك باستخدام قياسات "زاوية الوصول".

تختلف دقة هذه القياسات لتحديد موقع المشترك/ة بناءً على عوامل عديدة، منها التقنية التي يستخدمها مزود الخدمة وعدد أبراج الاتصالات في المنطقة. عادةً، مع وجود ثلاثة أبراج اتصالات على الأقل، يمكن لمزود الخدمة الوصول إلى نطاق كيلومتر واحد. في الهواتف المحمولة والشبكات الحديثة، يُستخدم التثليث أيضًا عند دعم ميزة "locationInfo-r10". تُصدر هذه الميزة تقريرًا يتضمن إحداثيات GPS الدقيقة للهاتف، وهي أكثر دقة بكثير من التثليث.

لا سبيل للنجاة من هذا النوع من التتبع طالما أن هاتفك المحمول قيد التشغيل، وبه شريحة SIM مسجلة، ويرسل إشارات إلى شبكة المشغل.

على الرغم من أن مُشغّل الهاتف المحمول وحده عادةً ما يكون قادرًا على إجراء هذا النوع من التتبع، إلا أن الحكومة قد تُجبر المُشغّل على تسليم بيانات موقع المستخدم/ة (سواءً في الوقت الفعلي أو كسجل تاريخي). في عام ٢٠١٠، استخدم مالتي سبيتز، وهو مُدافع ألماني عن الخصوصية، قوانين الخصوصية لإجبار مُشغّل الهاتف المحمول على تسليم السجلات التي بحوزته حول موقعه. كما نشرها كمورد تعليمي ليتمكن الآخرون/ الأخريات من فهم كيفية مُراقبة مُشغّلي الهاتف المحمول لعملائهم/ عميلاتهن بهذه الطريقة. إن إمكانية وصول الحكومة إلى هذا النوع من البيانات ليست نظرية: فهي تُستخدم على نطاق واسع من قِبل وكالات إنفاذ القانون، بما في ذلك في الولايات المتحدة. في عام ٢٠١٨، قضت المحكمة العليا في قضية كاربنتر ضد الولايات المتحدة بأنه بموجب التعديل الرابع، يجب على الشرطة الحصول على إذن قضائي قبل الحصول على هذا النوع من بيانات الموقع التاريخية المُستمدة من شركات الاتصالات - والمعروفة باسم "معلومات موقع الهاتف المحمول" أو CSLI. وكتبت المحكمة أن CSLI التاريخية تُنشئ "سجلًا مُفصّلًا للوجود الفعلي للشخص، يُجمع يوميًا، وفي كل لحظة على مدار سنوات".

هناك نوع مشابه من الطلبات الحكومية يُسمى "إفراغ الأبراج". في هذه الحالة، تطلب الحكومة من مشغل شبكة الهاتف المحمول قائمة بجميع الأجهزة المحمولة التي كانت موجودة في منطقة معينة في وقت معين. يمكن استخدام هذه القائمة للتحقيق في جريمة، أو لمعرفة من كان/ت حاضرًا/ة في احتجاج معين. وقد طلبت مؤسسة الجبهة الإلكترونية (EFF) من المحاكم اعتبار إفراغ الأبراج غير دستوري لأنه فضفاض للغاية ويفتقر إلى سبب محتمل بموجب التعديل الرابع.

كما تتبادل شركات الاتصالات البيانات فيما بينها حول موقع الجهاز. هذه البيانات أقل دقة من بيانات التتبع التي تجمع ملاحظات أبراج متعددة، ولكن لا يزال من الممكن استخدامها كأساس للخدمات التي تتتبع جهازًا فرديًا - بما في ذلك الخدمات التجارية التي تستعلم عن هذه السجلات لمعرفة مكان اتصال هاتف فردي حاليًا بشبكة الهاتف المحمول. لا يتضمن هذا التتبع إجبار شركات الاتصالات على تسليم بيانات المستخدم/ة؛ بل تستخدم هذه التقنية بيانات الموقع المتاحة تجاريًا.

ما يمكنك فعله حيال ذلك: بما أن مزود خدمة الهاتف المحمول الخاص بك يتولى هذه المهمة، فلا يوجد الكثير مما يمكنك فعله لمنع حدوث ذلك سوى عدم حمل هاتفك المحمول معك. إذا أبلغك مزود الخدمة إذا طلبت جهات إنفاذ القانون بياناتك بموجب أمر قضائي أو مذكرة تفتيش، يمكنك التواصل مع قسم المساعدة القانونية في مؤسسة الجبهة الإلكترونية (EFF) لمعرفة ما إذا كان بإمكاننا مساعدتك.

تتبع إشارات الهاتف المحمول - مُحاكي مواقع الهاتف المحمول

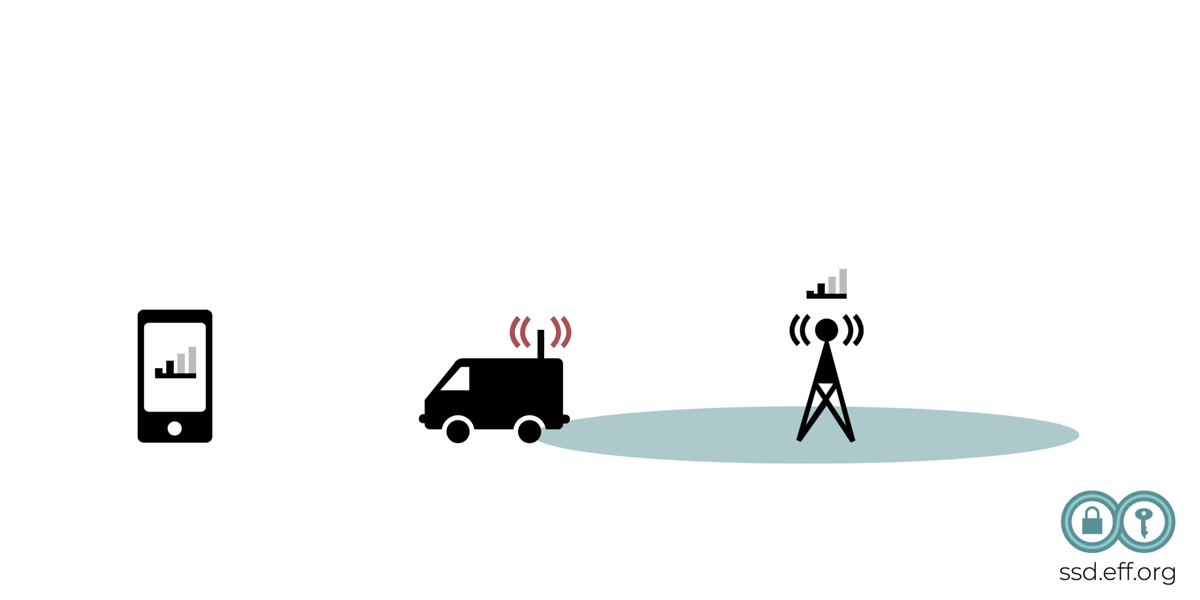

يمكن للحكومات أو المؤسسات التقنية المتطورة أيضًا جمع بيانات الموقع مباشرةً، كما هو الحال باستخدام مُحاكي مواقع الهاتف المحمول، والذي يُسمى أحيانًا مُلتقط IMSI أو Stingray. هذه الأبراج عبارة عن أبراج هواتف محمولة وهمية تتظاهر بأنها حقيقية، وذلك بهدف "التقاط" هواتف محمولة لمستخدمين/ات مُعينين/ات، وكشف وجودهم/ن الفعلي، والتجسس على اتصالاتهم/ن. يشير IMSI إلى رقم هوية مُشترك/ة الهاتف المحمول الدولي الذي يُحدد بطاقة SIM الخاصة بمشترك مُعين، مع أن مُلتقط IMSI قد يستهدف الجهاز باستخدام خصائص أخرى للجهاز أيضًا.

يجب نقل جهاز IMSI Catcher إلى موقع محدد للعثور على الأجهزة أو مراقبتها في ذلك الموقع. يتطلب اعتراض حركة مرور IMSI من قِبل جهات إنفاذ القانون مذكرة تفتيش (وفي كثير من الحالات، يلزم إصدار أمر تسجيل إضافي وإجراءات حماية أخرى). ومع ذلك، فإن نظام CSS "المُخترق" (الذي لم تُعدّه جهات إنفاذ القانون) سيعمل خارج هذه المعايير القانونية.

ما يمكنك فعله: توجد حاليًا بعض الدفاعات ضد أجهزة IMSI Catcher. على نظام أندرويد، يمكنك تعطيل اتصالات 2G، والتي تستخدمها العديد من أجهزة IMSI Catcher. يمكنك تعطيل 2G على جهاز آيفون بتفعيل "وضع القفل"، مع أن ذلك يُعطّل أيضًا العديد من الميزات الأخرى. بالإضافة إلى ذلك، من المفيد استخدام الرسائل المشفرة مثل سيغنال أو واتساب أو آي ماسج لضمان عدم اعتراض محتوى اتصالاتك.

تتبع الواي فاي والبلوتوث

تحتوي الهواتف الذكية الحديثة على أجهزة إرسال لاسلكية أخرى بالإضافة إلى واجهة شبكة الهاتف المحمول. كما أنها تدعم تتبع الواي فاي والبلوتوث. تُنقل هذه الإشارات بطاقة أقل من إشارة الهاتف المحمول، وعادةً ما تُستقبل ضمن نطاق قصير فقط (مثل داخل الغرفة نفسها أو المبنى نفسه)، مع أن استخدام هوائي متطور قد يُمكّن من رصد هذه الإشارات من مسافات بعيدة بشكل غير متوقع. على سبيل المثال، في عام ٢٠٠٧، استقبل خبير في فنزويلا إشارة واي فاي على مسافة ٣٨٢ كيلومترًا (٢٣٧ ميلًا)، في ظروف ريفية مع تداخل لاسلكي ضئيل. ومع ذلك، فإن هذا السيناريو بهذا النطاق الواسع غير مُرجّح.

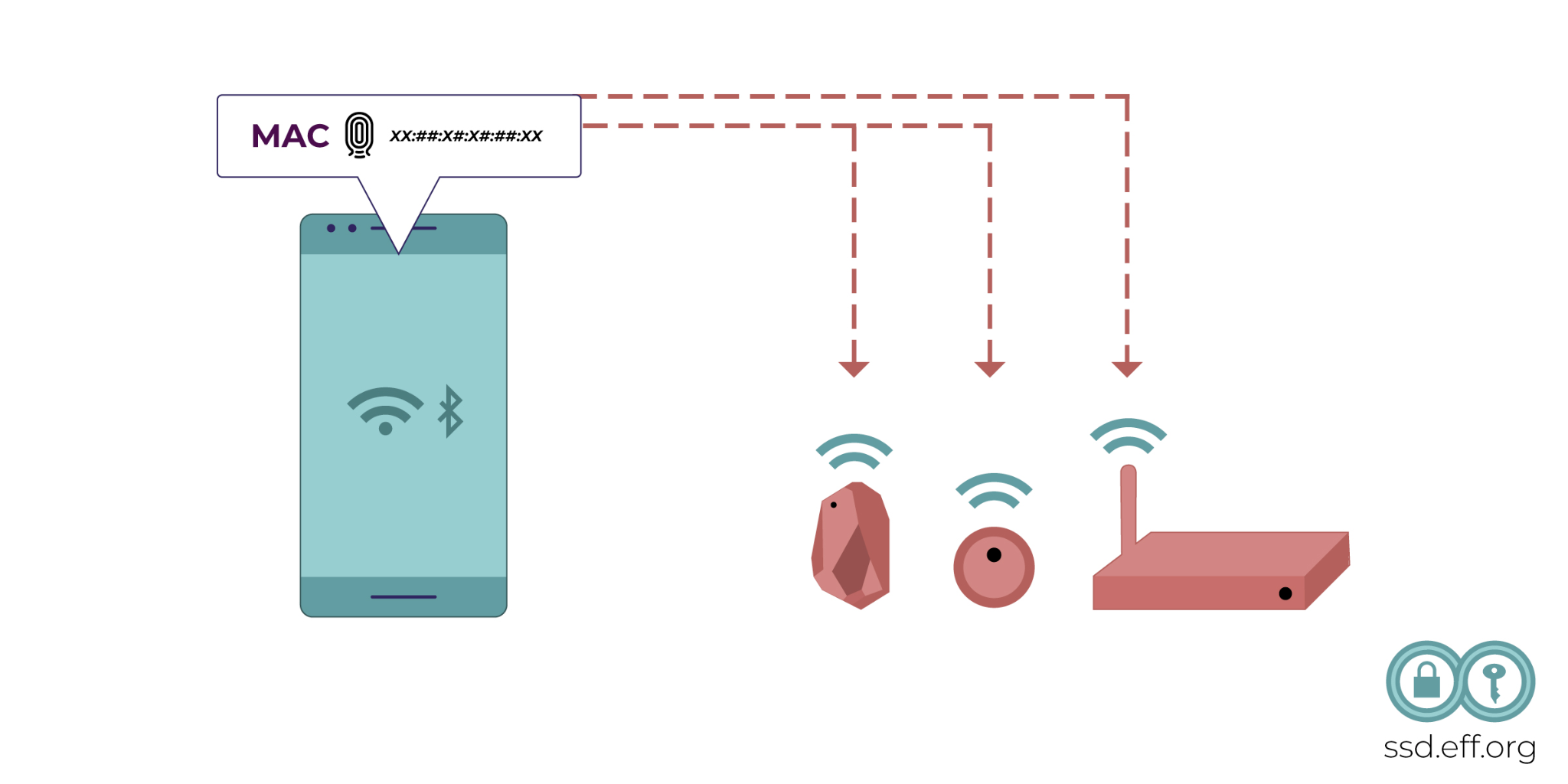

تتضمن إشارات كلٍّ من البلوتوث والواي فاي رقمًا تسلسليًا فريدًا للجهاز، يُسمى عنوان MAC، والذي يُمكن لأي شخص يستقبل الإشارة رؤيته. عند تشغيل الواي فاي، يُرسل الهاتف الذكي العادي بين الحين والآخر "طلبات فحص" تتضمن عنوان MAC، مما يُتيح للآخرين/ الأخريات القريبين/ات معرفة وجود هذا الجهاز. تعمل أجهزة البلوتوث بطريقة مشابهة. لطالما كانت هذه المُعرِّفات أدوات قيّمة لأجهزة التتبع السلبية في متاجر التجزئة والمقاهي لجمع البيانات حول كيفية تحرك الأجهزة والأشخاص حول العالم. كما استُخدمت مراقبة البلوتوث على الحدود الأمريكية، باستخدام أجهزة يُزعم أنها قادرة على التقاط عناوين MAC الخاصة بالبلوتوث.

مع ذلك، في الإصدارات الحديثة من نظامي أندرويد و iOS، يتم تعيين عنوان MAC المُضمَّن في طلبات الفحص بشكل عشوائي افتراضيًا، مما يُصعِّب هذا النوع من التتبع بشكل كبير. ونظرًا لأن تعيين عنوان MAC عشوائيًا يعتمد على البرامج، فهو عرضة للخطأ، وقد يكون عنوان MAC الافتراضي مُعرَّضًا للتسريب. علاوة على ذلك، قد لا تُطبِّق بعض أجهزة أندرويد تعيين عنوان MAC بشكل صحيح (تحميل ملف PDF).

على الرغم من أن الهواتف الحديثة عادةً ما تُعيّن عناوين MAC المُشاركة عشوائيًا في طلبات الفحص، إلا أن العديد من الهواتف لا تزال تُشارك عنوان MAC ثابتًا مع الشبكات التي تنضم إليها بالفعل، كما هو الحال عند الاتصال بزوج من سماعات الرأس اللاسلكية. هذا يعني أن مُشغّلي/ات الشبكة يُمكنهم/ن التعرّف على أجهزة مُعيّنة بمرور الوقت، ومعرفة ما إذا كنتَ نفس الشخص الذي انضم/ت إلى الشبكة في الماضي. يُمكن أن يحدث هذا حتى إذا لم تُدخل/ي اسمك أو عنوان بريدك الإلكتروني في أي مكان أو تُسجّل الدخول إلى أي خدمات.

ما يُمكنك فعله: تستخدم أنظمة تشغيل الهواتف المحمولة الحديثة عناوين MAC عشوائية على شبكات الواي فاي. ولكن، هذه مُشكلة مُعقّدة، حيثُ تحتاج العديد من الأنظمة إلى عنوان MAC ثابت. على سبيل المثال، إذا سجّلت الدخول إلى شبكة فندق، فإنها تُسجّل تفويضك عبر عنوان MAC الخاص بك. عندما تحصل على عنوان MAC جديد، ترى هذه الشبكة جهازك كجهاز جديد. يُغيّر نظام iOS 18 والإصدارات الأحدث عنوان MAC الخاص بالجهاز كل أسبوعين تقريبًا. على نظام أندرويد، تُسمى ميزة مُماثلة "عنوان MAC العشوائي". إذا كنت قلقًا بشأن هذا النوع من المراقبة، يمكنك إيقاف تشغيل الواي فاي أو البلوتوث على هاتفك مؤقتًا.

تسرب معلومات الموقع من التطبيقات وتصفح الإنترنت

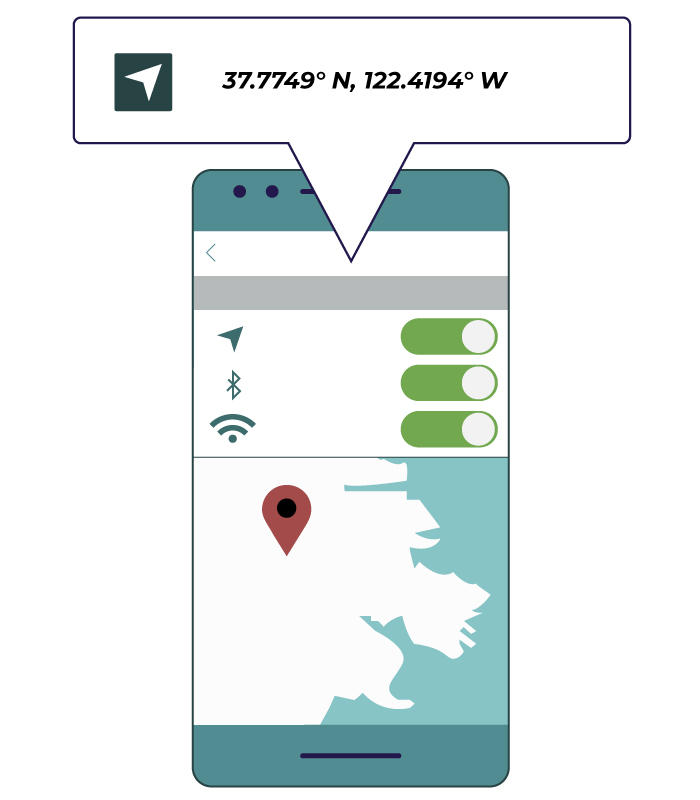

توفر الهواتف الذكية الحديثة طرقًا للهاتف لتحديد موقعه، غالبًا باستخدام نظام تحديد المواقع العالمي (GPS)، وأحيانًا باستخدام خدمات أخرى تقدمها شركات تحديد المواقع (والتي تطلب عادةً من الشركة تخمين موقع الهاتف بناءً على قائمة أبراج الهواتف المحمولة أو شبكات الواي فاي التي يمكن للهاتف رؤيتها من موقعه). يتم دمج هذه الميزة في ميزة تُطلق عليها كل من آبل وغوغل اسم "خدمات الموقع". يمكن للتطبيقات أن تطلب من الهاتف معلومات الموقع هذه وتستخدمها لتقديم خدمات تعتمد على الموقع، مثل الخرائط التي تعرض موقعك على الخريطة.

بعض هذه التطبيقات تنقل موقعك عبر الشبكة إلى مزود/ة خدمة. قد يوفر هذا وسيلةً للتطبيق والجهات الخارجية التي يتشارك معها مزود/ة الخدمة لتتبعك. قد لا ينوي مطورو/ات التطبيقات تتبع المستخدمين/ات، ولكن قد ينتهي بهم الأمر بالقدرة على ذلك، وقد يكشفون معلومات موقعهم/ن للحكومات أو يتعرضون لاختراق بيانات.

في كل حالة، لا يقتصر تتبع الموقع على تحديد مكان وجود شخص ما في الوقت الحالي، كما في مشهد مطاردة مثير في فيلم حيث يطارد عملاء الشرطة شخصًا ما في الشوارع. بل يمكن أن يكشف عن أنشطته السابقة، ويقترح معلومات حول معتقداته، ومشاركته في الأحداث، وعلاقاته الشخصية. على سبيل المثال، يمكن استخدام تتبع الموقع لاقتراح متى يكون الأشخاص في علاقة عاطفية من خلال تتبع من يزورونه خلال أوقات معينة من اليوم، أو لمعرفة من حضر اجتماعًا معينًا، أو من حضر احتجاجًا معينًا، أو لمحاولة تحديد مصدر سري لصحفي.

كما رأينا مرات عديدة، اشترت جهات إنفاذ القانون بيانات الموقع التي جُمعت في هذه التطبيقات دون إذن قضائي. يمكن أن يشمل ذلك بيانات الموقع التاريخية واللحظية.

ما يمكنك فعله: امنع/ي الوصول إلى موقعك في أكبر عدد ممكن من تطبيقاتك، أو وفّر للتطبيقات فقط موقعًا "مساريًا" أو "تقريبيًا" عند الإمكان. يتيح لك كلٌّ من أندرويد ،آيفون اختيار ما إذا كان بإمكان التطبيق الوصول إلى موقعك، وكمية البيانات التي يمكنه الوصول إليها في هذه الحالة. فكّر/ي فيما إذا كان التطبيق يحتاج إلى موقعك ليعمل. على سبيل المثال، سيحتاج تطبيق الملاحة لاتجاهات القيادة إلى موقعك الدقيق عند استخدامه. ولكن هل يحتاج تطبيق الطقس إلى معرفة موقعك بالضبط، أم أن كتابة الرمز البريدي يدويًا كافية؟ هل تحتاج اللعبة التي نزّلتها/يها إلى موقعك أصلًا؟ ألغِ الوصول في أي وقت لا تكون متأكدًا/ة فيه. يمكنك دائمًا تغيير رأيك.

على الآيفون، اتبع/ي هذه التعليمات لمراجعة التطبيقات التي منحتها حق الوصول إلى الموقع. على أندرويد، راجع/ي التطبيقات التي منحتها حق الوصول إلى الموقع باتباع هذه التعليمات.

جمع البيانات السلوكية ومعرّفات الإعلانات على الهاتف المحمول

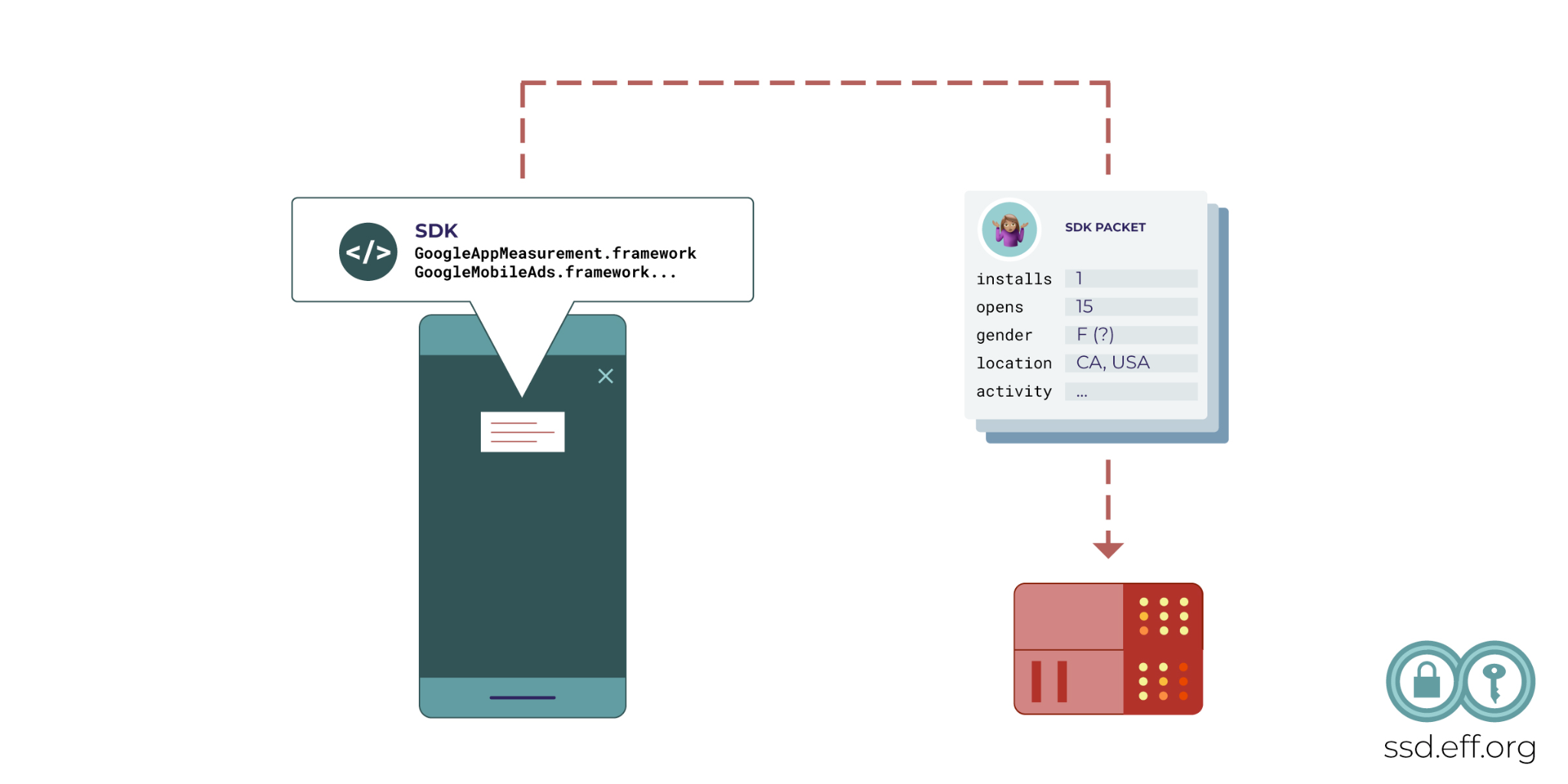

بالإضافة إلى بيانات الموقع التي تجمعها بعض التطبيقات ومواقع الانترنت، تشارك العديد من التطبيقات معلومات حول التفاعلات الأساسية، مثل عمليات تثبيت التطبيقات وفتحها واستخدامها وأنشطة أخرى. غالبًا ما تُشارك هذه المعلومات مع عشرات الشركات الخارجية عبر منظومة الإعلانات المُمكّنة بنظام المزايدة الآنية (RTB). ورغم بساطة نقاط البيانات الفردية، إلا أن هذه البيانات السلوكية، في مجملها، قد تكون كاشفة للغاية.

تُقنع شركات تقنيات الإعلان مطوري/ات التطبيقات بتثبيت أجزاء من الشيفرة البرمجية في وثائق حزمة تطوير البرامج (SDK) لعرض الإعلانات في تطبيقاتهم/ن. تجمع هذه الأجزاء من الشيفرة بيانات حول كيفية تفاعل كل مستخدم/ة مع التطبيق، ثم تُشارك هذه البيانات مع شركة التتبع الخارجية. وقد تُعيد شركة التتبع بعد ذلك مشاركة هذه المعلومات مع عشرات المُعلنين/ات الآخرين/ الأخريات، ومُقدمي/ات خدمات الإعلان، ووسطاء/ وسيطات البيانات. لا تستغرق هذه العملية برمتها سوى أجزاء من الثانية.

تُصبح هذه البيانات ذات معنى بفضل مُعرّف الإعلانات على الهاتف المحمول (MAID) ، وهو رقم عشوائي فريد يُعرّف جهازًا واحدًا. عادةً ما تُربط كل حزمة معلومات تُشارك أثناء مزاد RTB برقم MAID. يُمكن للمُعلنين/ات ووسطاء/ وسيطات البيانات تجميع البيانات المُجمعة من العديد من التطبيقات المختلفة باستخدام رقم MAID، وبالتالي إنشاء ملف تعريف لكيفية سلوك كل مستخدم/ة مُعرّف/ة بواسطة رقم MAID. لا تُشفّر مُعرّفات MAID نفسها معلومات حول الهوية الحقيقية للمستخدم/ة، ولكن غالبًا ما يكون من السهل على وسطاء/ وسيطات البيانات أو المُعلنين/ات ربط رقم MAID بهوية حقيقية. لديهم/ن عدة أساليب للقيام بذلك، مثل جمع اسم أو عنوان بريد إلكتروني داخل التطبيق.

مُعرّفات الإعلانات على الهاتف المحمول مُدمجة في كل من نظامي أندرويد وiOS، بالإضافة إلى عدد من الأجهزة الأخرى مثل وحدات تحكم الألعاب والأجهزة اللوحية وأجهزة استقبال التلفزيون. على نظام أندرويد، يتمتع كل تطبيق، وكل جهة خارجية مُثبتة في تلك التطبيقات، بإمكانية الوصول إلى رقم MAID افتراضيًا. في أحدث إصدارات iOS، تحتاج التطبيقات إلى طلب الإذن قبل جمع مُعرّف الإعلانات على الهاتف المحمول واستخدامه. على نظام أندرويد، يمكنك إزالة مُعرِّف الإعلان، ولكن سيتعين عليك التعمق في الإعدادات.

تُستخدم البيانات السلوكية المُجمَّعة من تطبيقات الهاتف المحمول بشكل أساسي من قِبَل شركات الإعلان ووسطاء/ وسيطات البيانات، عادةً لاستهداف سلوك الإعلانات التجارية أو السياسية. ولكن من المعروف أن الحكومات تستغل عمليات المراقبة التي تُجريها الشركات الخاصة.

ما يمكنك فعله: يُتيح كلٌّ من نظامي iOS وأندرويد طرقًا لتعطيل وصول التطبيق إلى مُعرِّف الإعلان، أو تعطيل الميزة بالكامل. على نظام أندرويد، اتبع/ي تعليمات غوغل هنا. على نظام آيفون، لا تسمح للتطبيقات بطلب تتبُّعك.