ما هي البصمات الرقمية؟

آخر تحديث: August 27, 2024

البصمات الرقمية هي العملية التي يجمع فيها موقع أو خدمة بعيدة معلومات صغيرة حول جهاز المستخدم/ة، ويجمع هذه المعلومات معًا لتكوين صورة فريدة، أو "بصمة "، لجهاز المستخدم/ة. هناك نوعان رئيسيان: بصمة المتصفح ، حيث يتم تسليم هذه المعلومات من خلال المتصفح عند زيارة المستخدم/ة لمواقع بعيدة، وبصمة الجهاز، عندما يتم تسليم المعلومات من خلال التطبيقات التي ثبّتها المستخدم/ة على جهازه/ا. في معظم الحالات، تُجرى عملية التتبع بواسطة جهة خارجية، وليس مباشرةً من قِبل الموقع الإلكتروني أو التطبيق الذي يستخدمه المستخدم/ة. فعندما يستخدم الشخص جهازه، قد يتم تحميل أداة تتبع خاصة من جهة خارجية على عدة تطبيقات مثبتة أو مواقع زارها. يسمح هذا للشركة بتتبع الشخص عبر استخدامه/ا للمواقع الإلكترونية المتعددة التي يزورها أو التطبيقات التي ثبّتها. تحصل هذه الأدوات على معلومات غير مسبوقة حول الأنشطة اليومية للمستخدم/ة، بما في ذلك معلومات غالبًا ما تكون محددة بما يكفي لمعرفة ما يفعله المستخدم/ة في أي لحظة، وحتى مكان استخدامه/ا للجهاز.

التتبع وإعادة الاستهداف

يُستخدم تتبع البصمة الرقمية على نطاق واسع من قِبل شركات التتبع، التي تستخدم هذه المعلومات لاستهداف المستخدمين/ات بالإعلانات أو بيعها لوسطاء/ وسيطات البيانات . يُقدّر حجم الإعلانات الرقمية بمئات المليارات من الدولارات. تُعد إعادة الاستهداف، أو التعرف على الزائر/ة العائد/ة والمواد التسويقية بناءً على تصفحه/ا السابق، وسيلة فعّالة للمسوقين/ات لزيادة معدلات النقر إلى الظهور وتحقيق الإيرادات. كما يمكن استخدام التتبع أيضًا للكشف عن الاحتيال والروبوتات، باستخدام نفس التقنية التي تستخدمها أدوات التتبع لأغراض مشروعة.

الطريقة الأكثر شيوعًا لإعادة توجيه الإعلانات على الانترنت هي من خلال ملفات تعريف الارتباط الخاصة بالمتصفح، ويمكن للتطبيقات استخدام معرف المُعلن/ة الذي يوفره كل من نظامي iOS وأندرويد. ولكن يمكن للمستخدم/ة مسح ملفات تعريف الارتباط ومعرفات المُعلن/ة لإزالة المُعرف الدائم المرتبط بمتصفحه/ا أو جهازه/ا المحمول. تخيل عادات تصفحك كسلسلة تربط دبابيس مختلفة على لوحة. يمثل كل دبوس موقعًا زرته، ويمكن لبرنامج التتبع تتبع هذه السلسلة لمعرفة ما زرته سابقًا. يشبه مسح ملفات تعريف الارتباط تقسيم هذه السلسلة إلى أجزاء مختلفة، وكلما زاد تكرار تقسيم السلسلة، صغرت الأجزاء. لن يتمكن برنامج التتبع من رؤية ما زرته سابقًا.

تُنشئ البصمة سلسلة لا يمكن تقسيمها عن طريق إنشاء مُعرف دائم جديد. تستخدم خصائص متصفحك أو جهازك ضدك، لأن المُعرف هو ملخص لجميع خصائص متصفحك أو جهازك. يمكن أن تستخدم البصمة جميع أنواع التفاصيل التي تبدو عادية حول جهازك أو متصفحك، مثل دقة الشاشة، والمنطقة الزمنية، وإصدار نظام التشغيل، وعمر البطارية المتبقي، والمزيد. السبب وراء وجود البصمة الرقمية هو التحايل على أدوات التحكم المعتادة التي يمتلكها المستخدمون/ات والتي تُمكّنهم/ن من التحكم في متصفحاتهم/ن. لاستعادة التحكم في متصفحاتنا وأجهزتنا، علينا استخدام أدوات خاصة مقاومة لبصمة الإصبع.

فعالية البصمة الرقمية كتقنية تتبع

لكي تكون البصمة الرقمية فعالة للمتتبعين/ات، يجب أن تستوفي معيارين.

أولاً، يجب أن تكون ثابتة. إذا تغيرت بصمة المستخدم/ة بسرعة، فلن يتمكن المتتبع من التمييز بين زيارة واحدة للمستخدم/ة والزيارة التالية. تُعد هذه القدرة على ربط الزيارات ضرورية لتحديد ما إذا كان المستخدم/ة نفسه/ا يزور مواقع الانترنت أو يستخدم التطبيقات بمرور الوقت. يُستخدم هذا المعرف الثابت كبديل لملف تعريف الارتباط، والذي يمكن للمستخدم/ة حذفه بسهولة. لا يمكن إزالة البصمة الرقمية، لأنها لا تخزن أي شيء على جهاز المستخدم/ة.

ثانياً، يجب أن تكون فريدة. إذا كان لدى مستخدمين/ات أو أكثر نفس بصمة الإصبع، يفقد المتتبع القدرة على تحديد هوية شخص واحد باستخدام البصمة الرقمية. بدون هذه الإمكانية، لا يستطيع برنامج التتبع تتبع المستخدم/ة فرديًا وتصنيفه/ا ضمن فئات تسويقية محددة، مثل "هواة الخبز" أو "هواة الطائرات". في دراستنا "تغطية مساراتك" (المعروفة سابقًا باسم Panopticlick) لمتصفحات المستخدمين/ات، والتي أُطلقت عام ٢٠١٠، اكتشفنا أن الغالبية العظمى من المتصفحات تستوفي هذين المعيارين.

داخل تطبيقات الهاتف المحمول، يمكن للبصمات الرقمية أيضًا جمع جميع أنواع البيانات المتعلقة بجهازك، بدءًا من آخر مرة أعدت فيها تشغيل هاتفك ووصولًا إلى التطبيقات الأخرى المثبتة. ورغم صعوبة فرض ذلك، إلا أنه ليس مسموحًا به دائمًا. على سبيل المثال، تُلزم أپل المطورين/ات بشرح سبب احتياج تطبيقاتهم/ن لتفاصيل الجهاز التي تُستخدم غالبًا للبصمات الرقمية، ولكن نظرًا لاستخدامات مشروعة للعديد من هذه التفاصيل، فليس من الممكن دائمًا معرفة ما إذا كان المطور/ة يستخدم البيانات المجمعة لأغراض وظيفية أم للتتبع. على نظام أندرويد، تتطلب العديد من الخصائص المستخدمة لبصمات الأصابع من التطبيق طلب أذونات محددة، ولكن المراجعة اليدوية لهذه الأذونات غالبًا ما تكون غامضة ويتم تجاهلها لصالح النقر ببساطة على "السماح". في نظامي iOS وأندرويد، يُنصح بالحد من عدد التطبيقات التي تُنزّلها والسؤال عما إذا كان التطبيق يتطلب بالفعل الصلاحيات التي يطلبها.

استراتيجيات مكافحة بصمات الأصابع

لكي تكون أدوات مكافحة البصمات الرقمية فعالة، يمكن اتباع إحدى استراتيجيتين. أولًا، يمكن محاولة إزالة أحد المعيارين المذكورين أعلاه أو كليهما اللذين يجعلان البصمات الرقمية فعالة. ثانيًا، يمكنهم تطوير قائمة من أدوات التتبع ومنع تحميل كل منها في المتصفح أو على جهاز محمول.

هناك العديد من الأدوات التي تحاول كسر استمرارية البصمات الرقمية في المتصفح. سيحاول بعضها جعل نتائج خصائص معينة عشوائية، مثل بصمة Canvas وبصمة AudioContext. يمكن أن تكون هذه طريقة فعالة لكسر الاستمرارية، ولكن من المهم ملاحظة أن أداة التتبع قد تكون قادرة على تحديد استخدام أداة عشوائية، والتي يمكن أن تكون في حد ذاتها سمة بصمة. يجب التفكير بعناية في مدى فعالية أو عدم فعالية توزيع خصائص البصمات الرقمية العشوائية في مكافحة أدوات التتبع.

يمكن للمتصفحات أيضًا مكافحة البصمات الرقمية عن طريق جعل جميع نسخ المتصفح تبدو متشابهة. من خلال جعل خصائص البصمات الرقمية على جميع نسخ المتصفح متشابهة، لا يمكن تحديد نسخة معينة من المتصفح بشكل فريد. هذه هي الطريقة التي اعتمدتها أداة إخفاء الهوية متصفح تور.

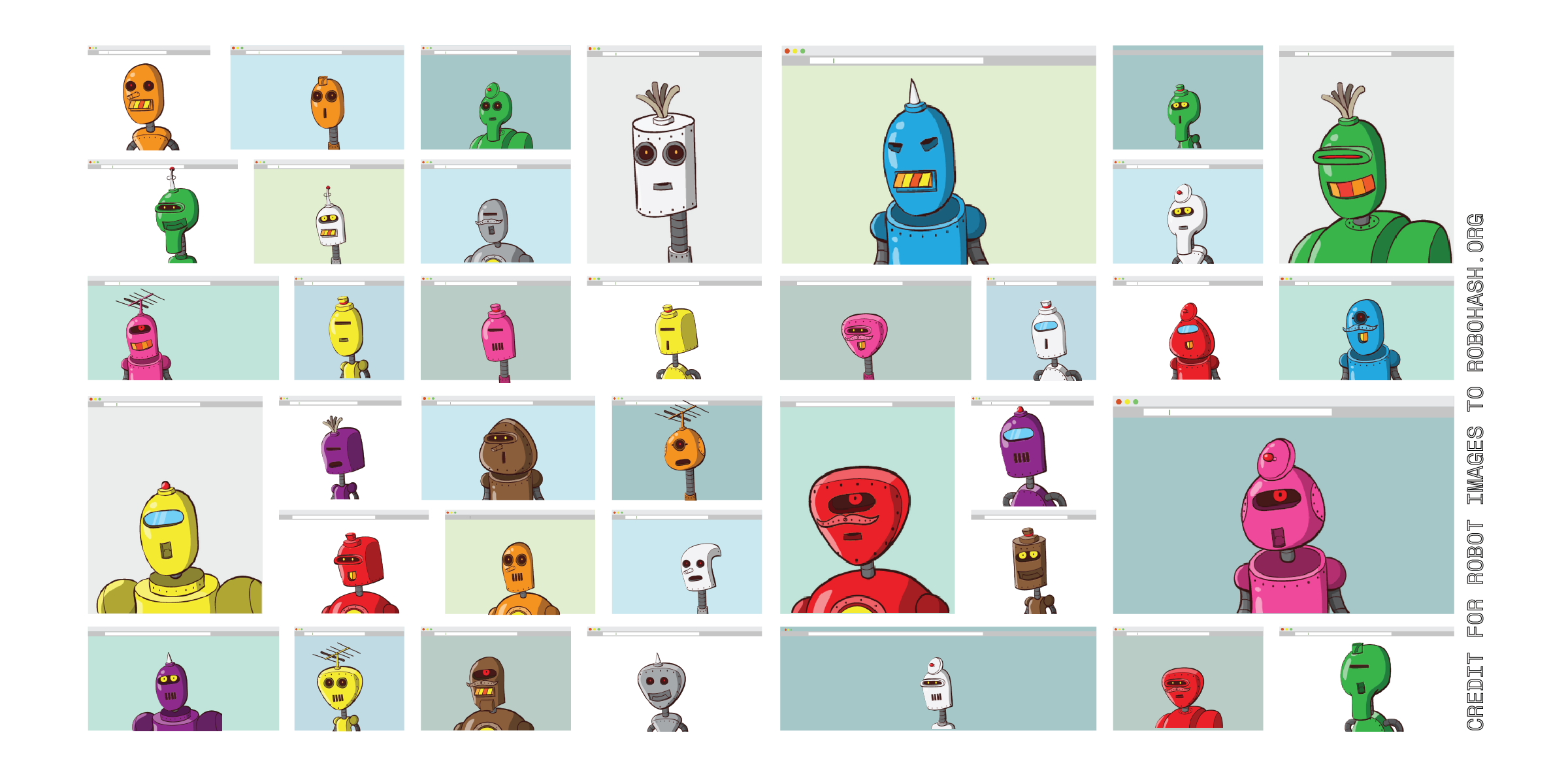

تبدو معظم المتصفحات فريدة من نوعها، ويمكن للمتتبعين/ات متابعتها في جميع أنحاء الانترنت.

تبدو معظم المتصفحات فريدة من نوعها، ويمكن للمتتبعين/ات متابعتها في جميع أنحاء الانترنت.

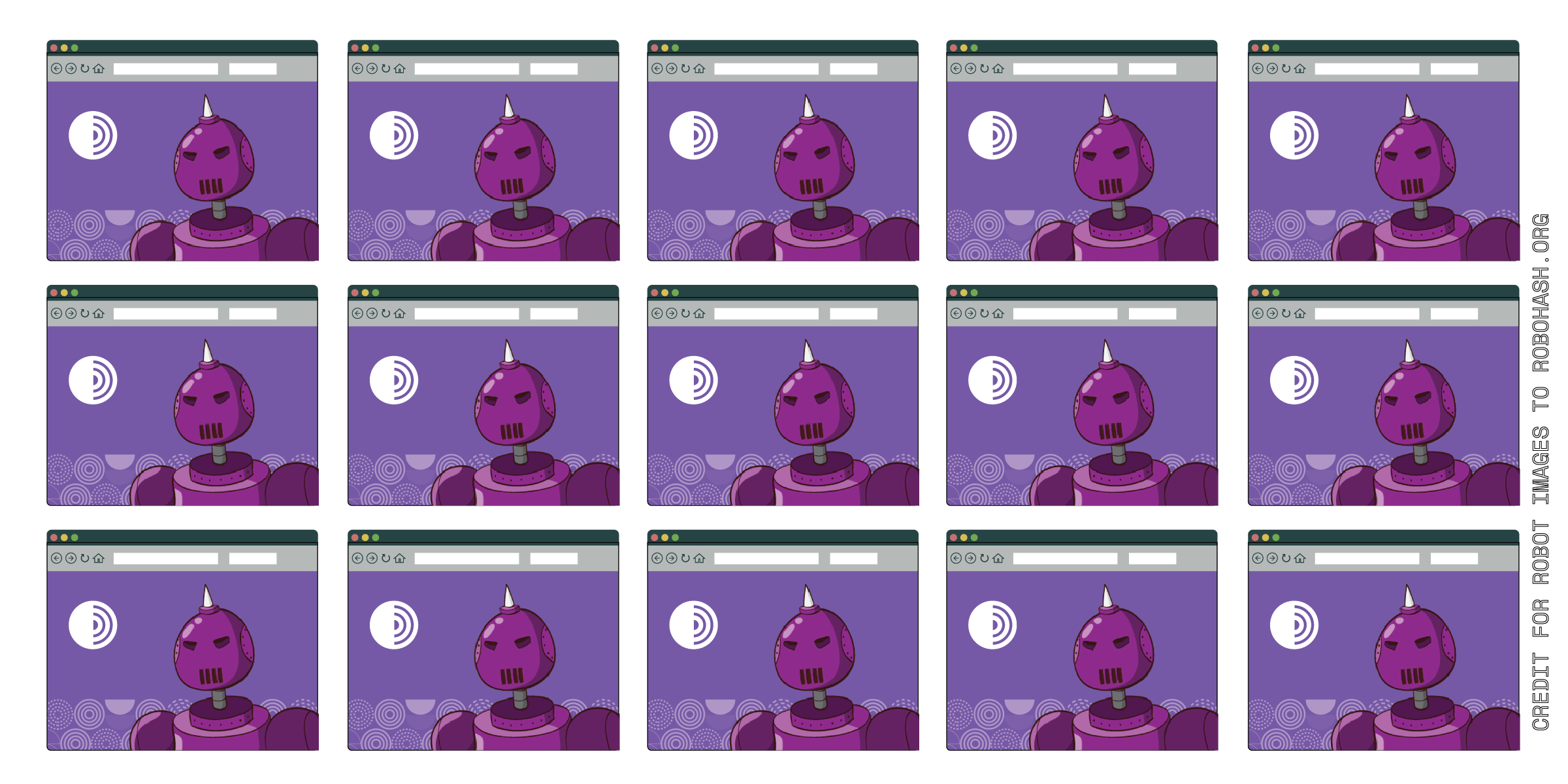

متصفحات تور متشابهة الشكل، لذا لا يمكن للمتتبعات تحديد بصماتها!

هذا فعال للغاية ضد البصمات عند استخدامه بشكل صحيح. حدد متصفح تور عشرات الأماكن التي تحتاج إلى تحسين لجعل جميع متصفحاته تبدو متشابهة في جميع الخصائص. هذا مهم لأنه من السهل على المستخدم/ة الذي يغير إعدادات فردية بقصد إعاقة المتتبعات أن يجعل متصفحه/ا أسهل في التعرف عليها.

وأخيرًا، يمكن لأداة إنشاء قائمة بالمتتبعات وحظرها مباشرةً. هذه هي الطريقة التي تستخدمها العديد من إضافات المتصفح أو ملحقاته، مثل Privacy Badger من مؤسسة الجبهة الإلكترونية. من خلال حظر المتتبعات، تتمكن هذه الأدوات من إزالة معظم متتبعات البصمات من التحميل في المتصفح. لا تستطيع متتبعات الجهات الخارجية، وهي غالبية تلك التي تستخدم البصمات لتحديد هوية المستخدمين/ات، تحديد متصفحات المستخدم/ة.

على الرغم من أن هذه الطريقة فعالة للغاية لحظر البصمات، إلا أنها لا تمنع القدرة على القيام بالتتبع تمامًا. في أغلب الأحيان، يُسمح بأدوات التتبع الأكثر خبثًا التي لم يتم تحديدها بعد، أو البصمات التي يتم جمعها مباشرةً من موقع يزوره المستخدم/ة بدلًا من جهة خارجية. يُعد حظر أدوات البصمات المعروفة كافيًا لمعظم حالات الاستخدام، ولكنه لا يضمن إخفاءً تامًا للهوية.

لا تُخصّص إعداداتك الخاصة لمكافحة البصمات

نادرًا ما يُؤدي تخصيص الإعدادات بنفسك لمكافحة البصمات إلى النتيجة المرجوة.

على سبيل المثال، قد تميل/ين إلى تغيير سلسلة وكيل المستخدم/ة، التي تُحدد المتصفح وإصداره، إلى سلسلة وكيل المستخدم/ة الأكثر شيوعًا على الإنترنت. هذا منطقي بعض الشيء: استخدام سلسلة وكيل مستخدم شائعة سيؤدي إلى بصمة أكثر شيوعًا وأقل قابلية للتتبع، أليس كذلك؟ ومع ذلك، في بعض الحالات، فإن استخدام سلسلة وكيل المستخدم/ة الأكثر شيوعًا سيجعلك أكثر قابلية للتتبع، وليس أقل. هذا مُخالف للبديهة: كيف يُمكن لاختيار مقياس أكثر شيوعًا أن يُبرزه أكثر؟

يعتمد هذا على مدى استقلالية سلسلة وكيل المستخدم/ة عن المقاييس الأخرى القابلة للتتبع في متصفحك. على سبيل المثال، يُعدّ سفاري على نظام iOS متصفحًا غير قابل لتسجيل بيانات البصمة، نظرًا للتشابه النسبي في الأجهزة والبرامج وبرامج التشغيل بين مختلف الأجهزة. يبدو معظم مستخدمي/ات سفاري على نظام iOS متشابهين/ات نسبيًا.

لكن سفاري على نظام iOS ليس وكيل المستخدم/ة الأكثر شيوعًا على الانترنت على الإطلاق. لنفترض أن أحدث إصدار من كروم على نظام ويندوز هو وكيل المستخدم/ة الأكثر شيوعًا. إذا غيّر/ت المستخدم/ة سلسلة وكيل المستخدم في سفاري على نظام iOS إلى كروم على نظام ويندوز، دون تغيير أي شيء آخر، فسيبدو فريدًا تمامًا. سيكون هو الوحيد الذي لديه نتائج سفاري على نظام iOS لبصمة Canvas التي تحتوي أيضًا على وكيل مستخدم/ة كروم على نظام ويندوز.

لهذا السبب، يجب على أولئك الذين/ اللواتي يحاولون تجنب تسجيل بيانات البصمة توخي الحذر الشديد لتجنب المساس بخصوصيتهم/ن عن طريق الخطأ بدلاً من تعزيزها. للاندماج، يجب عليك الانضمام إلى "مجموعة خصوصية" تضم مستخدمين/ات آخرين/ أخريات لديهم/ن نفس بصمتك تمامًا في جميع المقاييس. وللقيام بذلك، فإن الرهان الأكثر أمانًا هو عدم تغيير الإعدادات بشكل فردي، ولكن بدلاً من ذلك اختيار شيء مثل متصفح Tor أو Brave أو Firefox والتي تستخدم تقنيات لجعل جميع حالات متصفحها مشتركة نسبيًا.